Exercice Couche liaison de données ( ISO ): Trame , Ethernet , MAC , Equipement

Rédigé par GC Team, Publié le 13 Septembre 2009, Mise à jour le Jeudi, 15 Décembre 2022 21:13

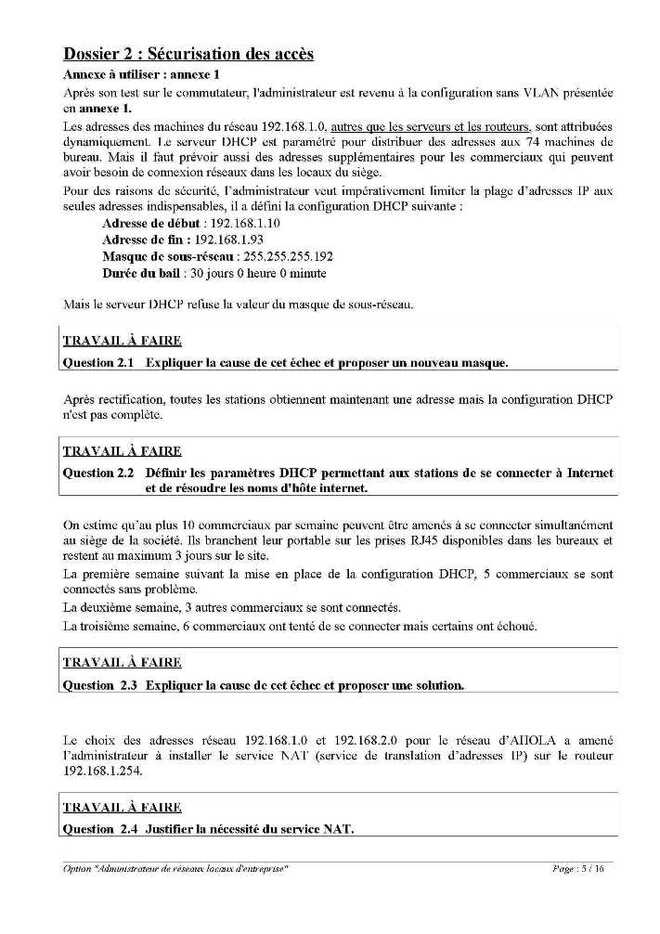

Exercice 1: La trame Ethernet

Le format de l’information qui caractérise une trame Ethernet est le suivant :

|

Préambule |

Adresse destination |

Adresse source |

Type |

Information |

FCS |

|

8 octets |

6 octets |

6 octets |

2 octets |

46 a 1500 octets |

4 octets |

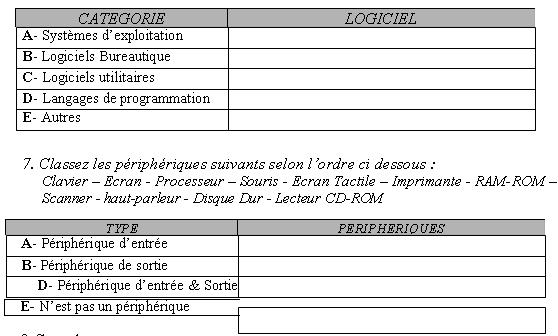

1) Quelle est la longueur d’une trame minimum? {sidebar id=1}

2) Quelle est la longueur minimum des données transportables?

3) Pourquoi la couche physique ajoute un préambule?

Corrigé :

1- minimum = 8 + 6 + 6 + 2 + 46 + 4 = 72octets

2- 46 octets

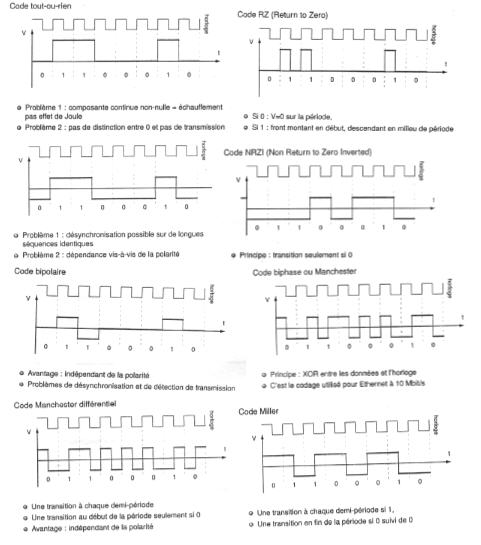

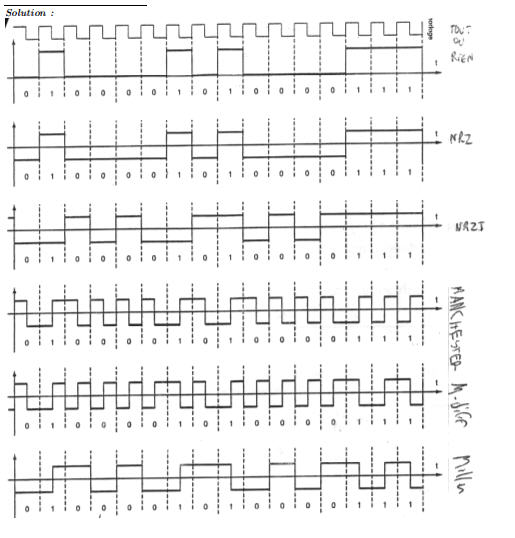

3- Le préambule sert notamment à la synchronisation des émetteurs et récepteurs (synchronisation des horloges pour eifectuer le décodage).

Exercice 2: MAC

1) Quelles sont les caractéristiques des câbles de type 10base5? et de type 100 baseFX?

2) Quels sont les types d’adresses MAC auxquels une station doit répondre?

3) Deux cartes réseaux peuvent porter la même adresse MAC dans le même segment réseau? Pourquoi?

Corrigé

1- 10base5 = 10Mbits/s sur câble coaxial (distance max: 500m) 100baseFX = 100Mbits/s sur fibre optique (distance max: 2000m)

2- Son propre MAC et le broadcast (if :if :if :if :if :if).

3- Non. L’utilisation de deux cartes avec la même adresse MAC empêcherait ces deux cartes de communiquer (pourquoi envoyer des données dur le réseau si le destinataire est mon propre adresse?).

Exercice 3: Ethernet

Voici la trace hexadécimale d’une communication point à point prélevée par un espion de ligne (SNOOP) :

|

Master 1

|

Réseaux

|

|||

|

00: |

0800 |

ba40 |

2018

|

aa00 0400 1fc8 0800 4500 |

|

16: |

0028 |

e903 |

0800 |

3f06 6a5c a3ad 2041 a3ad |

|

32: |

80d4 |

0558 |

0017 |

088d dee0 ba77 8925 5010 |

|

48: |

7d78 |

1972 |

0000 |

0000 0000 0000 0000 0000 |

|

64:

|

... |

|

|

|

1) Retrouvez les champs de l’entête Ethernet (préambule, destination, source, type) dans la trace hexadécimale précédente. Identifiez l’émetteur et le destinataire.

Exercice 7: Équipements Réseau

Un réseau Ethernet avec un câblage 100BaseTX peut avoir une longueur de segment allant jusqu’à 100m. Pour des distances plus grandes, des équipements tels que des répéteurs, des ponts et des commutateurs peuvent être utilisés.{sidebar id=6}

1) Expliquez le fonctionnement des répéteurs (hubs) et des commutateurs (switches). Quels sont leurs "domaines de collision"?

Solution:

Les hubs ne font que concentrer les câbles sur un bus partagé à l’intérieur du hub. Tout message reçu sur un port est rediffusé sur les autres ports, ce qui crée un seul domaine de collision.

Les switches créent des interconnexions point-à-point entre les noeuds, ne diffusant un message qu’au port de sa destination. Ceci sépare les flux de données et limite la possibilité de collisions, créant ainsi plusieurs domaines de collision distincts.

2) Commentez sur les méthodes "store and forward" and "cut through".

Solution:

Un switch analyse les adresses MAC de destination pour envoyer les messages uniquement aux ports concernés. Cette analyse peut se faire de deux façons :

store and forward : le switch reçoit l’intégralité de la trame, analyse son entête et renvoie la trame à la destination. Il effectue aussi des vérifications du champs FCS pour s’assure que la trame n’est pas corrompue.

cut through : le switch commence à analyser la trame avant qu’elle soit complètement reçue. Dès qu’il identifie l’adresse MAC de la destination (l’un des premiers champs de l’entête) le switch peut rédirectionner la trame immédiatement.

L’avantage de la méthode cut through est sa vitesse; son inconvénient est que des trames corrompues (par exemple, lors d’une collision) sont renvoyés à la destination.

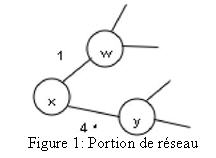

Exercice réseau sans-fil: protocole d'accès au médium

La norme IEEE 802.11 définit un réseau local sur voie hertzienne (réseau local sans fils ou WLAN Wireless LAN). La gamme de débits visée est de 1 Mb/s, 2 Mb/s, 11 Mb/s selon les normes et les bandes de fréquences utilisées. Le protocole d’accès au médium présente des différences significatives avec Ethernet en particulier il existe deux catégories de mode de partage de la voie commune radio utilisée pour communiquer.

Question 1

Dans l’une des deux organisations baptisée « ad’hoc », le réseau s’auto-organise en fonction des stations qui se trouvent suffisamment proches et peuvent communiquer par radio. La méthode de partage de la voie commune (méthode d’accès au médium ou encore niveau MAC) utilisée est alors baptisée DCF ("Distributed Coordination Fonction"). Elle est conçue pour des communications asynchrones dans lesquelles chaque station a une chance égale d’accéder au médium. Le partage de la voie commune radio est de type CSMA.

Que signifie CSMA et quel est le choix technique relativement au protocole d’accès au médium réalisé en adoptant le CSMA ?

Question 2

Le mode d’ajournement utilisé dans le partage de la voie commune radio 802.11 est un ajournement non persistant. Lorsqu’une station souhaite émettre elle écoute la voie. Si pendant un délai fixe baptisé DIFS ("Distributed Inter Frame Spacing") aucune autre station n’émet, la station commence à émettre à l’issue du délai DIFS. Si une station a déjà commencé à émettre, la station en écoute ajourne sa transmission pendant toute la durée du message en cours. A l’issue de cette attente, elle attend en plus un délai initialisé à une valeur calculée selon une méthode analogue à celle du ‘binary backoff’ d’Ethernet.

Rappelez le principe d’un ajournement persistant et non persistant.

Question 3

Pourquoi choisir un ajournement non persistant dans un réseau local sans fil présentant les caractéristiques de 802.11?

Question 4

Lorsqu’une station doit ajourner à plusieurs reprises sa transmission parce que la voie est occupée par d’autres stations, elle laisse passer les autres. A chaque fois, quand la voie est redevenue libre, elle recommence à décrémenter la valeur initialement déterminée par l’algorithme de backoff (sans recalculer une nouvelle valeur du délai selon le backoff).

Lorsque le délai initialement déterminé est écoulé, elle commence à transmettre, pourquoi procéder ainsi (pourquoi ne pas repartir sur une valeur plus longue à chaque ajournement)?

Question 5

Lorsque l’on transmet un message en 802.11 on risque néanmoins une collision, pourquoi ?

Question 6

La détection des collisions réalisée par le réseau Ethernet étant coûteuse et inefficace dans le mode des communications radio, le mode de traitement des collisions utilisé est un mode par acquittement positif.

Toute trame de donnée est suivie, après une attente courte baptisée SIFS (‘Short Inter Frame Spacing’), d’une trame d’acquittement positif par le destinataire. Si l’acquittement positif n’est pas retourné, l’émetteur considère qu’il y a eu collision. Il entre alors dans une phase d’attente aléatoire définie de manière similaire à celle du réseau Ethernet. Les différences portent sur les constantes de temps et d’initialisation de l’algorithme du retard binaire (‘binarybackoff’).

Pourquoi une telle attente en cas de collision?

Comment est calculée la valeur du délai d’attente (backoff) en Ethernet?

Question 7

Dans un autre mode de fonctionnement de la méthode d’accès ad’hoc (protocole DCF de la proposition IEEE 802.11), une station émettrice commence par émettre un message court RTS "Request To Send" pour réserver l’intervalle de temps nécessaire à la transmission de son prochain message. Le message RTS contient l’adresse émetteur, l’adresse du destinataire et le temps d’occupation de la bande radio. Le destinataire répond, après un silence inter trame court SIFS, le message CTS "Clear To Send" indiquant qu’il a bien reçu la demande de réservation. Il rappelle les paramètres de la communication à venir dans le message CTS. Toutes les autres stations du réseau entendent également cet échange. Ensuite la trame de donnée et son acquittement sont échangés comme précédemment. L’ensemble de l’échange est donc le suivant :

Ce protocole d’accès au médium est baptisé par ses auteurs CSMA/CA (CA pour Collision Avoidance).

Est ce qu’il évite réellement toutes les collisions ? En quoi améliore t’il le traitement des collisions par rapport à la version de base qui pratique l’échange direct d’une trame de donnée suivie de son acquittement ?

Question 8

Dans l’autre organisation du réseau baptisée ‘infrastructure’, le réseau est organisé en cellules appelées BSS ("Basic Service Set"). Chaque cellule réunit plusieurs stations ayant un coupleur IEEE 802.11 et possède un dispositif spécifique baptisé point d’accès AP ("Access Point") qui connaît toutes les stations de la cellule. Dans ce mode, le point d’accès AP joue le rôle d’arbitre centralisé dans un protocole de communication par scrutation (ou ‘polling’).

Rappelez les principes généraux d’un protocole de partage d’une voie commune par scrutation ?

Question 9

Les concepteurs des réseaux 802.11 ont adopté le mode polling en particulier pour la transmission de données temps réel ou multimédia (comme la voie ou la vidéo) qui demandent un respect de contraintes temporelles assez strictes (exemple respect de l’isochronisme des échanges).

Rappelez la définition d’une transmission isochrone.

Question 10

Pourquoi le mode par scrutation permet t’il d’assurer le respect du temps de réponse ou de la gigue ?

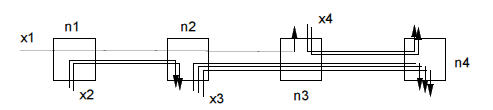

Exercice sur la transmission de trames Ethernet sur réseau à 10 Mbps et 100 Mbps

Contexte de travail

|

Il s'agit d'étudier la transmission des trames sur un réseau Ethernet. En annexes sont présentés le format de la trame 802.3 ainsi que les principaux paramètres du protocole IEEE 802.3. |

Travail à Réaliser

Annexe 1 : format de la trame 802.3

|

01010101 |

Préambule : 7 octets utilisés pour la synchronisation |

|

01010101 |

|

|

10101011 |

Délimiteur de début de trame : 1 octet |

|

|

Adresse destination : 6 octets. 6 octets pour une adresse MAC |

|

Adresse source : 6 octets. 6 octets pour une adresse MAC |

|

|

|

|

|

|

|

|

Longueur du champ de données : 2 octets |

|

|

Données : entre 46 et 1500 octets |

|

|

Bits de bourrage si le nombre d'octets de données est inférieur à 46 |

|

|

Champ de contrôle d'erreurs CRC : 4 octets |

|

Annexe 2 : Paramètres du protocole IEEE 802.3

· Slot Time : 512 bits-time

Calculé à partir du round trip delay, temps total nécessaire à la propagation d'une trame d'un bout à l'autre du réseau, à la détection d'une éventuelle collision provoquée par la trame à l'extrémité du réseau et à la propagation en retour de l'information de collision.

Le bit time correspond à la durée de représentation d'un bit.

· Délai minimum inter-trames : 96 bits-time

Calculé de manière à permettre la réinitialisation de la communication et la stabilisation des conditions électriques du support de transmission.

· Jam : 32 bits-time

Signal de renforcement de collisions. En cas de collision, l'équipement qui détecte la collision diffuse une séquence de bits de bourrage sur le réseau. Il permet d'avertir tous les équipements du réseau de la collision.

· Calcul du CRC

Utilisation du polynôme G(x) = x32 + x26 + x22 + x16 + x12 + x11 + x10 + x8 + x7 + x5 + x4 + x2 + x

Question 1 :

|

(2*6) + 2 + 46 + 4 = 64 octets |

Question 2 :

|

Il contient les données en provenance des couches supérieures selon le mécanisme d'encapsulation défini par le modèle OSI. Dans la norme IEEE 802.3, c'est une unité de données de la couche LLC qui est encapsulée dans une trame. En Ethernet II, le champ Longueur est remplacé par deux octets permettant d'identifier le protocole utilisé pour l'interprétation du champ Données. |

Question 3 :

|

Le slot time correspond au temps de transmission de 512 bits soit celui d'une trame de taille minimale (sans le préambule et le délimiteur). La taille de 512 bits correspondait à la taille minimale d'une trame (préambule et délimiteur compris) dans la première version de la norme (les champs d'adresse étaient de deux octets). À 10 Mbps, le slot time correspond à 51,2 msecondes. À 100 Mbps, le slot time correspond à 5,12 msecondes. |

Question 4 :

|

Ce temps correspond à celui de l'émission du préambule et du délimiteur de trame, de la trame de taille minimale auquel il faut rajouter le délai inter-trames. (8 * (7 + 1 + 64)) + 96 = 672 bits-time. À 10 Mbps, cela correspond à 67,2 msecondes. À 100 Mbps, cela correspond à 6,72 msecondes. |

Question 5 :

|

À 10 Mbps, le nombre maximum de trames émises par seconde est (1/67,2) * 106 = 14 880 trames par seconde. À 100 Mbps, le nombre maximum de trames émises par seconde est 148 800 trames par seconde. |

Question 6 :

|

Le temps de propagation d'un signal sur un réseau à 10 Mbps ne doit pas excéder le slot time soit 51,2 ms à 10 Mbps. La distance maximale séparant deux stations est donc (51,2*10-6*200 000) soit un peu plus de dix kilomètres. Bien sûr cette distance est théorique, il faut tenir compte de la qualité des répéteurs traversés (les hubs sont aussi des répéteurs). Il ne faut pas oublier la limite de quatre répéteurs entre deux stations. Cette limite se justifie par le fait qu'un répéteur, en régénérant le préambule de trame tronqué par les transceivers, réduit ainsi le délai inter-trames. À 100 Mbps, cette distance est de l'ordre du kilomètre. Ceci montre bien qu'un réseau Ethernet ne peut être dévolu qu'à la partie départementale d'un réseau d'entreprise, du moins en utilisant la transmission par signal électrique (câble coaxial, paire torsadée). |

Christine. Gaubert-Macon

Execice sur la partie client de Netware pour DOS Windows

aAlain VAN SANTE

Contexte de travail

|

Vous disposez des trois fichiers suivants :

// NOM : AUTOEXEC.BAT @ECHO OFF IF NOT EXIST C:\NWCLIENT\STARTNET.BAT GOTO FinNotOK CALL C:\NWCLIENT\STARTNET.BAT IF ERRORLEVEL 1 GOTO FinNotOK L :LOGIN GOTO Fin :FinNotOk ECHO Erreur de connexion :Fin

// NOM : STARTNET.BAT // ROLE : Etablit la connexion avec le réseau NETWARE @ECHO OFF @Echo Off CD \NWCLIENT > Nul LSL.COM > Nul SET NWLANGUAGE=FRANCAIS > Nul EWRK3.COM > Nul IPXODI > Nul VLM.EXE > Nul

// NOM : NET.CFG // ROLE : Configuration de la connexion au réseau NETWARE Link Driver EWRK3 PORT 300 INT 5 MEM D0000 FRAME Ethernet_II NetWare DOS Requester FIRST NETWORK DRIVE = L USE DEFAULTS = OFF VLM = CONN.VLM VLM = NDS.VLM VLM = NWP.VLM VLM = FIO.VLM VLM = GENERAL.VLM VLM = REDIR.VLM VLM = PRINT.VLM VLM = NETX.VLM |

Travail à Réaliser

|

1. CONNEXION NETWARE

A Indiquer le rôle de chaque exécutable lancé dans le fichier STARTNET.BAT B Présenter sous la forme d’un tableau le lien entre le rôle de ces exécutables et les couches du modèle OSI. C Que signifie VLM ? Quel est le rôle des différents modules VLM cités dans le fichier NET.CFG ?

2. CONFIGURATION D’UNE STATION DE TRAVAIL

A Proposer la modification du fichier AUTOEXEC.BAT pour permettre à l’utilisateur de visualiser automatiquement toutes ses unités distantes, les imprimantes disponibles, puis la liste des utilisateurs actifs, immédiatement après sa connexion. Indiquer le rôle de chaque commande utilisée. B Proposer la modification du fichier NET.CFG pour permettre à l’utilisateur de se connecter dans l’organisation GB. C Quelle commande faut-il ajouter au fichier AUTOEXEC.BAT pour annoncer l’ouverture de session à tous les utilisateurs connectés ? D Quelle modification faut-il apporter au fichier STARTNET.BAT pour permettre de charger l’exécutable VLM en mémoire étendue ? E Quelle commande faut-il utiliser pour permettre l’utilisation des lettres F à Z pour déclarer des unités réseaux ? Dans quel fichier faut-il placer cette commande ? |

Question 1 :

|

A.

LSL.COM : Charge la couche Liaison de données (Link Support Layer) EWRK3.COM : Charge le pilote multiprotocole de la carte réseau (MLID) IPXODI : Charge la version ODI du protocole IPX VLM.EXE : Charge le redirecteur Netware pour DOS

B. |

|

|

VLM (Netware DOS Requester) |

Couche Session Couche Présentation |

|

IPXODI InternetWork Packet eXchange Open Data-Link Interface |

Couche Réseau Couche Transport |

|

LSL Link Support Layer |

Couche Liaison (couche LLC) |

|

EWRK3 Pilote MLID de la carte EtherWorks |

Couche Liaison (couche MAC) Couche Physique |

|

LLC : Logical Link Control (gestion de la partie haute de la couche liaison) MAC : Media Accès Control (gestion de la partie basse de la couche liaison : modes d’accès) MLID : Multiple Link Interface Driver (permet la gestion simultanée de plusieurs protocoles d’accès)

C. VLM : Virtual Loadable Module |

|

|

Link Driver EWRK3 PORT 300 INT 5 MEM D0000 FRAME Ethernet_II NetWare DOS Requester FIRST NETWORK DRIVE = L USE DEFAULTS = OFF VLM = CONN.VLM VLM = NDS.VLM VLM = NWP.VLM VLM = FIO.VLM VLM = GENERAL.VLM VLM = REDIR.VLM VLM = PRINT.VLM VLM = NETX.VLM

|

Déclaration des caractéristiques de la carte réseau Port utilisé par la carte Interruption utilisée par la carte Zone d’échange mémoire utilisée Type de trame reconnue Configuration du redirecteur Nom de la première unité réseau Annule les paramètres par défaut Gère les tables de connexion Gère l’accès à l’annuaire Netware Décode les principaux protocoles Netware Gère les entrées/sorties de fichiers Gère les paramètres généraux (assignation d’unité, ...) Redirige les requêtes DOS Gère les impressions Assure la compatibilité Netware 3

|

|

Nota : la première unité réseau est accessible à tous les utilisateurs, avant sa connexion logique (elle contient en particulier l’utilitaire de connexion LOGIN.EXE) NDS : Netware Directory Service (annuaire des objets accessibles sur le réseau) |

|

Question 2 :

|

A.

MAP : commande permettant de visualiser toutes les unités distantes et tous les chemins de recherche disponibles pour l’utilisateur. Ce même utilitaire permet d’effectuer des assignations d’unités ou de chemin de recherche (on peut également utiliser NETUSER).

CAPTURE : commande permettant de visualiser toutes les imprimantes disponibles pour l’utilisateur. Cette même commande permet l’assignation d’imprimantes distantes (on peut également utiliser NETUSER).

NLIST /A : commande permettant de visualiser la liste de tous les utilisateurs connectés. Cette commande permet d’effectuer des recherches dans la NDS de tout objet, selon différents critères, comme le type d’objet, le nom, ou la valeur d’une propriété.

B. NAME CONTEXT = "O=GB" O= indique qu’on a affaire à l’organisation.

C. SEND "nouvelle connexion" TO EVERYBODY

Nota : il est possible de personnaliser le message en utilisant une ou plusieurs variables d’environnement.

D. VLM/mx charge VLM en mémoire DOS étendue.

E. LASTDRIVE=Z à placer dans le fichier CONFIG.SYS. |

Exercice sur le multiplexage et la capacité d’une voie de transmission

Exercice 1

Trois voies sont multiplexées sur une voie à 2400 bits/s. Ces trois voies véhiculent des

paquets de même longueur. Pour un paquet, quel est le débit apparent sur la voie

multiplexée ?

Exercice 2

Quelle est la capacité d'une ligne pour téléimprimeur de largeur de bande 300 Hz et de

rapport signal/bruit de 3 dB ?

Exercice 3

Une voie possède une capacité de 20 Mbits/s. La largeur de bande de la voie est de 3

MHz. Quel doit être le rapport signal/bruit?

Les trois messages M1, M2, M3 correspondent respectivement à 3, 10, 4 paquets. Le multiplexage correspond à l'intercalage des paquets:

Le débit par message est le débit nominal divisé par trois, soit 1600 bits/s.

En reprenant les considération de l'exercice 3, on obtient C = 475,5 bits/s.

1) Volume V = 33 750 000 bits ; le débit D est D = 33,75 Mbits/s.

2) Appliquons la relation C = 2W log2(1 + S/B)1/2 . Toutefois, il faut faire attention que dans cette relation S/B est exprimée en rapport de puissances et non en décibels. On écrira donc de préférence

C = 2W log2(1 + PS/PB)1/2

PS/PB = exp [(Ln(10)/10).S/B] = 3162 d'où C = (9/2).(Ln(3163)/Ln(2)) = 52 Mbits/s.

A noter que avec S/B = 30 dB, on aurait C = 44,8 Mbits/s et que avec S/B = 20 dB, on aurait C = 29,96 Mbits/s.

Exercice analyse de trame Ethernet - adresse IP - protocoles

Exercice 1– Analyse de trames (1)

Trame 1

ff ff ff ff ff ff 00 60 08 61 04 7b 08 06 00 01 08 00 06 04 00 01 00 60 08 61 04 7b 0a 0a 9f 02 00 00 00 00 00 00 0a 0a 01 01

Trame 2

00 60 08 61 04 7b 00 01 02 af f5 e2 08 06 00 01 08 00 06 04 00 02 00 01 02 af f5 e2 0a 0a 01 01 00 60 08 61 04 7b 0a 0a 9f 02 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

Les suites héxadécimales ci-dessus correspondent à deux trames ETHERNET interceptées par un logiciel d’analyse de trames. En vous aidant des formats de trames fournis en annexe déterminer :

- Les types et valeurs des adresses des machines émettrices et destinataires

- Le(s) protocole(s) concernés par ces trames

- L’objectif de cet échange par rapport à IP

Exercice 2 – Analyse de trames

Trame 1

00 01 02 af f5 e2 00 60 08 61 04 7b 08 00 45 00 00 3d dc 56 00 00 80 11 aa 42 0a 0a 9f 02 0a 0a 01 01 0a 79 00 35 00 29 a1 e4 00 02 01 00 00 01 00 00 00 00 00 00 02 77 70 08 6e 65 74 73 63 61 70 65 03 63 6f 6d 00 00 01 00 01

Trame 2

00 60 08 61 04 7b 00 01 02 af f5 e2 08 00 45 00 00 9f 00 00 40 00 40 11 86 37 0a 0a 01 01 0a 0a 9f 02 00 35 0a 79 00 8b 46 ad 00 02 81 80 00 01 00 02 00 02 00 00 02 77 70 08 6e 65 74 73 63 61 70 65 03 63 6f 6d 00 00 01 00 01 c0 0c 00 05 00 01 00 00 04 36 00 0d 04 68 6f 6d 65 05 67 68 6f 6d 65 c0 0f c0 2d 00 01 00 01 00 00 00 01 00 04 c3 5d 50 78 c0 32 00 02 00 01 00 00 00

Les suites héxadécimales ci-dessus correspondent à deux trames ETHERNET interceptées par un logiciel d’analyse de trames. En vous aidant des formats de trames fournis en annexe déterminer :

- les adresses MAC et IP des émetteurs et destinataires

- le service (ou application) concerné par ces trames

- le rôle de la première trame

- le contenu de la deuxième trame

- l’objectif de cet échange par rapport à IP

Annexes

Correction

Exercice 1

Trame 1

ff ff ff ff ff ff /00 60 08 61 04 7b /08 06 Entete ethernet

00 01 /08 00 /06 /04 /00 01 /00 60 08 61 04 7b /0a 0a 9f 02 /00 00 00 00 00 00 /0a 0a 01 01 entete ARP

Source Destination Signification

00600861047b Toutes machines Qui connaît l’adresse physique de 10.10.1.1 ?

Trame 2

00 60 08 61 04 7b /00 01 02 af f5 e2 /08 06 Entete etherne

00 01 /08 00 /06 /04 /00 02 /00 01 02 af f5 e2 /0a 0a 01 01 /00 60 08 61 04 7b /0a 0a 9f 02 entete ARP

00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

Source Destination Signification

000102aff5e2 00600861047b L’adresse physique de 10.10.1.1 est 00 01 02 af f5 e2

En résumé par cet échange votre machine s’adresse au sous-réseau pour demander l’adresse MAC de la passerelle.

Exercice 2

Trame 1

00 01 02 af f5 e2 /00 60 08 61 04 7b /08 00 entete ethernet

45 00 00 3d /dc 56 00 00 /80 11 aa 42 /0a 0a 9f 02 /0a 0a 01 01 entete IP

0a 79 /00 35 /00 29 a1 e4 entete UDP

00 02 01 00 00 01 00 00 00 00 00 00 02 77 70 08 6e 65 74 73 63 61 70 65 03 63 6f 6d 00 00 01 00 01 requete DNS

Source Destination Signification

0a0a9f02 + 0a79 0a0a0101 + 35 Adresse IP de www.adresse.xx ?

Trame 2

00 60 08 61 04 7b /00 01 02 af f5 e2 /08 00 entete ethernet

45 00 00 9f /00 00 40 00 /40 11 86 37 /0a 0a 01 01 /0a 0a 9f 02 entete IP

00 35 /0a 79 /00 8b 46 ad entete UDP

00 02 81 80 00 01 00 02 00 02 00 00 02 77 70 08 6e 65 74 73 63 61 70 65 03 63 6f 6d 00 00 01 00 01 c0 0c 00 05 00 01 00 00 04 36 00 0d 04 68 6f 6d 65 05 67 68 6f 6d 65 c0 0f c0 2d 00 01 00 01 00 00 00 01 00 04 c3 5d 50 78 c0 32 00 02 00 01 00 00 00 reponse DNS

Source Destination Signification

0a0a0101 + 35 0a0a9f02 + 0a79 Adresse IP de www.adresse.xx est c3 5d 50 78

En résumé par cet échange votre machine s’adresse à son serveur DNS pour demander l’adresse IP d’un site.

Questionnaire réseau contrôle des acquis

1- Définir les mots suivants : Réseau, Internet, OSI, ISO, LAN, WAN, MAN, Protocole,

Intranet, Ethernet, Fibre optique, Modem, TCP/IP, Adresse IP, FTP, HTTP, TELNET,

Paquet, trame. Serveur, Client

2- Quel est L'intérêt des réseaux informatiques ?

3- C’est quoi le débit binaire ?

4- C’est quoi la rapidité de modulation ?

5- Donner la relation entre le débit binaire et la Rapidité de modulation

6- Essayer d’expliquer la phrase suivante: La ligne téléphonique usuelle possède une

largeur de bande de l'ordre de 3100HZ

7- C’est quoi la bande passante ?

8- Donner la relation entre la rapidité de modulation maximum et la bande passante

9- Quelles sont les couches du Modèle OSI ?

10- Quel est le rôle de chaque couche ?

11- Convertir 20MO en bits

12- Convertir les nombres suivants en binaire : 10 ; 127 ; 128 ; 192 ; 255

13- Convertir l’adresse IP suivante : 192.168.5.7 en binaire

14- A quelle classe appartient cette adresse ?

Exercices débit binaire et rapidité de modulation

Exercice 1

Une image TV numérisée doit être transmise à partir d'une source qu’ utilise une matrice d'affichage de 450x500 pixels, chacun des pixels pouvant prendre 32 valeurs d'intensité différentes. On suppose que 30 images sont envoyées par seconde. Quel est le débit D de la source ?

Exercice 2

1- Une voie de transmission véhicule 16 types de signaux distincts ; sa rapidité de modulation est R = 1200 bauds. Quel est le débit binaire de cette ligne ?

2- Quelle est la quantité d'information binaire transportée par chaque signal ?

Exercice 3

Une voie de transmission véhicule 8 signaux distincts ; sa rapidité de modulation est R = 1200 bauds. Quel est le débit binaire de cette ligne ?

1) Volume V = 33 750 000 bits ; le débit D est D = 33,75 Mbits/s.

2) Appliquons la relation C = 2W log2(1 + S/B)1/2 . Toutefois, il faut faire attention que dans cette relation S/B est exprimée en rapport de puissances et non en décibels. On écrira donc de préférence

C = 2W log2(1 + PS/PB)1/2

PS/PB = exp [(Ln(10)/10).S/B] = 3162 d'où C = (9/2).(Ln(3163)/Ln(2)) = 52 Mbits/s.

A noter que avec S/B = 30 dB, on aurait C = 44,8 Mbits/s et que avec S/B = 20 dB, on aurait C = 29,96 Mbits/s.

Avec 4 bits on peut former 16 combinaisons différentes auxquelles correspondent les 16 signaux distincts. Donc la quantité d'information binaire transportée par signal est 4 bits.

1 signal transporte 3 bits (8 combinaisons possibles) ; donc D = 3R = 3600 bits/s

Exercice sur la transmission asynchrone synchrone

Des caractères ASCII sur 8 bits sont envoyés sur une voie de transmission de débit nominal D.

1) On effectue la transmission en mode asynchrone avec un bit start et un bit stop. Exprimer en fonction de D le débit utile.

2) On effectue la transmission en mode synchrone avec des trames comportant un drapeau de début et un drapeau de fin , chacun de 8 bits, un champ de contrôle de 48 bits et un champ d'information de 128 bits. Exprimer en fonction de D le début utile.

3) Même question que b) mais avec un champ d'information de longueur 1024 bits.

1) Soit d la durée d'émission d'un bit. Alors D = 1/d. Un caractère correspond à 10 bits, soit une durée d'émission de 10d.

Le débit utile est alors U = 8/10d = 0,8 D en supposant que les caractères sont envoyés les uns derrière les autres.

2) Une trame compte 192 bits dont 128 utiles. Le débit utile est donc U = 128/192d = 0,66 D

3) Une trame compte 1088 bits dont 1024 utiles. Le débit utile est donc U = 1024/1088d = 0,94 D

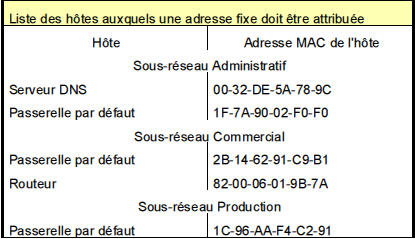

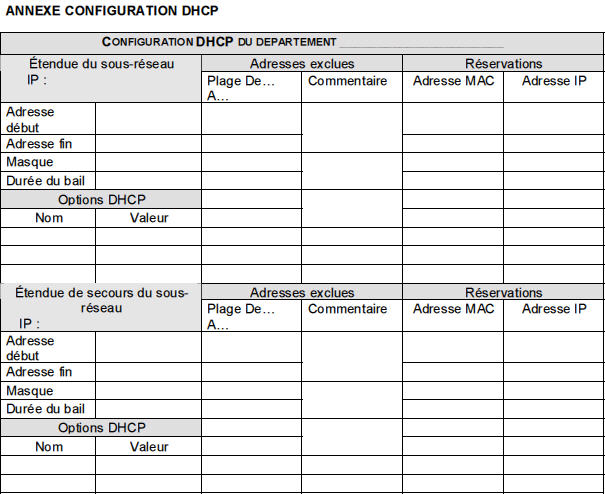

Exercice DHCP pour la distribution d adresses IP

DHCP (‘Dynamic Host Configuration Protocol’ RFC 2131 et 2132) est un protocole client serveur qui permet à un client hôte d’un réseau local (Ethernet ou Wifi) d’obtenir d’un serveur DHCP différents paramètres de configuration réseau. En utilisant DHCP on souhaite surtout fournir à un hôte une adresse IP mais aussi le masque du sous-réseau auquel appartient cet hôte, l’adresse IP du routeur par défaut ou encore l’adresse IP d’un serveur DNS. Pour attribuer des adresses IP, un serveur DHCP reçoit un ensemble d’adresses IP qu’il attribue ensuite sur demande à des clients pour une période de temps donnée. En DHCP on appelle bail le fait pour un hôte d’obtenir une adresse IP pour une période de temps définie par le serveur. Le protocole d’acquisition d’un bail comporte quatre messages principaux :

A - Le client DHCP émet en diffusion un premier message de demande de bail. Le type de ce message est baptisé DHCPDISCOVER.

B – S’il existe plusieurs serveurs DHCP atteints par la diffusion et si ces serveurs disposent d’une adresse IP libre, ces serveurs DHCP proposent au client cette adresse IP associée à une durée d’utilisation possible de l’adresse (une durée de bail). Ce message contient aussi l’adresse IP du serveur proposant l’offre. Le type de ce message de réponse est DHCPOFFER.

C - S'il a reçu plusieurs propositions, le client en choisit une et retourne une demande d'utilisation de cette adresse. Le type de ce troisième message est DHCPREQUEST. Ce message est également diffusé pour que les autres serveurs DHCP apprennent qu’ils n’ont pas été sélectionnés.

D - Le protocole se termine par la transmission d’un message DHCPACK par lequel le serveur DHCP sélectionné accuse réception de la demande et accorde l'adresse selon la durée de bail prévue. Les autres serveurs retirent définitivement leur offre.

A la moitié de la période d’utilisation d’une adresse (moitié du bail) le client demande le renouvellement de l’allocation de cette adresse par un message DHCPREQUEST. Le bail est généralement renouvelé par un DHCPACK. Si la demande n’aboutit pas (cas d’une réponse DHCPNACK ou perte de contact avec le serveur DHCP), le client tente de contacter les autres serveurs DHCP pour obtenir une autre adresse. En l’absence de réponse positive, le client utilise l’adresse dont il disposait jusqu’à la fin du bail et cesse de communiquer en IP.

Un analyseur de messages échangés sur un réseau local Ethernet/IP donne le résultat suivant. Il est constitué d’une suite de lignes correspondant à un message observé sur le réseau local. On trouve un numéro d’ordre du message observé, la date de l’observation en seconde, les adresses IP source et destination, le nom du protocole pour lequel le message a circulé et le type du message .

|

No Time

|

Source

|

Destination

|

Protocol

|

Info

|

|

1 0.000000

|

0.0.0.0

|

255.255.255.255

|

DHCP

|

DHCP Discover

|

|

2 0.001182

|

192.168.0.247

|

192.168.0.5

|

ICMP

|

Echo request

|

|

3 0.342454

|

192.168.0.247

|

192.168.0.5

|

DHCP

|

DHCP Offer

|

|

4 0.344405

|

0.0.0.0

|

255.255.255.255

|

DHCP

|

DHCP Request

|

|

5 0.348264

|

192.168.0.247

|

192.168.0.5

|

DHCP

|

DHCP ACK

|

|

6 0.353014

|

CIS_a8:52:24

|

Broadcast

|

ARP

|

Who has 192.168.0.5?

|

|

Tell 192.168.0.5

|

||||

2) La trace ne donne pas l'adresse MAC destination figurant dans le message numéro 1 (l'adresse MAC source correspond à l'adresse unique de l'émetteur). Même si elle ne figure pas dans le texte pouvez vous donner l’adresse destination ?

3) Pour le message numéro 3 de la trace expliquez la signification des adresses source et destination (à quoi correspondent ces adresses) ? Comment est il possible que ce message parvienne correctement à son destinataire ?

4) Pour le message numéro 4, expliquez la signification des adresses IP source et destination (pourquoi avoir choisi les adresses IP qui apparaissent dans le message 4)?

5) Dans cette trace, le message numéro 2 semble ne pas être relié à une attribution d'adresse DHCP. Cependant ce message a circulé aussi dans le cadre de l'attribution d'adresse. Pourquoi le message numéro 2 a-t-il circulé (quel est le but poursuivi dans la circulation de ce message) ?

6) Expliquez pourquoi le temps qui s’écoule entre les messages 2 et 3 est assez long ?

7) De la même façon, décrivez pourquoi le message 6 a circulé dans cette trace?

Un administrateur réseau installe un serveur DHCP sur une machine UNIX. Dans son implantation il doit configurer le serveur par un ensemble de directives contenues dans un fichier baptisé

dhcpd.conf. La liste des directives préparées pour une configuration est la suivante :

- 9) On constate dans le fichier de configuration dhcpd.conf deux types de

directives d’allocation d’adresses IP. Dans le cas de la machine ulysse, celle-cireçoit toujours la même adresse IP fixe (voir la ligne 'fixed-adress 192.168.0.10'). Citez les avantages que vous voyez à l’utilisation de DHCP dans ce cas ? 10) Dans le cas du sous réseau 192.168.1.0 l’administrateur définit des plages d’adresses attribuables dynamiquement (dans les directives range comme range 192.168.1.10 192.168.1.100 ; ). Pourquoi préciser de telles plages d’adresses et quels avantages en tire t’on ?

Exercice réseau à Multiplex T1 , Synchronisation tarme

Aux États unis et au Japon les réseaux téléphoniques utilisent un multiplexage baptisé T1 de 24 octets formant une trame de base (trame du multiplex T1). Il existe différentes versions du codage T1. Nous considérons ici le cas où les 24 octets sont associés à des échantillons de voies téléphoniques.

Question 1

Dans une trame T1, aux échantillons téléphoniques, est ajouté un bit placé en tête qui sert à la resynchronisation trame en cas de perte de synchronisation (bruit de longue durée).

Quel est le débit binaire global d'un multiplex T1 ?

Question 2

On considère un commutateur temporel synchrone de multiplex T1 à mémoire commune dont le temps d'accès est de 20 ns — c'est à dire que pour accéder à un échantillon en mémoire, en lecture comme en écriture, il faut 20 ns.

Combien de multiplex T1 un tel commutateur temporel synchrone peut-il supporter au maximum ?

Question 3

Un échantillon est commuté d'un multiplex d'entrée du commutateur vers un multiplex de sortie du commutateur en un certain délai.

Que peut-on dire de la valeur maximum, minimum, moyenne du délai nécessaire à une opération de commutation (retard apporté dans la propagation de l'échantillon sur un circuit téléphonique par un commutateur) ?

Question 4

On rappelle que le premier bit est rajouté pour la synchronisation trame. La synchronisation est trouvée lorsque le premier bit de trames successives respecte la séquence 0, 1, 0, 1, 0... Plus précisément la suite des trames est :

•••

193 bits

Pour être synchronisé, il faut donc constater tous les 193 bits l'alternance 0, 1, 0, 1, 0, ... si le premier bit lu a été un 0 ou bien 1, 0, 1, 0, 1,... si le premier bit lu a été un 1.

On suppose que le multiplexeur cherche à se resynchroniser (par exemple après avoir subi un bruit sur plusieurs trames successives). Pour cela, il se positionne sur un bit qu'il estime être le début de la trame courante et vérifie que 193 bits plus loin, il trouve le bit de début de la trame suivante (de valeur contraire à la valeur précédente). On suppose que les bits 0 et 1 apparaissent avec la même probabilité 1/2 dans les échantillons en n'importe quelle position d'une trame.

Combien faut-il inspecter de trames pour avoir une probabilité d'erreur de resynchronisation inférieure à 0.001 ?

Question 5

On veut maintenant calculer le nombre de trames qu'il faut inspecter en moyenne pour être sûr que la synchronisation n'est pas correcte. On se positionne sur un bit donné en faisant l'hypothèse que ce bit est le début d'une trame.

Si ce bit n'est pas le bit de début de trame, donnez la probabilité pour apprendre que la resynchronisation n'est pas trouvée en lisant une seule trame, puis en lisant deux trames, puis en lisant n trames (on utilise une partie des calculs de la question précédente).

En déduire combien il faut inspecter en moyenne de trames successives pour apprendre que la synchronisation n'est pas correcte pour une position donnée.

Exercices protocole TCP/IP et UDP

Exercice 1 : TCP

a) Comment TCP implémente-t-il la fiabilité ?

b) Quels sont les messages échangés lors de la phase d’ouverture de connexion (three-way opening) ?

c) Quels sont les messages échangés lors de la phase de fermeture de connexion (foor-way closing) ?

d) Que signifie un segment de fermeture RST ?

e) Qu’est ce que c’est que le SYN/ACK probing attack, et pourquoi les pirates procèdent-ils à de telle attaque ?

f) Comment un processus receveur de paquets TCP pourra-t-il les mettre en ordre ?

g) Est ce que le processus de correction d’erreurs pourra parfois causer une réception du même message TCP deux fois ? Expliquez.

h) Si oui, pourquoi ceci ne causera-t-il pas de problèmes ?

Exercice 2 : UDP

a) De combien de champ est constitué UDP ?

b) Est-ce que UDP est susceptible pour le port spoofing?

c) Est-ce que l’insertion de messages est plus facile avec TCP ou avec UDP ? Expliquez.

d) Autrement, pourquoi UDP est dit généralement plus secure que TCP ?

Exercice sécurité réseau Ping-of-Death, spoofing et LAND - Connexion SSH

Exercice (1) : sécurité réseau Ping-of-Death, spoofing et LAND

Exercice Sécurité réseau 1

a) Qu’est ce que c’est l’usurpation d’adresse IP (IP address spoofing) ?

b) Pour quelles deux raisons les pirates pratiquent-ils l’usurpation d’adresse IP ?

c) Dans une attaque LAND, l’attaquant a l’adresse IP 3.34.150.37 et la victime visé a l’adresse IP 80.168.47.47. Quand l’attaquant envoie une attaque ‘paquets’, quelle sera la valeur du champ ‘adresse IP source’ ? Quelle sera la valeur du champ ‘adresse IP destination’ ?

d) Dans cette attaque ‘LAND’, si le numéro de port du destinataire était 80, quelle serait la valeur du champ ‘numéro de port source’ ?

Exercice Sécurité réseau 2

a) Sur quoi vous renseigne le champ ‘Protocole IP’ ?

b) Pourquoi les pare-feu ont-ils besoin de cette information ?

c) Quel est l’objectif du champ TTL ?

d) Comment les pirates exploitent-ils le champ TTL ?

e) Quelle est la vulnérabilité exploitée par l’attaque ‘Ping-of-Death’ ?

f) Que signifie la fragmentation de paquets ?

g) Pourquoi est-elle dangereuse du point de vue sécurité ?

Exercice (2) : Connexion avec SSH

* En cas de probléme avec votre compte, vous pouvez appeler le help desk : http://www.unige.ch/dinf/helpdesk/demande.html

* Pour vous déconnecter d'une machine, utilisez la commande "exit".

Exe 1 Ou l'on se lance. . .

Depuis une machine de votre choix, connectez-vous à la machine ti_public, d'adresse IP 129.194.71.243, au moyen de la commande :

Il se peut que vous obteniez un message disant que la commande env_append n'existe pas.

Exe Commandes courantes

- df

- echo $DISPLAY

- /sbin/ifconfig -a

- /sbin/arp -a

- /bin/nestat -i

- /usr/sbin/traceroute cui.unige.ch

- /usr/X11R6/bin/xclock &

- /usr/X11R6/bin/xterm &

Exe 3 A propos de la commande "arp"

ci-dessous :

/sbin/arp -a

ping 10.2.0.2

/sbin/arp -a

compris ses options et arguments !

dans une gestion d'adresses IP avec un masque variable.Exercie

TD Classes d'adresse IP, sous-réseaux et décodage de trame

Exercice 1 : Classes d’adresses et adresses spéciales

Q 1 . Donnez la classe d’adresse et la signification des adresses IP suivantes:

172.26.0.0

10101010 01010101 11111111 11111111

Exercice 2 : Sous-réseaux

Une entreprise a obtenu de l’IANA l’adresse de classe B 134.207.0.0. Cette entreprise dispose par ailleurs de 31 réseaux locaux distincts contenant chacun environ 300 machines.

Q 1 . Proposez une décomposition en sous-réseaux permettant la gestion interne de cet ensemble de réseaux locaux.

Q 2 . Compte-tenu de cette décomposition, donnez:

le masque de sous-réseau,

le nombre de sous-réseaux pouvant être créés,

le nombre de machines pouvant être affectées à chaque sous-réseau, les 4 premières valeurs possibles pour les adresses de sous-réseaux.

Q 3 . Donnez pour un sous-réseau de votre choix:

l’adresse de ce sous-réseau,

l’adresse de diffusion dans ce sous-réseau,

l’intervalle d’adresses disponibles pour les machines appartenant à ce réseau.

Exercice 3 : Décodage de trame

On a représenté ci-dessous le résultat d’une capture par Ethereal de trames Ethernet (ni le préambule, ni le FCS ne sont représentés).

Trame 1:

|

FF |

FF |

FF |

FF |

FF |

FF |

00 |

06 |

5B |

E4 |

1A |

53 |

08 |

06 |

00 |

01 |

|

08 |

00 |

06 |

04 |

00 |

01 |

00 |

06 |

5B |

E4 |

1A |

53 |

AC |

1A |

07 |

3E |

|

00 |

00 |

00 |

00 |

00 |

00 |

AC |

1A |

07 |

3F |

00 |

00 |

00 |

00 |

00 |

00 |

|

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

|

|

|

|

Trame 2:

|

00 |

06 |

5B |

E4 |

1A |

53 |

00 |

A0 |

24 |

50 |

0D |

6A |

08 |

06 |

00 |

01 |

|

08 |

00 |

06 |

04 |

00 |

02 |

00 |

A0 |

24 |

50 |

0D |

6A |

AC |

1A |

07 |

3F |

|

00 |

06 |

5B |

E4 |

1A |

53 |

AC |

1A |

07 |

3E |

00 |

00 |

00 |

00 |

00 |

00 |

|

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

00 |

|

|

|

|

Q 1 . Pour chacune des trames, répondez aux questions suivantes:

Quelle est le type de trame (DIX Ethernet ou 802.3)?

Qui est l’émetteur et à qui la trame est elle destinée?

Quelle est la longueur des données encapsulées?

Y a t-il du bourrage?

Quelle est la nature du protocole encapsulé? A quel couche du modèle OSI appartient-t-il? Quelle est la signification précise de l’unité de protocole encapsulée?

Une réponse est-elle attendue?

Q 2 . Dans quel cas cette séquence de trames peut-elle être observée?

Q 3 . A quelle condition peut-on s’en passer?

TP : Configuration d'un réseau WAN complexe avec Boson Network Designer et Simulator

I. Reproduire avec « Boson Network Designer », à partir des données et topologies ci-après, le schéma du réseau WAN :

1. Equipement représenté :

1. Deux routeurs CISCO 2621 nommés R_1 et R_2

2. Deux routeurs CISCO 2501 nommés R_A et R_B

3. Un routeur CISCO 2514 nommés R_X

4. Six commutateurs CISCO 1912 nommés C1, C2, C3, C4, C5, C6 à chacun desquels sont connectés deux stations de travail (PC). Chacune de ces stations porte le nom PC_nomcommutateur_x où x = 1 ou 2 et noncommutateur = C1 à C6 (ex. : à C_2 seront connectées PC_C2_1 et PC_C2_2)

2. Topologie des Routeurs :

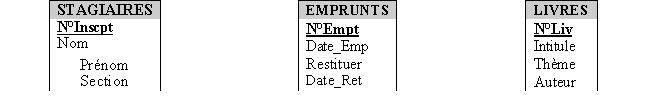

|

Routeurs CISCO 2621 |

Interface |

||||

|

Ports |

WAN 1 |

WAN 2 |

|||

|

E0 |

E1 |

S0 |

S1 |

S2 |

|

|

R_1 |

192.5.5.1 |

192.5.6.1 |

220.20.1.1 |

221.10.2.2 |

230.0.0.1 |

|

R_2 |

192.5.7.1 |

192.5.8.2 |

221.10.2.1 |

220.20.3.2 |

230.0.0.2 |

|

Routeurs CISCO 2501 |

Interface |

||

|

E0 |

S0 |

S1 |

|

|

R_A |

223.95.102.1 |

220.20.2.1 |

220.20.1.2 |

|

R_B |

224.19.13.1 |

220.20.3.1 |

220.20.2.2 |

|

Routeur CISCO 2514 |

Interface |

|||

|

E0 |

E1 |

S0 |

S1 |

|

|

R_X |

223.95.102.2 |

224.19.13.2 |

- - |

- - |

3. Topologie des Commutateurs :

|

Commutateur |

Commutateur |

Commutateur |

Réseau |

|

C1 |

192.5.5.0 |

C4 |

192.5.8.0 |

|

C2 |

192.5.6.0 |

C5 |

223.95.102.0 |

|

C3 |

192.5.7.0 |

C6 |

224.19.13.0 |

|

Port Commutateur |

Eth 0/1 |

Eth 0/2 |

Eth 0/3 |

Eth 0/4 à Eth 0/11 |

Eth 0/12 |

Fast Eth 0/26 |

Fast Eth 0/27 |

|

C1 |

PC_C1_1 |

PC_C1_2 |

- - - |

- - - |

- - - |

R_1 |

- - |

|

C2 |

PC_C2_1 |

PC_C2_2 |

- - - |

- - - |

- - - |

R_1 |

- - |

|

C3 |

PC_C3_1 |

PC_C3_2 |

- - - |

- - - |

- - - |

R_2 |

- - |

|

C4 |

PC_C4_1 |

PC_C4_2 |

- - - |

- - - |

- - - |

R_2 |

- - |

|

C5 |

PC_C5_1 |

PC_C5_2 |

- - - |

- - - |

- - - |

R_A |

R_X |

|

C6 |

PC_C6_1 |

PC_C6_2 |

- - - |

- - - |

- - - |

R_B |

R_X |

II. Enregistrez le schéma de réseau WAN reproduit sous le nom WAN_SHEM_ _votrenom_votregroupe (ex. si vous vous appelez Ahmed SALEM du groupe G2 votre schéma sera nommé WAN_SHEM_SALEM_G2

III. A l’aide de « Boson Network Simulator », accédez au schéma du réseau précédemment enregistré et procédez aux configurations suivantes en mode privilégié :

1. Réglez l’heure et la date au niveau de l’ensemble des routeurs selon les valeurs actuels

2. Accédez au mode de configuration et définissez les noms des routeurs « Hostname » selon les données sus-précitées : R_1, R_2, R_A . . . .etc

3. Définir ensuite le mot de passe « MOTI » pour les routeurs R_1 et R_2

4. Activez les interfaces Ethernet et Série des routeurs

5. Attribuez une valeur de 56.000 comme vitesse d’horloge (clock rate) aux interfaces série

6. Attribuez les adresses IP correspondant à chaque interface selon les données des tableaux précédents et testez les connexions entre les différents équipements du réseau

7. Activez le protocole RIP pour R_1, R_A et R_X et ajoutez les réseaux auxquels sont directement connectés ces routeurs puis testez les connections entre R_1 et R_X dans les deux sens

8. Etablir une liaison Frame Relay entre les interfaces S1 de R_1 (avec DLCI = 102) et S2 de R_2 (avec DLCI = 201)

9. Définissez la configuration en cours (running-config) comme configuration de démarrage (startup-config)

10. Enregistrez votre travail pour l’ensemble des équipements réseau WAN sous WAN_CONFIG_votrenom_votregroupe

Bonne chance . . . . . . . . . .

Solution de schéma du réseau WAN à reproduire

.jpg)

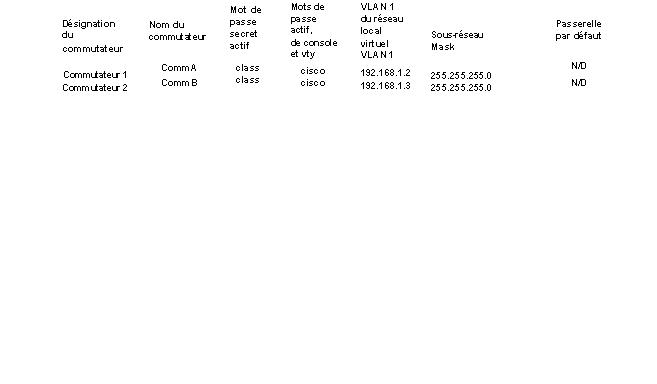

TP : configuration de ports agrégés pour connecter des commutateurs

Travaux pratiques:

configuration de ports agrégés pour Connecter des commutateurs

Contexte / Préparation

Ces travaux pratiques concernent essentiellement la configuration d'un réseau local virtuel de base d'un commutateur Cisco 2960, ou d'un commutateur équivalent, à l'aide des commandes Cisco IOS.

Les informations de ces travaux pratiques s'appliquant à d'autres commutateurs, la syntaxe des commandes

peut présenter quelques différences. En fonction du modèle du commutateur, les désignations d'interface peuvent également varier. Par exemple, les commutateurs modulaires disposent de plusieurs emplacements. Par conséquent, les ports Fast Ethernet peuvent être désignés comme Fast Ethernet 0/1 ou FastEthernet 1/1, en fonction de l'emplacement et du port.

Ressources requises :

Deux commutateurs Cisco 2960, ou autres commutateurs équivalents Deux PC Windows, équipés d'un programme d'émulation de terminal

Au moins un câble console, avec connecteur RJ-45 vers DB-9, pour la configuration du commutateur et du routeur

Trois câbles droits Ethernet, pour établir une connexion entre les PC et les commutateurs

Un câble de croisement Ethernet, pour connecter le commutateur Comm1 au commutateur Comm2

REMARQUE : assurez-vous que les routeurs, ainsi que les commutateurs, ont été effacés et vérifiez l'absence de configuration initiale. Pour plus d'informations sur l'effacement des commutateurs et des

routeurs, reportez-vous au Manuel des travaux pratiques, disponible dans la section Tools (Outils) du site Academy Connection.

Étape 1 : connexion des périphériques

- a. À l'aide d'un câble de croisement, connectez l'interface Fa0/1 du commutateur Comm1 à l'interface Fa0/1 du commutateur Comm2.

- b. À l'aide d'un câble droit, connectez l'interface Ethernet de l'hôte 1a à l'interface Fa0/2 du commutateur Comm1.

- c. À l'aide d'un câble droit, connectez l'interface Ethernet de l'hôte 1b à l'interface Fa0/3 du commutateur Comm1.

- d. À l'aide d'un câble droit, connectez l'interface Ethernet de l'hôte 2 à l'interface Fa0/2 du commutateur Comm2.

- e. À l'aide d'un câble console, connectez un PC pour procéder aux configurations du routeur et es commutateurs.

-

f. Configurez les adresses IP des hôtes, comme indiqué dans le tableau. Étape 2 : configuration de base des commutateurs Comm1 et Comm2

- a. À l'aide d'un programme d'émulation de terminal, connectez un PC au port de console des commutateurs pour procéder aux configurations.

- b. Sur la base des spécifications du tableau et du diagramme ci-dessus, utilisez un nom d'hôte, une console, Telnet et les mots de passe du mode privilégié pour configurer le commutateur Comm1. Enregistrez la configuration.

- c. Configurez le commutateur Comm2 avec un nom d'hôte, une console, Telnet et les mots de passe du mode privilégié, comme indiqué dans le tableau. Enregistrez la configuration.

Étape 3 : configuration des PC hôtes

Configurez les PC hôtes selon les spécifications du tableau ci-dessus.

Étape 4 : vérification de la configuration et de la connectivité par défaut du réseau local virtuel

Lorsque des commutateurs sont directement connectés, comme dans ces travaux pratiques, les ports de commutation sont automatiquement configurés pour l'agrégation. Pour l'éviter, les ports de commutation doivent être manuellement configurés pour un fonctionnement normal sur les commutateurs Comm1 et Comm2.

Comm1(config)#interface fa0/1

Comm1(config-if)#switchport mode access Comm2(config)#interface fa0/1

Comm2(config-if)#switchport mode access

- b. Vérifiez les configurations VLAN par défaut, en utilisant la commande show vlan sur les deux commutateurs.

Comm1#show vlan

Comm2#show vlan

Chaque port de commutation est-il attribué à un réseau local virtuel ?

Dans quel réseau local virtuel les ports apparaissent-ils ? _______

_

À ce stade, les hôtes et les commutateurs peuvent-ils envoyer des requêtes ping ? ____

- c. Pour le vérifier, envoyez une requête ping de l'hôte 1a vers les autres hôtes et les autres commutateurs.

Les requêtes ping ont-elles abouti ? ___ _

Étape 5 : création et vérification d'une configuration de réseau local virtuel

- a. Créez et nommez les réseaux locaux virtuels VLAN 2 et VLAN 3 sur les deux commutateurs.

Comm1(config)#vlan 2 Comm1(config-vlan)#name fred

Comm1(config-vlan)#exit Comm1(config)#vlan 3 Comm1(config-vlan)#name wilma

Comm1(config-vlan)#exit

Comm2(config)#vlan 2 Comm2(config-vlan)#name fred

Comm2(config-vlan)#exit Comm2(config)#vlan 3 Comm2(config-vlan)#name wilma

Comm2(config-vlan)#exit

- b. Affectez des ports de commutation aux réseaux locaux virtuels. Les ports connectant les hôtes 1a et 2 sont affectés au réseau local virtuel VLAN 2 et le port connectant l'hôte 1b est affecté au réseau local virtuel VLAN 3. Enregistrez les configurations.

Comm1(config)#int fa0/2

Comm1(config-if)#switchport access vlan 2 Comm1(config-if)#exit

Comm1(config)#interface fa0/3

Comm1(config-if)#switchport access vlan 3 Comm1(config-if)#end

Comm1#copy running-config startup-config Comm2(config)#int fa0/2

Comm2(config-if)#switchport access vlan 2 Comm2(config-if)#end

Comm2#copy running-config startup-config

c. Testez la connectivité entre les périphériques.

- 1) Envoyez une requête ping entre les commutateurs Comm1 et Comm2.

Les requêtes ping ont-elles abouti ? ___ _

À quel réseau local virtuel les interfaces de gestion des commutateurs Comm1 et Comm2

appartiennent-elles ? ____

- 2) Envoyez une requête ping de l'hôte 1a vers l'hôte 2. Les requêtes ping ont-elles abouti ? ___ _

À quel réseau local virtuel les hôtes 1a et 2 appartiennent-ils ?

___ ___ ______ À quel réseau local virtuel les interfaces Fa0/1 des

commutateurs appartiennent-elles ? ___ _

Si les hôtes 1a et 2 appartiennent au même réseau local virtuel, pourquoi ne peuvent-ils pas

s'échanger de requêtes ping ?

___ ___ ___ ___ ___

___

- 3) Envoyez une requête ping de l'hôte 1a vers le commutateur Comm1.

Les requêtes ping ont-elles abouti ? ___ _

Pourquoi l'hôte 1a ne peut-il pas envoyer de requête ping au commutateur Comm1 ?

___ ___ ___ ___ ___

___

Étape 6 : configuration et vérification de l'agrégation

Pour permettre la connectivité de plusieurs réseaux locaux virtuels au sein de commutateurs distincts,

il convient de configurer une agrégation. Sans cette agrégation, chaque réseau local virtuel requiert une connexion physique entre les différents commutateurs.

- a. Configurez l'agrégation sur les commutateurs Comm1 et Comm2. Le port Fa0/1 du commutateur Comm1 est déjà connecté au port Fa0/1 sur le commutateur Comm2.

Comm1(config)#int Fa0/1

Comm1(config-if)#switchport mode trunk Comm1(config-if)#end

Comm2(config)#int Fa0/1

Comm2(config-if)#switchport mode trunk Comm2(config-if)#end

- b. À l'aide de la commande show interfaces trunk, vérifiez la création de l'agrégation.

Comm1#show interfaces trunk

Comm2#show interfaces trunk

Le résultat affiche-t-il les interfaces agrégées ? ______ __

Quel est le réseau local virtuel défini en tant que VLAN natif ? ___ ____

Quels sont les réseaux locaux virtuels autorisés à communiquer via l'agrégation ? ____ __

- c. Vérifiez la configuration VLAN sur les deux commutateurs, en utilisant la commande show vlan.

Comm1#show vlan

Comm2#show vlan

Les interfaces Fa0/1 des commutateurs Comm1 et Comm2 apparaissent-elles dans un réseau local virtuel ? Justifiez votre réponse.

___ ___ ___ ___ ___

d. Testez à nouveau la connectivité entre les périphériques.

- 1) Envoyez une requête ping entre les commutateurs Comm1 et Comm2.

Les requêtes ping ont-elles abouti ? ___ _

- 2) Envoyez une requête ping de l'hôte 1a vers l'hôte 2. Les requêtes ping ont-elles abouti ? ___ _

- 3) Envoyez une requête ping de l'hôte 1b vers l'hôte 2. Les requêtes ping ont-elles abouti ? ___ _

- 4) Envoyez une requête ping de l'hôte 1a vers le commutateur Comm1. Les requêtes ping ont-elles abouti ? ___ _

e. Le test ping doit démontrer que les périphériques appartenant au même réseau local virtuel peuvent à présent communiquer entre eux via les commutateurs, mais que les périphériques des autres réseaux locaux virtuels ne peuvent pas communiquer entre eux.

Quel est le processus à configurer pour permettre aux périphériques situés sur des réseaux locaux virtuels différents de communiquer ?

_____

Étape 7 : observation du comportement par défaut de l'agrégation des commutateurs

- a. Dans une étape précédente de ces travaux pratiques, nous avons configuré manuellement les interfaces Fa0/1 des commutateurs pour l'agrégation. Supprimez cette configuration à l'aide de la

commande no switchport mode trunk.

Comm1(config)#int Fa0/1

Comm1(config-if)#no switchport mode trunk Comm1(config-if)#end

Comm2(config)#int Fa0/1

Comm2(config-if)#no switchport mode trunk Comm2(config-if)#end

- b. Affichez l'état d'agrégation des ports de commutation.

Comm1#show interfaces trunk

Comm2#show interface trunk

Les interfaces Fa0/1 des commutateurs Comm1 et Comm2 sont-elles en mode d'agrégation ?

____

Quel est le mode d'agrégation utilisé par défaut ?

____

Quel est l'encapsulation utilisée par défaut pour l'agrégation ?

____

Étape 8 : remarques générales

- a. Pourquoi configurer l'agrégation dans un réseau ?

___ ___ ___ ___ ___ ___ ______

___ ___ ___ ___ ___ ___ ______

___ ___ ___ ___ ___ ___ ______

___ ___ ___ ___ ___ ___ ______

- b. L'agrégation permet-elle la communication entre plusieurs réseaux locaux virtuels ?

___ ___ ___ ___ ___ ______

___

- c. Sans configuration, sur quel réseau local virtuel sont situées les trames circulant sur l'agrégation

sans étiquetage VLAN ?

___ ___ ___ ___

TP : vérification et analyse du protocole STP sur un réseau via les commandes SHOW

Vérification de STP a l'aide de commande SHOWs

Objectifs

-

Créer un réseau commuté avec liaisons redondantes

- Observer comment le protocole Spanning Tree applique les changements apportés à la topologie d'un réseau commuté

- Vérifier l'état d'un Spanning Tree

Contexte / Préparation

Ces travaux pratiques démontrent les avantages et les inconvénients du protocole Spanning Tree lors des changements apportés à un réseau commuté doté de liaisons redondantes. Vous apprendrez à configurer

le réseau avec les paramètres par défaut définis en usine, puis à examiner les tables Spanning Tree avant et après la suppression d'une liaison. Vous utiliserez plusieurs commandes show pour vérifier le fonctionnement de l'algorithme du Spanning Tree.

Ressources nécessaires :

-

Deux commutateurs Cisco 2960 ou autres commutateurs comparables

- Deux PC Windows, dont un équipé d'un programme d'émulation de terminal ; le premier utilisé en tant qu'hôte, le second en tant que serveur

- Au moins un câble console, avec connecteur RJ-45 vers DB-9, pour la configuration des commutateurs

- 2 câbles directs Ethernet

- 2 câbles de croisement Ethernet

- Accès à l'invite de commande du PC

- Accès à la configuration TCP/IP de réseau du PC

REMARQUE : assurez-vous que les routeurs, ainsi que les commutateurs, ont été effacés et vérifiez l'absence de configuration initiale. Les instructions d'effacement et de rechargement de la mémoire du commutateur et du routeur figurent dans la section Tools du site Academy Connection.

REMARQUE : Routeurs SDM - Si la configuration initiale (startup-config) est effacée dans un routeur SDM,

le gestionnaire SDM ne s'affiche plus par défaut lors du redémarrage du routeur. Il est alors nécessaire de définir une configuration de routeur de base à l'aide des commandes IOS. La procédure indiquée dans ces travaux pratiques utilise des commandes IOS et ne nécessite pas l'utilisation de SDM. Si vous voulez utiliser

SDM, reportez-vous aux instructions du Manuel de travaux pratiques que vous pouvez télécharger depuis la section Tools du site Academy Connection. Consultez votre formateur si besoin.

Étape 1 : cablage du reseau

- a. À l'aide d'un câble droit Ethernet, connectez l'Hôte 1 au port Fast Ethernet Fa0/7 du Commutateur 1.

-

b. À l'aide d'un câble droit Ethernet, connectez l'Hôte 2 au port Fast Ethernet Fa0/8 du Commutateur 2.

-

c. À l'aide d'un câble droit Ethernet, connectez le port Fast Ethernet Fa0/1 du Commutateur 1 au port Fast Ethernet Fa0/1 du Commutateur 2.

- d. À l'aide d'un câble droit Ethernet, créez une liaison redondante entre les commutateurs en connectant le port Fast Ethernet Fa0/4 du Commutateur 1 au port Fast Ethernet Fa0/4 du Commutateur 2.

-

c. À l'aide d'un câble droit Ethernet, connectez le port Fast Ethernet Fa0/1 du Commutateur 1 au port Fast Ethernet Fa0/1 du Commutateur 2.

Quelle est l'avantage des liaisons redondantes dans un réseau comme celui-ci ?

___ ___ ___ ___ ___ ___

___ ___ ___ ___ ___ ___

Étape 2 : configuration des commutateurs

- a. Établissez une session d'émulation de terminal du Commutateur 1 à partir de l'Hôte 1.

- b. Configurez le nom d'hôte du commutateur, les mots de passe, l'adresse IP de l'interface VLAN 1 et le masque de sous-réseau sur le Commutateur 1.

- c. Enregistrez la configuration.

- d. Établissez une session d'émulation de terminal du Commutateur 2 à partir de l'Hôte 1 ou de l'Hôte 2.

- e. Configurez le nom d'hôte du commutateur, les mots de passe, l'adresse IP de l'interface VLAN 1 et le masque de sous-réseau sur le Commutateur 2.

- f. Enregistrez la configuration.

Étape 3 : configuration des hôtes

- a. Configurez chaque hôte pour l'utilisation d'une adresse IP sur le même réseau que les commutateurs.

- b. Configurez chaque hôte pour l'utilisation du même masque de sous-réseau que les commutateurs. Étape 4 : vérification de la connectivitéa. Pour vérifier si le réseau est correctement configuré, envoyez une requête ping au serveur, de l'Hôte 1 vers l'Hôte 2.

La requête ping a-t-elle abouti ? __ ___

b. Si le résultat n'est pas correct, vérifiez à nouveau les connexions et les configurations. Vérifiez si les

câbles ne sont pas défectueux et si les connexions sont stables.

Étape 5 : examen des données de l'interface VLAN 1

- a. Sur le Commutateur A, tapez la commande show interface vlan1 à l'invite du mode d'exécution privilégié.

Quelle est l'adresse MAC du Commutateur A ? ____ ___ ___ ___ __

- b. Sur le Commutateur B, tapez la commande show interface vlan1 à l'invite du mode d'exécution privilégié.

Quelle est l'adresse MAC du Commutateur B ? ____ ___ ___ ___ __

Quel est le commutateur qui doit être utilisé en tant que racine du Spanning Tree de ce réseau ?

___ ___ ___ ___ ___

___

Étape 6 : définition des rôles des ports du Spanning Tree sur chaque commutateur

- a. Sur le Commutateur A, tapez la commande show spanning-tree à l'invite du mode d'exécution privilégié.

- b. Sur le Commutateur B, tapez la commande show spanning-tree à l'invite du mode d'exécution privilégié.

Quel commutateur constitue le pont racine ?

___ ___ ___

___

- c. Le Spanning Tree utilise trois ports sur chaque commutateur. Complétez ce diagramme en indiquant

l'état du port et le rôle de chaque port. CommA

Interface Rôle État

Interface Rôle État

Étape 7 : modification de la topologie du réseau

- a. Retirez le câble de croisement du port de transmission sur le pont non-racine.

- b. Attendez quelques secondes, puis tapez à nouveau la commande show spanning-tree dans le pont non-racine.

Quelles modifications remarquez-vous dans le Spanning Tree ?

___ ___ ___ ___ ___ ___

- c. Examinez le Spanning Tree sur le pont racine.

Quels changements remarquez-vous ?

___ ___ ___ ___ ___ ___

- d. Poursuivez l'examen du Spanning Tree sur les deux commutateurs jusqu'au calcul d'une nouvelle arborescence et jusqu'à la transmission ou le blocage de tous les ports.

Quelle est la durée de ces opérations ?

- e. Replacez le câble qui a été retiré à l'étape 7a.

- f. Attendez que les deux commutateurs terminent le calcul de leurs tables.

Quelle est la durée écoulée depuis le premier retrait du câble de croisement ?

Quelles sont les conséquences de ces opérations sur le temps de fonctionnement du réseau ?

___ ___ ___ ___ ___ __

___

Étape 8 : examen du Spanning Tree de chaque commutateur

a. Sur chaque commutateur, tapez la commande show spanning-tree detail.

b. Examinez les données du port Fa0/1. Les résultats affichent l'interface, le rôle et l'état de chaque

commutateur. Ils présentent également les informations concernant l'activité et les caractéristiques des ports.

Comment les informations suivantes permettent-elles de vérifier l'état du réseau et de résoudre les éventuels problèmes ?

- 1) Nombre de transitions vers l'état de transmission :

___ ___ ___ ___ ___ ___ ______

___ ___ ___ ___ ___ ___ ______

- 2) Nombre d'unités BPDU reçues et envoyées :

___ ___ ___ ___ ___ ___ ______

___ ___ ___ ___ ___ ___ ______

c. Sur chaque commutateur, entrez les commandes suivantes. Définissez le type d'informations apporté par chaque commande :

show spanning-tree bridge

___ ___ ___ ___ ___ ___ ______

___ ___ ___ ___ ___ ___ ______

show spanning-tree summary

___ ___ ___ ___ ___ ___ ______

___ ___ ___ ___ ___ ___ ______

Étape 9 : remarques générales

L'équipe chargée de la gestion du réseau décide si le protocole Spanning Tree doit être désactivé sur les commutateurs du réseau de l'entreprise. Expliquez ce que vous pensez de cette décision. Quels sont les avantages et les inconvénients de cette désactivation ? Quelles sont les conséquences sur la conception du réseau ?

___ ___ ___ ___ ___ ___ ___ _

___ ___ ___ ___ ___ ___ ___ _

Introduction aux réseaux

Introduction aux réseaux

Examen Final

- Les exercices sont indépendants.

- Donner les hypothèses utilisées dès que cela s'avère nécessaire.

- Les réponses justifiées et concises seront appréciées. Ne vous lancez pas dans de longues

explications, répondez à la question.

Exercice 1 (barème indicatif : 5)

1/ Pourquoi les architectures de réseaux sont élaborées selon un modèle en couche ?

2/ Que représente la grandeur s'exprimant par la formule C*d/v avec C débit binaire du support, d longueur ou distance du support et v vitesse de propagation d'un signal sur le support ?

3/ A quoi sert la fonction de contrôle de flux ?

4/ Donner la liste des éléments fonctionnels nécessaires pour effectuer un contrôle d'erreur ?

5/ Une entité (N) souhaite établir une connexion avec une entité homologue. Quelle entité sera chargée de réaliser ce service ? Quel service utilisera cette entité pour réaliser le service qui lui est demandé ?

Exercice 2 (barème indicatif : 5)

Supposons que l'on souhaite utiliser un pigeon voyageur pour le transfert de données. On charge le pigeon voyageur avec 2 clefs USB de 100 Mo. Le pigeon voyageur vole à une vitesse de 40 km/h. La vitesse de propagation du signal sur un support est de 2.105 km/s. Pour quelle plage de distance un pigeon voyageur offre-t-il une plus grande vitesse de transmission qu'une ligne à 10 Mbit/s ?

Exercice 3 (barème indicatif : 5)

Un système client-serveur utilise une liaison satellite avec un satellite a une altitude de 40 000 km de la terre. Quel est le délai minimum qui sépare la réponse de la requête ? La vitesse de propagation du signal dans le vide ou dans l'air est de 300 000 km/s. On négligera les temps de transmission.

Exercice 4 (barème indicatif : 5)

Soit 2 supports:

- le support A possède une bande passante de 5 Khz et un rapport signal sur bruit de 20 dB

- le support B possède une bande passante de 4Khz et un rapport signal sur bruit de 30 dB.

Démontrer lequel de ces deux supports offrira la meilleure performance binaire ?

Initiation aux Réseaux DIU 2003

Initiation aux Réseaux

Examen

- Les exercices sont indépendants.

- Donner les hypothèses utilisées dès que cela s'avère nécessaire.

- Les réponses justifiées et concises seront appréciées. Ne vous lancez pas dans de longues

explications, répondez ˆ la question.

Exercice 1 (barème indicatif : 5)

1/ Quelle est la propriété d'un circuit virtuel concernant les données acheminées ?

2/ Pourquoi la commutation de paquets a été préférée ˆ celle de circuits pour le transfert de données informatiques ?

3/ Dans un protocole, ˆ quoi sert une fenêtre coulissante ?

4/ Pourquoi dans les WAN, les adresses des noeuds sont définies selon un format hiérarchique ?

5/ Pour les réseaux locaux, pourquoi la topologie de cablâge la plus courante de nos jours est celle en étoile ?

Exercice 2 (barème indicatif : 5)

Une source produit des données par bloc de 8 bits. Exprimer le débit maximum de cette source (débit des blocs de données) en fonction de la capacité de transmission du lien noté B bits/s dans les cas suivants:

1/ Une transmssion asynchrone dont le bit stop ˆ une valeur de 1,5 unité.

2/ Une transmission synchrone avec une trame constituée de 48 bits de contrôle et 128 bits pour le champ de données. La synchronisation nécessite 16 bits par trame.

3/ Même question que 2) mais le champ de données vaut 1024 bits.

4/ Quel est le mode de transmission le plus efficace ? Pourquoi ?

Exercice 3 (barème indicatif : 3)

La détection des erreurs sur un réseau est assurée par l'utilisation du polynôme générateur x8+x7+ x5+x3+x2x+1. Calculer le CRC si on désire protéger le message 1100111000101011.

Exercice 4 (barème indicatif : 4)

On désire numériser un signal de qualité HI-FI stéréo. On utilise un échantillonnage ˆ 44 khz selon la technique de la Modulation ˆ Impulsion et Codage. Chaque échantillon est codé sur 16 bits.

1/ Expliquer brièvement la modulation MIC

2/ Quelle est la largeur de bande totale du signal échantillonné ?

3/ Quel est le débit nécessaire pour transporter les informations ?

4/ Quelle est l'espace (en Mo) théorique nécessaire pour stocker 30 mn de musique ?

Exercice 5 (barème indicatif : 3)

Soit :

- tp le temps de propagation sur une liaison de données,

- tt le temps de transmission d'une trame de données,

- a = tp/tt,

- k la taille de la fenétre d'anticipation de la procédure de liaison de données.

1/ On suppose que k=1 (Send-And-Wait). Exprimer l'efficacité de la liaison en fonction de a 2/ Exprimer U lorsque k>1

TP : Utilisation de WireShark

Travaux Pratiques

Utilisation de WireShark

Matériel nécessaire pour le TP :

– 1 ordinateur sous Windows XP avec une carte r´eseau et le logiciel WireShark

– Un concentrateur (un hub), un commutateur (un switch) et des cˆables RJ45 droits

|

Objectifs du TP : – Prise en main du logiciel WireShark – Observer l’encapsulation des protocoles r´eseaux – Diff´erence(s) entre un concentrateur et un commutateur – Utilisation de la commande arp |

Durant ce TP, nous utiliserons les deux types de montage suivants

Exercice 1 (Premi`ere utilisation de la commande arp)

R´ealisez le montage 1 avec toutes les machines. A` l’aide de la commande ping, v´erifiez qu’il est possible d’acc´eder a` tous les ordinateurs pr´esents.

1) Que se passe-t-il lorsque l’on tape la commande arp -a? Expliquez chaque colonne.

2) Tapez arp -d puis arp -a. Que remarquez-vous?

3 ) Videz le cache ARP de deux machines. Quel est l’´etat du cache de chaque machine apres avoir ex´ecut´e la commande ping sur une machine vers l’adresse de l’autre machine?

Exercice 2 (Prise en main de WireShark)

Les premieres exp´erimentations sont r´ealis´ees sur le montage pr´ec´edent. Ex´ecutez WireShark sur chaque machine et d´emarrez une capture sur l’interface r´eseau active.

1 ) Que se passe-t-il lorsque si on ex´ecute une commande ping sur une autre machine? Et si une machine distante ex´ecute la commande ping sur une autre machine?

2) Refaites les mêmes exp´erimentations avec le montage 2.

Pr´esentation de WireShark

Le logiciel libre WireShark1 permet d’analyser les protocoles réseaux a` partir d’une interface réseau d’un ordinateur. Il est capable notamment, de reconstruire la pile des protocoles réseaux.

Pour réaliser une capture, il est nécessaire de sélectionner d’abord une interface réseau. Allez dans le menu “Capture” et choisissez “Interfaces”. Une nouvelle fenêtre s’ouvre et vous présente l’ensemble des interfaces réseau de l’ordinateur. Choisissez celle qui est active (celle qui possède l’adresse IP que vous avez spécifiée) en cliquant sur le bouton “start”.

WireShark est maintenant en mode capture. Il analyse toutes les trames re¸cues sur l’interface réseau sélectionnée. La figure suivante présente un exemple de l’exécution de la commande ping réalisée entre deux ordinateurs. Les deux premières colonnes permettent de numéroter toutes les trames et indiquent le temps a` laquelle elles ont étére¸cues. Les deux colonnes suivantes indiquent les adresses source et destination. La 5ème colonne indique le nom du protocole (la commande ping utilise le protocole ICMP). Enfin, la dernière colonne donne des indications générales. En cliquant sur une trame, des informations détaillées apparaissent dans le cadre du dessous. Il est possible de voir les informations pour chaque couche de la pile de protocole TCP/IP et l’encapsulation des protocoles.

Exercice réseau configuration du protocole ip - utilitaires TCP IP

Exercice 1: Utilitaires TCP/IP

Définition TCP/IP: TCP/IP (Transmission Control Protocol/Internet Protocol) est une suite de protocoles pour la connexion des ordinateurs et la création de réseaux.

Dans cet exercice, vous allez utiliser l’utilitaire Ping pour vérifier la configuration TCP/IP, puis l’utilitaire Hostname pour identifier le nom de votre ordinateur. Vous utiliserez ensuite l’utilitaire Ping pour tester la connexion avec votre voisin afin de vous assurer que vous pouvez communiquer avec un autre ordinateur du réseau.

- Ouvrez une session en tant qu’administrateur

- Dans la fenêtre invite de commande tapez Ping 127.0.0.1

- Combien de paquets ont-ils été envoyés, reçus et perdus?

- Le protocole TCP/IP fonctionne t-il correctement?

3. Tapez hostname dans la fenêtre invite de commandes

- Quel est le nom de votre ordinateur ?

4. Dans la fenêtre invite de commandes, taper : ping nom_de _votre_ordinateur

- Quelle est l’adresse IP de votre ordinateur ?

5. Utilisez l’utilitaire Ping avec le nom de l’ordinateur de votre voisin pour vérifier que votre ordinateur peut communiquer avec un ordinateur du réseau.

- Quelle est l’adresse IP de l’ordinateur de votre voisin?

- Comment savez-vous que vous pouvez communiquer avec l’ordinateur de votre voisin?

| {sidebar id=6}{sidebar id=1} |

Exercice 2: Examen de la configuration du protocole TCP/IP

Au cours de cet exercice, vous allez utiliser et comparer la boite de dialogue Propriétés de Protocole Internet (TCP/IP) et l’utilitaire Ipconfig pour identifier la configuration IP de votre ordinateur.

- Ouvrez une session en tant qu’administrateur

- Ouvrez la boite de dialogue Propriété de Protocole Internet (TCP/IP) - Pouvez-vous dire si votre adresse IP a été affectée ? Si oui, comment? - Voyer-vous votre adresse IP ?

- Pouvez-vous configurez le protocole TCP/IP pour qu’il utilise une adresse IP statique? Si oui, comment?

- Fermez toutes les fenêtres. (Cliquer sur annuler si le bouton est disponible)

3. Tapez ipconfig dans la fenêtre d’invite de commande

- Voyez vous votre adresse IP ? Si oui, quelle est elle ?

- Quelles sont les autres informations de configuration affichées ?

4. Tapez ipconfig /all dans la fenêtre Invite de commandes.

- Pouvez vous dire comment votre adresse IP a été affectée ? Si oui, comment ?

- Quelle est l’adresse IP du serveur qui a fourni votre adresse IP ?

- Quelle est la date d’expiration de votre adresse IP ?

- Quelle est la classe de votre adresse IP?

- Quel est le masque de sous- réseau utilisé?

- Quel est votre identificateur de réseau ?

- Quelle est l'adresse IP de la passerelle par défaut ?

- Quelle est l’adresse Physique de la carte réseau ?

- Donner le nombre d’octets de l’adresse Physique ?

Exercice : Utilisation des Annexes pour l'Évaluation du Réseau - Cas Ahola 2005

TD réseau informatique modèle OSI

Exercice question modèle OSI

{sidebar id=7}

1. En quoi consiste le modèle OSI? A quelle motivation répond-il ?

2. Annoncez les principes sur lesquels reposent le modèle OSI

3. Précisez les fonctions spécifiques à chaque couche définissant le modèle OSI

4. Définissez les concepts suivants :

- Protocole de communication

- Système ouvert {sidebar id=1}

- Réseau hétérogène

5. Indiquez à quelle(s) couche(s) du modèle OSI renvoient les fonctions suivantes :

- Multiplexage

- X25

- Circuit virtuel

- Détection d’erreurs > RS232C

- Interruption

- Contrôle de flux

- Trame

- Vérification de syntaxe

- Contrôle de congestion

- Encryptage des données

- Mode semi-duplex.

EFM : Réseaux 2002

Réseaux informatiques

Examen Final

- Les exercices sont indépendants.

- Donner les hypothèses utilisées dès que cela s'avère nécessaire.