TP Cisco, Administration Réseau et Sécurité : Configuration, SSH et Protection Contre les Attaques

Rédigé par GC Team, Publié le 20 Avril 2010, Mise à jour le Mercredi, 21 Avril 2010 05:19

Sujet1: Cisco

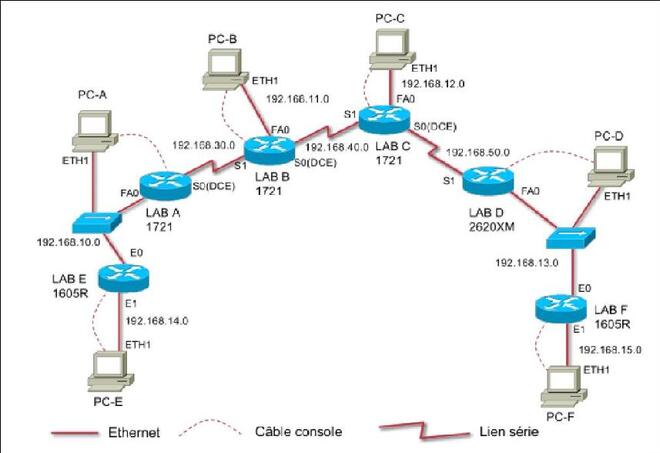

Soit le réseau suivant:

- Tracer le schéma en utilisant le simulateur de votre choix..................................... /4

- Configurer ce réseau selon les paramètres cités dans le schéma............................ /8

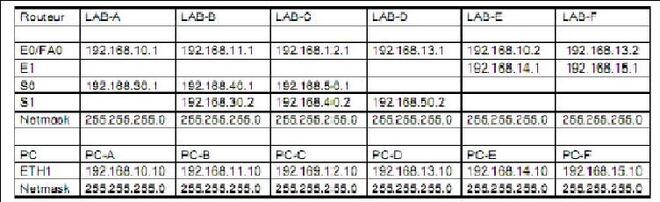

- Configurer ce réseau selon le tableau ci-dessous................................................. ../8

Remarque:

4. Enregistrer la configuration de chaque routeur dans la NVRAM............................. /2

Sujet 2 : Administration réseau

- Dans un terminal, utiliser la commande suivante : script ssh_varianteX.txt avec X=numéro de la variante .................................................................................................................................. /2

- Installer le serveur SSH s’il n’est pas encore installé............................................... /2

- Votre machine joue le rôle de serveur et client ssh.

- 4. Configurer votre carte réseau avec l’adresse IP suivante : 10.0.0.1 et masque sous réseau: 255.0.0.0............................................................................./4

- Renommer votre machine à ssh........................................................................... ../2

- Créer une clé de type DSA pour votre compte personnel...................................... /2

- Quel est le fingerprint de votre clé ? (réponse en fichier texte)............................ ./2

- Copier votre nouvelle clé publique générée dans le serveur................................... /2

- Enregistrer une copie des fichiers de configuration du serveur et du client dans le dossier personnel /2

10. (Re)démarrer le serveur SSH............................................................................... /2

11. Tester le bon fonctionnement du serveur ssh...................................................... /2

12. Quitter par la commande : exit.......................................................................... ../2

Sujet 3 : Sécurité réseau

Le but est protéger le réseau contre les attaques SSH de type brute force.

Ce type d’attaque repose sur une technique simple. Elle utilise un programme qui essaye d’identifier le login et le mot de passe de votre compte ssh en se connectant avec différents combinaisons de login et mots de passe fréquemment utilisés : guest/guest ; admin/admin, etc.

- Dans un terminal, utiliser la commande suivante : script securite_varianteX.txt avec

X=numéro de la variante............................................................................................................................. /2

-

2. Créer une premiere chaîne personnalisée :........................................................... /2

iptables -N SSH_WHITELIST -

3. Ajoutez ensuite les machines de votre réseau...................................................... /2

iptables -A SSH_WHITELIST -s $TRUSTED_HOST -m recent --remove -- name SSH -j ACCEPT - Ajoutez les lignes suivantes pour paramétrer le blocage et les logs contre le Brute

force SSH............................................................................................................. /5

iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --set -- name SSH

iptables -A INPUT -p tcp --dport 22 -m state --state NEW -j SSH_WHITELIST iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --update -- seconds 60 --hitcount 4 --rttl --name SSH -j LOG_DROP

- Tester le rejet de connexions SSH de type brute force en utilisant une machine depuis un autre réseau de l’un de vos collegues. Observer les traces des paquets rejetés sur le firewall............................ /3

(pour telecharger : "clic droit" et "enregistrer la cible sous")