Exercices réseau sur les adresses IP - masque - Classes

Rédigé par GC Team, Publié le 03 Septembre 2009, Mise à jour le Dimanche, 06 Avril 2025 16:19

1- Exercices réseau sur les adresses IP - CIDR - Classes

Echauffement

Convertissez les valeurs binaires suivantes en notation décimale :

- 11001100

- 10101010

- 11100011

- 10110011

Convertissez les valeurs décimales suivantes en binaire :{sidebar id=1}

- 48

- 222

- 119

- 135

Convertissez les adresses IP suivantes en binaire:

- 145.32.59.24

- 200.42.129.16

- 14.82.19.54

Trouvez la classe des adresses IP suivantes:

- 10000000. 00001010. 11011000. 00100111

- 11101101. 10000011. 00001110. 01011111

- 01001010. 00011011. 10001111. 00010010

- 11001001. 11011110. 01000011. 01110101

- 10000011. 00011101. 00000000. 00000111

Pour chaque adresse, entourez la partie demandée :

- PARTIE RESEAU : 1.102.45.177

- PARTIE HOTE : 196.22.177.13

- PARTIE RESEAU : 133.156.55.102

- PARTIE HOTE : 221.252.77.10

- PARTIE RESEAU : 123.12.45.77

- PARTIE HOTE : 126.252.77.103

- PARTIE RESEAU : 13.1.255.102

- PARTIE HOTE : 171.242.177.109

Exercice 1

Afin de disposer de sous réseaux on utilise le masque de 255.255.240.0 avec une adresse de réseau de classe B

- Combien d’hôtes pourra-t-il y avoir par sous réseau ?

- quel est le nombre de sous réseaux disponibles ?

Exercice 2

Une entreprise veut utiliser l’adresse réseau 192.168.90.0 pour 4 sous réseaux.

Le nombre maximum d’hôtes par sous réseau étant de 25, quel masque de sous réseau utiliseriez vous pour résoudre ce problème ?

Exercice 3

quelles sont les adresse IP couvertes par l’adresse CIDR 192.168.10.0/20 ?{sidebar id=6}

xxxx/20 signifie masque avec les 20 bits de gauche à 1

ainsi

- masque standard de classe A : /8

- masque standard de classe B : /16

- masque standard de classe C : /24

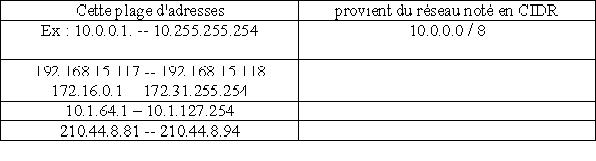

Exercice 4

Indiquez en regard de chaque plage d'adresses le réseau en notation standard et CIDR

Exercice 5

- Une machine est configurée avec l'adresse IP 192.168.1.1 et le masque de réseau 255.255.255.0, donnez l'adresse du réseau et l'adresse de diffusion sur ce réseau.

- Même question avec l'adresse IP 172.26.17.100 et le masque de réseau 255.255.240.0.

- Même question avec l'adresse IP 193.48.57.163 et le masque de réseau 255.255.255.224.

Exercice 6

Le réseau 192.168.130.0 utilise le masque de sous réseau 255.255.255.224.

A quels sous réseaux appartiennent les adresses suivantes :

- 192.168.130.10

- 192.168.130.67

- 192.168.130.93

- 192.168.130.199

- 192.168.130.222

- 192.168.130.250

2- Exercice Calcul du masque et du nombre d’hôtes par sous-réseau

A partir d'un ID de réseau et d'un nombre voulu de sous-réseaux, calculez le masque de sous-réseau et le nombre d'hôtes par sous-réseau.

- ID réseau : 148.25.0.0 et 37 sous-réseaux

- ID réseau : 198.63.24.0 et 2 sous-réseaux

- ID réseau : 110.0.0.0 et 1000 sous-réseaux

- ID réseau : 175.23.0.0 et 550 sous-réseaux

- ID réseau : 209.206.202.0 et 60 sous-réseaux

Solutions

- L’ID sous-réseau appartient à la classe B. Pour 37 sous-réseaux, on doit consacrer 6 bits (26 – 2 = 62). Le masque de sous-réseau est donc : 255.255.1111 1100. 0 soit 255.255.252.0. Il reste 10 bits (2 + 8) pour l’identifiant machine. On a donc 1022 machines par sous-réseau (210 – 2 = 1022).

- L’ID sous-réseau appartient à la classe C. Pour 2 sous-réseaux, on doit consacrer 2 bits (22 – 2 = 2). Le masque de sous-réseau est donc : 255.255.255.1100 000 soit 255.255.255.192. Il reste 6 bits pour l’identifiant machine. On a donc 62 machines par sous-réseau (26 – 2 = 62).

- L’ID sous-réseau appartient à la classe A. Pour 1000 sous-réseaux, on doit consacrer 10 bits (210 – 2 = 1022). Le masque de sous-réseau est donc : 255.1111 1111.1100 0000.0 soit 255.255.192.0. Il reste 14 bits (6 + 8) pour l’identifiant machine. On a donc 16382 machines par sous-réseau (214 – 2 = 16382).

- L’ID sous-réseau appartient à la classe B. Pour 550 sous-réseaux, on doit consacrer 10 bits (210 – 2 = 1022). Le masque de sous-réseau est donc : 255.255.1111 1111.1100 0000 soit 255.255.255.192. Il reste 6 bits pour l’identifiant machine. On a donc 62 machines par sous-réseau (26 – 2 = 62).

- L’ID sous-réseau appartient à la classe C. Pour 60 sous-réseaux, on doit consacrer 6 bits (26 – 2 = 62). Le masque de sous-réseau est donc : 255.255.255.1111 1100 soit 255.255.255.252. Il reste 2 bits pour l’identifiant machine. On a donc 2 machines par sous-réseau (22 – 2 = 2).

3- Exercice calcul le masque selon le nombre d'hôtes

Dans cet exercice, le nombre maximal d'hôtes par sous-réseau est donné. Calculez le masque de sous-réseau et le nombre de sous-réseaux possibles.

- Réseau 63.0.0.0 et un maximum de 100 hôtes par sous-réseau

- Réseau 198.53.25.0 et un maximum de 100 hôtes par sous-réseau

- Réseau 154.25.0.0 et un maximum de 1500 hôtes par sous-réseau

- Réseau 121.0.0.0 et un maximum de 2000 hôtes par sous-réseau

- Réseau 223.21.25.0 et un maximum de 14 hôtes par sous-réseau

Solutions

1. L’ID sous-réseau appartient à la classe A. Pour 100 hôtes par sous-réseau, on doit consacrer 7 bits (27 – 2 = 126). Il reste 17 bits (8 + 8 + 1) pour l’identifiant de sous-réseau. On a donc 131070 sous-réseaux (217 – 2 = 131070). Le masque de sous-réseau est donc : 255.1111 1111.1111 1111.1000 0000 soit 255.255.255.128.

- L’ID sous-réseau appartient à la classe C. Pour 100 hôtes par sous-réseau, on doit consacrer 7 bits (27 – 2 = 126). Il reste 1 bit pour l’identifiant de sousréseau. On ne peut donc pas créer de sous-réseau. Le masque de sous-réseau est donc : 255.255.255.0.

- L’ID sous-réseau appartient à la classe B. Pour 1500 hôtes par sous-réseau, on doit consacrer 11 bits (211 – 2 = 2046). Il reste 5 bits pour l’identifiant de sousréseau. On a donc 30 sous-réseaux (25 – 2 = 30). Le masque de sous-réseau est donc : 255.255.1111 1000.0000 0000 soit 255.255.248.0.

- L’ID sous-réseau appartient à la classe A. Pour 2000 hôtes par sous-réseau, on doit consacrer 11 bits (211 – 2 = 2046). Il reste 13 bits (8 + 5) pour l’identifiant de sous-réseau. On a donc 8190 sous-réseaux (213 – 2 = 8190).Le masque de sous-réseau est donc : 255.1111 1111.1111 1000.0000 0000 soit 255.255.248.0.

- L’ID sous-réseau appartient à la classe C. Pour 14 hôtes par sous-réseau, on doit consacrer 4 bits (24 – 2 = 14). Il reste 4 bits pour l’identifiant de sous-réseau. On a donc 14 sous-réseaux (24 – 2 = 140).Le masque de sous-réseau est donc : 255.255.255.1111 0000 soit 255.255.255.240.

4- Exercice classes et bits sous-réseau avec solution

Exercice 1 – la classe de l’adresse IP

A quelle classe appartiennent les adresses suivantes

- 143.25.67.89

- 172.12.56.78

- 12.15.5.45

- 192.23.67.123

- 221.45.67.123

- 123.56.78.23

- 126.9.76.23

Solutions

- Classe B

- Classe B

- Classe A

- Classe C

- Classe C

- Classe A

- Classe A

Exercice 2 – Détermination du nombre de bits à utiliser pour l’ID sous-réseau

Dans cet exercice, vous devez déterminer combien de bits sont nécessaires pour créer le nombre de sous-réseaux demandés.

- 84 sous-réseaux

- 145 sous-réseaux

- 7 sous-réseaux

- 1 sous-réseau

- 15 sous-réseaux

Solutions

|

1.

|

7 bits (27

|

– 2

|

=

|

126)

|

|

2.

|

8 bits (28

|

– 2

|

=

|

254)

|

|

3.

|

4 bits (24

|

– 2

|

=

|

14)

|

|

4.

|

2 bits (22

|

– 2

|

=

|

2)

|

|

5.

|

5 bits (25

|

– 2

|

=

|

30)

|

5- Exercices Subnetting et configuration, classe d'adresse IP

Exercice 1: classes d'adresse

- Quelles sont les classes des adresses réseaux suivantes?

- 192.18.97.39 (adresse IP de www.javasoft.com)

- 138.96.64.15 (www.inria.fr)

- 193.49.184.6 (www.u-picardie.fr)

- 18.181.0.31 (www.mit.edu)

- 226.192.60.40

- Pour chacune de ces classes, étant donné un réseau y appartenant, combien d'adresses de machines peuvent, a priori, être utilisées?

Exercice 2: subnetting

Votre entreprise vient de se voir attribuer l'adresse IP 214.123.115.0. Vous devez créer 10 sous-réseaux distincts pour les 10 succursales de l'entreprise, à partir de cette adresse IP.

- Quel masque de sous-réseau devez vous utiliser ? (donner le masque en notation décimal (ex: 255.255.0.0) ou en nombre de bits (ex: 255.255.0.0 -> /16 ) )

- Combien d'adresses IP (machines ou routeurs) pourra recevoir chaque sous-réseau ?

- Quelle est l'adresse de broadcast du 5ième sous-réseau utilisable?

- Combien d'adresses IP distinctes est-il possible d'utiliser avec un tel masque, tout sous-réseaux possibles confondus?

Exercice 3: application 1 (sous Knoppix)

On souhaite définir un réseau privé de classe C pour l'ensemble de la salle.

- Mettez vous d'accord pour définir un réseau et un masque commun.

- Choisissez une adresse IP pour votre station dans le réseau précédemment déterminé.

- Configurez votre station à l'aide de la commande:

ifconfig eth0 ADRESSE_IP netmask MASK

où il faut remplacer ADRESSE_IP par l'adresse IP que vous avez choisie et MASK par le masque réseau que vous avez choisi. - Utilisez la commande

traceroute ADRESSE_IP

où ADRESSE_IP est l'adresse de la station d'un de vos camarades pour voir une estimation du chemin utilisé pour contacté sa station (le fonctionnement de traceroute sera vu lors de l'étude d'ICMP)

Exercice 4: application 2, subnetting

On souhaite définir deux sous-réseaux privés à partir d'une adresse de classe C, pour l'ensemble de la salle. Nous utiliserons le réseau de classe C suivant: 192.168.13.0/24 (/24 signifie que le masque est constitué de 24 bits à 1 suivis de 32-24=8 bits à 0).

Ping est une commande utilisant le protocole ICMP pour envoyer un message demandant une réponse pour tester la présence d'une station.

- Mettez-vous d'accord pour proposer deux adresses de sous-réseaux (donnez les masques correspondants).

- Choisissez une adresse IP dans l'un des 2 sous-réseaux (arrangez-vous pour répartir les adresses sur les deux sous-réseaux), et écrivez-la au tableau.

- A quoi correspond l'adresse 255.255.255.255 ?

- Exécutez la commande

ping 255.255.255.255 - Quelles sont les adresses qui répondent ?

- Exécutez la commande

ping ADRESSE

où ADRESSE est l'adresse de broadcast de votre réseau - Quelles sont les adresses qui répondent ?

- Exécutez la commande

ping ADRESSE

où ADRESSE est l'adresse de broadcast de l'autre réseau - Quelles sont les adresses qui répondent ? Pourquoi ?

6- Exercice Corrigé Adressage masque de sous réseau et classe

Question :

Donnez les réponses les plus précises possibles :

- Soit le réseau de classe C 201.125.52.0, l'on souhaite 20 sous réseaux quel est le masque à employer ?

- Soit le réseau de classe A d’adresse 10.0.0.0, l'on souhaite obtenir 502 sous réseaux, quel est le masque à employer ?

- Soit un réseau de classe C d’adresse 192.168.5.0, l'on souhaite le séparer en 4 sous-réseaux quel est la masque à appliquer ?

- Soit un sous réseau de classe B 172.16.0.0, nous voulons le séparer en sous réseaux de 20 machines, quel est le masque à appliquer ?

- Soit le réseau de Classe C 192.168.4.0, nous souhaitons des sous réseaux contenant 80 machines. Quel masque utiliser ?

- Réseau de classe A 21.0.0.0, 500 machines par sous réseau, masque ?

- Le même avec 12 machines, masque ?

- On veut que les adresses IP, 192.168.1.25, 192.168.1.26 et 192.168.1.27 soient dans le même réseau, quel masque utiliser ?

- L'on souhaite que les IP 192.168.1.23, 192.168.1.24, 192.168.1.25, soient dans le même réseau, quel masque utiliser ?

- Maintenant pour les IP 192.168.1.30, 192.168.1.31, 192.168.1.32, quel masque utiliser ?

- Nous avons un masque de 225.255.255.224 pour un réseau de classe C, 192.158.1 donner les plages d’adresse possible.

- Soit un réseau de classe B 172.16.0.0 avec un masque de sous réseau 255.255.254.0 donner les adresses impossibles et celles qui sont dans le même sous réseau ?

- - 172.16.1.1 - 172.16.1.50 - 172.16.50.50

- - 172.16.254.52 - 172.16.50.51 - 172.16.250.50

- - 172.16.6.3 - 172.16.7.20 - 172.16.249.45

- - 172.51.51.20 - 172.16.45.20 - 172.16.45.21

- Nous avons un réseau d’adresse 25.0.0.0, l'on souhaite 4 sous réseaux avec 80 machines, donnez le(s) meilleur(s) masque(s)

- Maintenant un réseau 192.168.10.0, 2 sous réseaux de 50 machines ?

- Et 3 sous réseaux pour le même nombre de machines ?

Solution :

- 255.255.255.248

- 255.255.128.0

- 255.255.255.224

- 255.255.255.224

- Impossible

- 255.255.254.0

- 255.255.255.240

- 255.255.255.248

- 255.255.255.240

- Impossible

- 33-62, 65-94, 97-126, 129-158, 161-190, 193-222

- Impossible : 172.16.1.1, 172.16.1.50, 172.16.254.52

- Plage 1 : 172.16.6.3,172.16.7.20

- Plage 2 : 172.16.45.20, 172.16.45.21

- Plage 3 : 172.16.50.50, 172.16.50.51, 172.16.51.20

- Plage 4 : 172.16.249.45

- Plage 5 : 172.16.250.50

- 255.224.0.0 pour 4 ss réseaux

- 255.255.255.192 pour 50 machines par sous réseaux

- 14) 255.255.255.192

- 15) Impossible

7- Exercice Adressage IP et notion de sous-réseau

L'ordinateur M1, faisant partie d'un réseau local relié à l' Internet présente les caractéristiques réseau suivantes :

adresse 192.9.200.10

masque de sous-réseau 255.255.255.128

passerelle 192.9.200.1

- de quelle catégorie d'adresse s'agit-il (classe) ? :

- quelle est l'adresse de sous-réseau et le Numéro de machine dans le sous-réseau ?

- si l'adresse de la passerelle était 192.9.200.254, M1 ne pourrait plus communiquer hors de son sous-réseau. Expliquez pourquoi.

- à qui s'adresse M1 lorsqu'il émet un paquet à destination de 255.255.255.255 ?

- Combien de machines peut-il y avoir dans le sous-réseau de M1 ?

- compléter la table de routage de M1

|

destination

|

masque

|

passerelle

|

interface

|

|

127.0.0.0

|

255.0.0.0

|

aucune

|

127.0.0.1

|

|

|

|

|

|

|

default

|

|

|

|

Solution

a) 192 en binaire -> 1100 0000 -> classe C

b)

1100 0000 0000 1001 1100 1000 0000 1010 192.9.200.10

1111 1111 1111 1111 1111 1111 1000 0000 255.255.255.128

1100 0000 0000 1001 1100 1000 0 <- sous reseau

000 1010 <- machine

donc

sous réseau 192.9.200.0

machine 10

c) parce que la passerelle n'est plus dans le sous réseau de M1, donc plus joignable.

d) M1 s'adresse alors à toutes les machines de son sous réseau.

e) 128 - 2 = 126

f)

|

Destination |

masque |

passerelle |

interface |

|

127.0.0.0 |

255.0.0.0 |

aucune |

127.0.0.1 |

|

192.9.200.0 |

255.255.255.128 |

Aucune |

Rien ou 192.9.200.10 |

|

Default |

0.0.0.0 |

192.9.200.1 |

Rien ou 192.9.200.10 |

8- Exercice Calcul masque sous-réseau et le nombre d’hôtes

A partir d'un ID de réseau et d'un nombre voulu de sous-réseaux, calculez le masque de sous-réseau, le nombre d'hôtes par sous-réseau et les identifiant de sous-réseau

- ID réseau : 114.0.0.0 et 7 sous-réseaux.

- ID réseau : 192.168.69.0 et 5 sous-réseaux.

- ID réseau : 221.14.32.0 et 6 sous-réseaux.

- ID réseau : 172.16.0.0 et 12 sous-réseaux.

- ID réseau : 185.42.0.0 et 56 sous-réseaux. On ne vous demande que l’identifiant des 10ème, 17ème et 36ème sous-réseaux.

Solutions

1. L’ID sous-réseau appartient à la classe A. Pour 7 sous-réseaux, on doit consacrer 4 bits (24 – 2 = 14). Le masque de sous-réseau est donc : 255.1111 0000.0.0 soit 255.240.0.0. Il reste 20 bits (4 + 8 + 8) pour l’identifiant machine. On a donc 1048574 machines par sous-réseau (220 – 2 = 1048574). Comme identifiant réseau on aura :

Sous-réseau 1 : 114.0001 0000.0.0 soit 114.16.0.0

Sous-réseau 2 : 114.0010 0000.0.0 soit 114.32.0.0

Sous-réseau 3 : 114.0011 0000.0.0 soit 114.48.0.0

Sous-réseau 4 : 114.0100 0000.0.0 soit 114.64.0.0

Sous-réseau 5 : 114.0101 0000.0.0 soit 114.80.0.0

Sous-réseau 6 : 114.0110 0000.0.0 soit 114.96.0.0

Sous-réseau 7 : 114.0111 0000.0.0 soit 114.112.0.0

2. L’ID sous-réseau appartient à la classe C. Pour 5 sous-réseaux, on doit consacrer 3 bits (2 – 2 = 6). Le masque de sous-réseau est donc : 255.255.255.1110 0000 soit 255.255.255.224. Il reste 5 bits pour l’identifiant machine. On a donc 30 machines par sous-réseau (2 – 2 = 30). Comme identifiant réseau on aura :

Sous-réseau 1 : 192.168.69.0010 0000 soit 192.168.69.32

Sous-réseau 2 : 192.168.69.0100 0000 soit 192.168.69.64

Sous-réseau 3 : 192.168.69.0110 0000 soit 192.168.69.96

Sous-réseau 4 : 192.168.69.1000 0000 soit 192.168.69.128

Sous-réseau 5 : 192.168.69.1010 0000 soit 192.168.69.160

3. L’ID sous-réseau appartient à la classe C. Pour 6 sous-réseaux, on doit consacrer

3 bits (23 – 2 = 6). Le masque de sous-réseau est donc : 255.255.255.1110 0000 soit 255.255.255.224. Il reste 5 bits pour l’identifiant machine. On a donc 30 machines par sous-réseau (25 – 2 = 30). Comme identifiant réseau on aura : Sous-réseau 1 : 221.14.32.0010 0000 soit 221.14.32.32

Sous-réseau 2 : 221.14.32.0100 0000 soit 221.14.32.64

Sous-réseau 3 : 221.14.32.0110 0000 soit 221.14.32.96

Sous-réseau 4 : 221.14.32.1000 0000 soit 221.14.32.128

Sous-réseau 5 : 221.14.32.1010 0000 soit 221.14.32.160

4. L’ID sous-réseau appartient à la classe B. Pour 12 sous-réseaux, on doit consacrer

4 bits (24 – 2 = 14). Le masque de sous-réseau est donc : 255.255.1111 0000.0 soit 255.255.240 Il reste 12 bits (4 + 8) pour l’identifiant machine. On a donc 4094 machines par sous-réseau (212 – 2 = 4094). Comme identifiant réseau on aura : Sous-réseau 1 : 172.16.0001 0000.0 soit 172.16.16.0

Sous-réseau 2 : 172.16.0010 0000.0 soit 172.16.32.0

Sous-réseau 3 : 172.16.0011 0000.0 soit 172.16.48.0

Sous-réseau 4 : 172.16.0100 0000.0 soit 172.16.64.0

Sous-réseau 5 : 172.16.0101 0000.0 soit 172.16.80.0

Sous-réseau 6 : 172.16.0110 0000.0 soit 172.16.96.0

Sous-réseau 7 : 172.16.0111 0000.0 soit 172.16.112.0

Sous-réseau 8 : 172.16.1000 0000.0 soit 172.16.128.0

Sous-réseau 9 : 172.16.1001 0000.0 soit 172.16.144.0

Sous-réseau 10 : 172.16.1010 0000.0 soit 172.16.160.0

Sous-réseau 11 : 172.16.1011 0000.0 soit 172.16.176.0

Sous-réseau 12 : 172.16.1100 0000.0 soit 172.16.192.0

5. L’ID sous-réseau appartient à la classe B. Pour 56 sous-réseaux, on doit consacrer 6 bits (26 – 2 = 62). Le masque de sous-réseau est donc : 255.255.1111 1100 0 soit 255.255.252.0 Il reste 10 bits (2 + 8) pour l’identifiant machine. On a donc 1022 machines par sous-réseau (210 – 2 = 1022). Comme identifiant réseau on aura :

Sous-réseau 10 : 185.42.0010 1000.0 soit 185.42.40.0

Sous-réseau 17 : 185.42. 0100 0100.0 soit 185.42.68.0

Sous-réseau 36 : 185.42. 1001 0000.0 soit 185.42.144.0

Exercice réseau Adresses ip - Configuration - datagrammes

Exercice 1 - Adresses IP

Quelles sont les classes des adresses réseaux suivantes?

204.160.241.93 (adresse IP de www.javasoft.com);

162.38.221.50

18.181.0.31

226.192.60.40

Pour chacune de ces classes, étant donné un réseau y appartenant, combien d'adresses de machines peuvent, à priori, être utilisées?

Quelle est la capacité d’adressage théorique si dans chaque réseau 2/3 des adresses ne sont pas utilisées.

Exercice 2 – Configuration IP d’une machine

La commande "ipconfig" (ou ifconfig sous Linux) vous donne la configuration IP de votre machine. Expliquez les informations observées.

Exercice 3 – Trace de datagrammes IP

La commande « Tracert n° IP » vous indique quels sont les routeurs traversés pour atteindre le destinataire. Exécuter cette commande plusieurs fois sur les adresses de destination ci-dessous :

10.10.111.2

162.38.221.50

162.38.101.90

216.239.53.101

www.yahoo.fr

150.22.120.10

150.30.250.10

163.22.120.10

Remarque : vous pouvez aussi utiliser l’outil neotrace ou visualroute (à télécharger à partir du net).

1. Quelle est l’adresse de votre passerelle ? Justifiez votre réponse.

2. Combien de routeurs sont traversés avant de quitter l’IUT ?

3. Que pouvez vous dire sur :

- l'organisation des routeurs au niveau local et national

- les algorithmes de routage

- le comportement du protocole IP

Correction

Exercice 1 - Adresses IP

Quelles sont les classes des adresses réseaux suivantes?

204.160.241.93 (adresse IP de www.javasoft.com ); à classe C

162.38.221.50 à classe B

18.181.0.31 à classe A

226.192.60.40 à classe D

Pour chacune de ces classes, étant donné un réseau y appartenant, combien d'adresses de machines peuvent, à priori, être utilisées?

|

Classe

|

Réseau

|

Machine

|

|

Total

|

Si 1/3 Perte

|

|

A

|

126

|

16 777 214

|

|

2 113 M

|

704 M

|

|

B

|

16 384

|

65 534

|

|

1 073 M

|

357 M

|

|

C

|

2 097 153

|

254

|

|

532 M

|

177 M

|

|

|

|

|

|

3 720 M

|

1 240 M

|

Remarques – Quelques chiffres à méditer

|

|

Internautes

2003

|

Internautes

2004

|

Répartition

Adresses IP

|

Adresses

Attribuées

(en millions)

|

Adresses

Attribués

Si 1/3 perte

|

|

|

A. Nord

|

180

|

196

|

73%

|

2 720

|

917

|

|

|

Europe

|

197

|

221

|

17%

|

650

|

211

|

|

|

Reste Monde

|

258

|

308

|

9%

|

350

|

112

|

|

|

|

635

|

725

|

|

3720

|

1240

|

Exemple d’attribution d’adresses (source RIPE NCC to Local Internet Registries)

fr.9-telecom (9 Telecom):

20010427 62.62.128/17 ALLOCATED PA

20021230 81.185/16 ALLOCATED PA

19990823 212.30.96/19 ALLOCATED PA

20001120 213.203.64/18 ALLOCATED PA

Exercice 3 – Configuration IP d’une machine

Adresse IP. . . . . . . . . : 10.10.111.3

(adresse de la machine)

Masque de sous-réseau . . . : 255.255.0.0

Passerelle par défaut . . . : 10.10.0.1

(adresse du routeur)

Exercice de Routage IP et Configuration d'Adresses : Analyse des Tables de Routage et Correction d'Anomalies Réseau

Exercice 1 – Routage IP

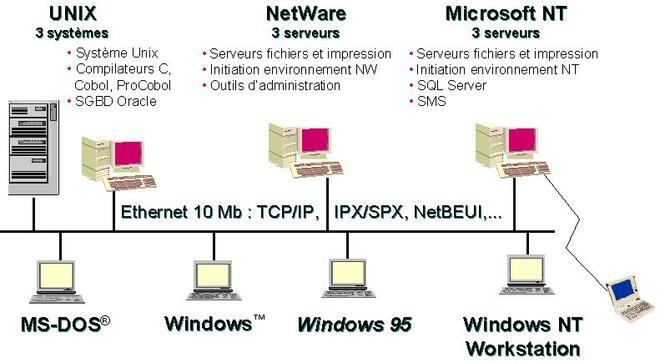

Le schéma ci-dessous représente plusieurs sous-réseaux interconnectés . {sidebar id=6}

La machine d'adresse 162.38.223.4 expédie un paquet IP à la machine 162.38.223.1, expliquer le mécanisme de routage. Quelle ligne doit contenir la table de routage ?

2. Quel(s) chemin(s) peut emprunter un paquet IP transmis depuis la machine d'adresse 162.35.200.3 vers la machine d'adresse 162.38.222.3 ? Quel doit être le contenu de la table de routage de la machine pour que le paquet emprunte le chemin le plus cours

3. Quel peut être le contenu de la table de routage de 162.38.223.4 pour que l'accès à INTERNET passe par R1,R3 et R5 ? Justifiez votre réponse.

4. Quels doivent être les contenus des tables de R1,R3 et R5 pour que ce chemin soit emprunté par les datagrammes venant du sous-réseau 162.38.233 pour aller sur Internet ?

Remarque : R1, R2, R3, R4 et R5 sont des routeurs.

Exercice 2 – Configuration d’adresses IP dans un réseau

{sidebar id=1}

Information diverses :

· Le schéma ci-dessus représente le réseau que vous désirez mettre en œuvre

· Après consultation des organismes officiels on vous attribue des adresses de type 168.10.x.x.

· Les machines 1 à 9 doivent accéder en permanence aux serveurs d’impression et de noms :

Questions

1 – A quelle classe appartiennent ces adresses

2 – Déterminer et justifier l’adressage de chaque machine de ce réseau

3 – Indiquer et justifier le contenu des tables de routage des machines 1, 5 et 7.

4 - Indiquer et justifier le contenu des tables de routage des deux routeurs

Exercice 3 – Recherche d’anomalies

Dans le réseau ci-dessus le contenu des tables de routage est le suivant :

1 - Sur le poste d’adresse 164.38.10.2

|

Destination réseau

|

Masque réseau | Adr. passerelle |

|

0.0.0.0

|

0.0.0.0

|

164.38.10.6

|

|

164.38.10.2

|

255.255.255.255

|

127.0.0.1

|

|

164.38.10.0

|

255.255.255.0

|

164.38.10.2

|

|

255.255.255.255

|

255.255.255.255

|

164.38.10.2

|

2 - Sur le routeur d’adresse 164.38.10.1

|

Destination réseau |

Masque réseau |

Adr. passerelle |

|

0.0.0.0 |

0.0.0.0 |

X.X.X.X |

|

164.38.10.0 |

255.255.255.0 |

164.38.10.1 |

|

255.255.255.255 |

255.255.255.255 |

164.38.10.1 |

3 - Sur le routeur d’adresse 164.38.10.6

|

Destination réseau |

Masque réseau |

Adr. passerelle |

|

0.0.0.0 |

0.0.0.0 |

164.38.10.1 |

|

164.38.10.0 |

255.255.255.0 |

164.38.10.6 |

|

164.38.9.0 |

255.255.255.0 |

164.38.10.6 |

|

255.255.255.255 |

255.255.255.255 |

164.38.10.6 |

Questions :

- Expliquez le contenu de ces tables de routage

- Que se passe-t-il si la machine d’adresse 164.38.10.2 expédie un message à la machine d’adresse 164.38.10.5 puis 164.38.9.4 puis à www.google.fr ?

- Quelles anomalies détectez vous dans ce réseau et dans les tables de routage ? Justifiez vos réponses.

- Comment corriger ces anomalies ?

Proposition de correction

Corrigé ex1 – Routage IP

Le schéma ci-dessous représente plusieurs sous-réseaux interconnectés .

1 -

La machine détermine que le destinataire est situé dans le même sous réseau. C’est elle qui expédiera directement le datagramme. Pour cela et malgré la valeur du premier octet il faudra considérer que le sous-réseau est de classe C.

Il faudra rajouter la ligne suivante dans la table

Destination Masque Passerelle

162.38.223.0 255.255.255.0 162 .38.233.4

2. Pour aller du sous-réseau 162.35.200 vers le sous réseau 162.35.222 deux routes sont possibles :

R2 à R1 ou R4à Internet à R5 à R3 à R1

Sur la machine il faudra rajouter les lignes suivantes dans la table

Destination Masque Passerelle

0.0.0.0 0.0.0.0 162.35.200.4

162.38.222.0 255.255.255.0 162.35.200.1

3.

Une machine ne peut déterminer que l’adresse de la prochaine passerelle. Elle n’a aucun contrôle sur le routage des paquets hors du sous-réseau. Comme dans ce sous-réseau il n’y a qu’une seule passerelle elle sera la route par défaut.

Destination Masque Passerelle

0.0.0.0 0.0.0.0 162.38.223.2

4. On peut considérer que l’accès à Internet sera un accès par défaut , on peut rajouter les lignes suivantes dans les tables des routeurs :

Dans R1 :

Destination Masque Passerelle

0.0.0.0 0.0.0.0 162.38.200.5

Dans R3 :

Destination Masque Passerelle

0.0.0.0 0.0.0.0 162.35.210.4

Dans R5 :

Destination Masque Passerelle

0.0.0.0 0.0.0.0 adresse passerelle sur internet

Corrigé Ex2 – Configuration d’adresses IP dans un réseau

1 – Les adresses sont de classe B. Adresse réseau < 192

2 – On peut traiter chaque segment comme un sous-réseau de classe C

Exemple d’adresses

3 – Contenu tables de routage de machines

Table de routage de la machine 1 : 168.10.2.1

|

Destination réseau |

Masque réseau |

Adr. passerelle |

|

0.0.0.0 |

0.0.0.0 |

168.10.2.5 |

|

168.10.1.0 |

255.255.255.0 |

168.10.2.0 |

|

168.10.2.0 |

255.255.255.0 |

168.10.2.1 |

|

168.10.2.1 |

255.255.255.255 |

127.0.0.1 |

|

255.255.255.255 |

255.255.255.255 |

168.10.2.1 |

Table de routage de la machine 5 : 168.10.1.5

|

Destination réseau |

Masque réseau |

Adr. passerelle |

|

0.0.0.0 |

0.0.0.0 |

168.10.1.0 |

|

168.10.1.0 |

255.255.255.0 |

168.10.1.5 |

|

168.10.1.5 |

255.255.255.255 |

127.0.0.1 |

|

255.255.255.255 |

255.255.255.255 |

168.10.1. |

Table de routage de la machine 7 : 168.10.3.7

|

Destination réseau |

Masque réseau |

Adr. passerelle |

|

0.0.0.0 |

0.0.0.0 |

168.10.3.9 |

|

168.10.0.0 |

255.255.0.0 |

168.10.3.0 |

|

168.10.3.0 |

255.255.255.0 |

168.10.3.7 |

|

168.10.3.7 |

255.255.255.255 |

127.0.0.1 |

|

255.255.255.255 |

255.255.255.255 |

168.10.3. |

4 – Contenu de tables de routage de routeurs

Extrait table de routeur 1

|

Destination réseau |

Masque réseau |

Adr. passerelle |

|

|

0.0.0.0 |

0.0.0.0 |

168.10.2.5 |

|

|

168.10.2.0 |

255.255.255.0 |

168.10.2.0 |

|

|

168.10.1.0 |

255.255.255.0 |

168.10.1.0 |

|

Extrait table de routeur 2

|

Destination réseau |

Masque réseau |

Adr. passerelle |

|

|

0.0.0.0 |

0.0.0.0 |

168.10.2.0 |

|

|

168.10.2.0 |

255.255.255.0 |

168.10.2.5 |

|

|

168.10.3.0 |

255.255.255.0 |

168.10.3.0 |

|

Corrigé Ex3 – Recherche d’anomalies

1 – Explications tables

2 – Pour atteindre l’adresse 164.38.10 .5 on passe par la passerelle est 164.38.10.2

Pour atteindre l’adresse 164.38.9.4 la table de routage indique qu’il faut passer par la passerelle 164.38.10.6 . Ainsi la machine ne recevra pas le messageà erreur de routage.

Pour atteindre www.google.fr (adresse hors réseau) la table de routage indique qu’il faut passer par la passerelle 164.38.10.6 . Les autres routeurs se chargeront d’acheminer le datagramme.

3 – Anomalies réseau

Le réseau est de classe B mais est géré comme un réseau declasse C (masque 255.255.255.0) ainsi les machines d’adresse 164.38.9.x ne recevrons pas de messages des machines ayant comme adresse 164.38.10.x ni du routeur 164.38.10.1.

Anomalies tables

164.38.10.2 : il convient d’inverser les ligne 2 et 3 , sinon la boucle locale ne sert a rien

164.38.10.1 : ce routeur n’expediera pas de messages aux machines 164.38.9.x

164.38.10.6 : ce routeur n’expediera pas de messages aux machines situées dans le réseau d’adresse 168.10

4 – Il convient de modifier les masques 255.255.255.0 par 255.255.0.0

Dans ce réseau le routeur 164.38.10.1 peut etre supprimé. Il faudra alors modifier la 1ère ligne de la table de routage du routeur 164.3.10.6 mettant comme adresse passerelle 168.10.2.4.

QCM et Exercices d'Administration Réseau Windows, SQL Server et Routage Cisco

Partie-1 : Généralités

1. Lorsqu'on installe un contrôleur de domaine; Quel élément doit être placé sur un volume au format NTFS ? (1pt)

a. Base de données d'annuaire

b. Fichiers journaux

c. Structure du dossier SYSVOL

2. Quelle est la procédure de test à effectuer pour vous assurer qu'une machine peut communiquer à l'aide de TCP/IP ? (Choisissez la meilleure réponse) (1pt)

a. IPconfig, ping hôte distant, tracert hôte distant.

b. IPconfig, ping 127.0.0.1, ping adresse IP locale, ping passerelle, ping hôte distant.

c. IPconfig, ping 127.0.0.1, telnet 127.0.0.1 25, ping adresse IP locale, ping hôte distant.

d. IPconfig, ping hôte distant, ping passerelle, ping adresse IP locale, ping localhostAdministrateur.

3. Quel est le rôle principal d'un serveur DHCP ? (1pt)

a. Maintenir une base de données dynamique des relations entre les adresses IP et les noms NetBIOS.

b. Acheminer les paquets par les routeurs vers d'autres sous-réseaux.

c. Assigner des adresses IP aux clients.

d. Résoudre les FQDN en adresse IP.

4. Le réseau 200.10.21.0/22 comprend : (1pt)

a. 8 sous réseaux utilisables.

b. 4 sous réseaux possibles.

c. 2 sous réseaux valides.

d. Autre réponse.

5. Quelle définition parmi les suivantes décrit le mieux un réseau WAN? (1pt)

a. Il relie des réseaux LAN séparés par une vaste étendue géographique.

b. Il relie des postes de travail, des terminaux et d'autres dispositifs dans une zone métropolitaine.

c. Il relie des réseaux LAN à l'intérieur d'un vaste immeuble.

d. Il relie des postes de travail, des terminaux et d'autres dispositifs dans un immeuble.

6. Quelle réponse décrit le mieux l'équipement de terminaison de circuit de données (ETCD)? (1pt)

a. C'est un équipement utilisateur à l'extrémité d'un réseau.

b. C'est un équipement de source et/ou de destination de données.

c. Ce sont des unités physiques, tels que les convertisseurs de protocole et les multiplexeurs.

d. C'est la connexion physique à l'extrémité d'un réseau WAN.

7. Quelle est l'adresse de destination du paquet contenant une requête ARP pour l'hôte 192.168.20.10? (1pt)

a. 192.168.20.0

b. 192.168.20.255

c. FF-FF-FF-FF-FF-FF

d. 00-00-00-00-00-00

8. Mon ordinateur possède l'adresse IP : 20.20.0.1 (1pt)

Ø Je peux pinguer l'adresse 20.20.0.2 ainsi que 20.20.0.10

Ø Je ne peux pas pinguer l'adresse 10.10.0.3

Ø 10.10.0.3 peut pinguer 10.10.0.2

Ø La machine 10.10.0.2 ne parvient pas a me pinguer.

Ø La machine 20.20.0.2 a le même problème que moi.

D'où vient certainement le problème ?

a. Ma machine n'a pas de passerelle par défaut

b. La configuration du routeur est mal faite

c. Mon adresse IP est invalide

d. La machine 10.10.0.3 n'a pas de default gateway

e. La machine 10.10.0.3 a une erreur de configuration TCP/IP

9. Je possède l'adresse IP 20.20.0.1 .Je ne peux joindre aucun ordinateur, ni 20.20.0.2, ni 10.10.0.3, ni 10.10.0.2. Lorsque je vérifie ma configuration TCP/IP j'ai bien un default gateway de 20.20.0.10 Un masque de sous réseau de 255.255.255.255

Quel est le problème? (1pt)

a. Mon default gateway n'est pas le bon ce devrait être 10.10.0.10

b. Mon masque de sous réseau est incorrect

c. Mon adresse IP devrait être 20.10.0.10

d. Ma carte réseau doit être HS.

10. Lequel des énoncés suivants décrit une fonction de la commande "show cdp neighbors"? (1pt)

a. Elle permet d'afficher le code de capacité de tous les routeurs non cisco.

b. Elle permet d'afficher la fiabilité chemin-hôte d'une connexion réseau.

c. Elle permet d'afficher l'encapsulation des protocoles utilisés par les routeurs voisins.

d. Elle permet d'afficher le numéro et le type de port du routeur voisin.

11. Lequel des énoncés suivants décrit le mieux la fonction de la mémoire NVRAM dans un routeur Cisco? (1pt)

a. Elle fournit de la mémoire temporaire et/ou la mémoire d'exécution pour le fichier de configuration du routeur lorsque ce dernier est sous tension.

b. Elle stocke le fichier de la configuration du démarrage du routeur. Le contenu est conservé lors de la mise hors tension ou du redémarrage du routeur.

c. Elle contient l'image du système d'exploitation et permet d'effectuer des mises à jour logicielles sans retirer ni remplacer les puces du processeur.

d. Elle contient les diagnostique de mise sous tension, un programme d'amorçage et le logiciel d'exploitation.

12. Quel est l'ordre SQL qui permet d'accorder à l'utilisateur Ahmed la sélection et la mise à jour sur la table "Clients"? (1pt)

a. SELECT, UPDATE ON CLIENT TO Ahmed

b. AUTORISE SELECT, UPDATE ON CLIENT TO Ahmed

c. REVOKE SELECT, UPDATE ON CLIENT TO Ahmed

d. GRANT SELECT, UPDATE ON CLIENT TO Ahmed

13. Quel type de mode d'authentification SQL Server, devez-vous implémenter dans un environnement contenant des utilisateurs qui se connectent à partir d'Unix et Windows 2000? (1pt)

a. Mode Authentification Windows

b. Mode Mixte

c. Mode Authentification Unix

d. Autre

14. Pour refuser la modification des données de toutes les tables de la base de données "Gestion-stag" à l'utilisateur "Chakib". Cet utilisateur doit être membre du rôle : (1pt)

a. db_denydatawriter

b. db_denydatareader

c. db_datawriter

d. db_datareader

15. Le protocole SMTP est un protocole standard de transfert de message et fait partie des composant IIS obligatoire pour installer Exchange 2000. il se compose de différentes commandes transitant par un port TCP pour permettre l'échange de données entre deux serveurs. Le numéro du port par défaut est : (1pt)

a. 110

b. 80

c. 25

d. 250

Partie-2 : Administration des utilisateurs

Un réseau local est articulé autour d’un serveur Windows 2000 dont le nom est « maitre1 »et qui est contrôleur du domaine TSSRI.MA dont il est aussi le serveur DNS les utilisateurs créés sur active directory sont util1 ; util2,…, Util10.et qui sont reparties selon le tableau suivants en groupes globaux sauf Util9, et Util10 qui ne font partie d’aucun groupe

|

Groupe global |

informatique |

secrétaires |

compta |

Chefs de projets |

|

Utilisateurs |

Uil1, Util2 |

Util3, Util4 |

Util5, Util6 |

Util7, Util8 |

Les ressources disponibles sur le réseau sont réparties de la façon suivante:

Pc1 : Une imprimante partagée HP1 et un dossier partagé : UTILITAIRES ;

Pc2 : Un dossier partagé : BUREAUTIQUE

Pc3 : Un dossier partagé : LOGICIELS

Les postes en question ont tous des partitions NTFS

Pour mettre en place une stratégie de sécurité des ressources l’administrateur a procédé a la création de groupes locaux suivants : G1 ;G2 ;G3 ;G4 .

La stratégie de sécurité est illustrée sur le tableau suivant :

Ressource HP1

|

Groupe/utilisateur |

G1 |

G2 |

G3 |

G4 |

|

Permission de sécurité |

Imprimer |

Contrôle total |

Aucun Accès |

Contrôle total |

|

Permissions de partage |

CT |

Imp |

Imp |

Imp |

Ressource UTILITAIRES

|

Groupe/utilisateur |

G1 |

G4 |

G3 |

Util1 |

|

Permission de sécurité |

Lecture Seule |

Exécuter |

Contrôle Total |

Contrôle total |

|

Permissions de partage |

CT |

CT |

LS |

LS |

Ressource Bureautique

|

Groupe/utilisateur |

G1 |

G2 |

G3 |

Util3 |

|

Permission de sécurité |

AA |

Contrôle total |

Aucun Accès |

Contrôle total |

|

Permissions de partage |

CT |

LS |

CT |

LS |

Ressource Logiciel

|

Groupe/utilisateur |

G1 |

G2 |

G3 |

G4 |

|

Permission de sécurité |

Modifier |

LS |

CT |

AA |

|

Permission de partage |

LS |

LS |

LS |

LS |

Le tableau suivant illustre l’appartenance aux groupes :

|

Groupe local |

G1 |

G2 |

G3 |

G4 |

|

Membres |

Secrétaires,Util9 |

Info |

Chefs de projets , compta,Util10 |

Compta,UTIl9 |

Questions :

- Quel est le droit effectif des utilisateurs suivants lorsqu’ils se connectent à la ressource HP1 a partir de PC2 : Util1 ; Util4 ; Util9 ? (2pts)

- Quel est le droit effectif des utilisateurs suivants lorsqu’ils se connectent à la ressource UTILITAIRES à partir de PC1 : Util2 ; Util3 ; Util7 ? (2pts)

- Quel est le droit effectif des utilisateurs suivants lorsqu’ils se connectent à la ressource BUREAUTIQUE à partir de PC3 : Util5 ; Util10 ; Util1 ? (2pts)

- Quel est le droit effectif des utilisateurs suivants lorsqu’ils se connectent à la ressource BUREAUTIQUE à partir de PC2 : Util1 ; Util4 ; Util9 ? (2pts)

- Quel est le droit effectif des utilisateurs suivants lorsqu’ils se connectent à la ressource LOGICIELS à partir de PC1 : Util1 ; Util4 ; Util6 ? (2pts)

Partie-3 : Administration d'un Serveur Informatique et Routage

Exercice 1 :

Le réseau local d'une société utilise le protocole TCP/IP et a besoin de 4000 adresses. Les adresses IP des postes de travail sont attribuées dynamiquement par un serveur DHCP. Les serveurs possèdent des adresses statiques. L'administrateur responsable du réseau de la société a deux possibilités :

La première consiste à utiliser le réseau 172.16.0.0 pour adresser les différentes machines.

- Quelles sont les raisons qui font de cette possibilité un mauvais plan d'adressage? (2pts)

- Proposez un plan d'adressage alternatif convenable. Explicitez avec un exemple. (2pts)

Exercice 2 :

Une entreprise a décidé d’interconnecter le réseau de son nouveau département avec son propre réseau. Le protocole utilisé sera TCP/IP, le routage sera statique, il n’y aura pas de serveur DHCP.

1. Expliquer le mécanisme de routage. (1,5pts)

2. Quel est l'avantage du routage dynamique par rapport au routage statique? (1,5pts)

3. Citer et définir les protocoles de routages qui peuvent être mis en œuvre si on passe à un routage dynamique? (1,5pts)

Le routage dynamique étant assuré par un routeur Cisco 2500 :

4. Quelles sont les mémoires que possède ce routeur, en précisant la fonctionnalité de chacune. (2pts)

5. Quelles sont les sources de configuration d'un routeur? (1,5pts)

La commande "show-version" permet d'afficher la valeur du registre de configuration suivante : 0x2102.

6. Que signifie cette valeur? (1,5pts)

7. Quelle est la commande qui permet de changer cette valeur et dans quel mode elle est exécutée? (1,5pts)

Exercice Adressage et implémentation physique des sous-réseaux

1) Exercices Adressage IPV4

Sur un réseau de classe C 200.100.60.0 je veux obtenir X (*) sous-réseaux.

Quel masque devons-nous utiliser ?

Quels seront les sous-réseaux ?

Donner pour chaque sous-réseau l'adresse du premier poste, l'adresse du dernier poste et l'adresse de diffusion.

(*) Faites l'exercice en remplaçant X par 3, 8 et 14.

Soit le masque suivant 255.255.255. 192

Combien peut-on avoir de sous-réseaux ?

Combien de postes par sous-réseau ?

Donner pour chaque sous-réseau l'adresse du premier poste, l'adresse du dernier poste et l'adresse de diffusion.

Démontrer en passant par le binaire que l'adresse de sous-réseau 200.100.40.224 est impossible avec le masque 255.255.255.224 à cause des adresses de diffusion.

2) Implémentation d'un schéma physique réseau,

3 segments interconnectés par 2 routeurs avec un adressage de sous-réseaux

Vous disposez de :

- 3 hubs étiquetés 200.100.40.32, 200.100.40.64, 200.100.40.96

- 3 postes clients 200.100.40.44, 200.100.40.74, 200.100.60.104

- 2 serveurs Linux que nous appellerons R1 et R2 disposant chacun de 2 cartes réseaux (voir TP sur le routage) :

- routeur R1 : adresse 200.100.40.33 et 200.100.40.65.

- routeur R2 : adresse 200.100.40 .62 et 200.100.40.97

Le masque de tous ces sous-réseaux est 255.255.255.224

Sur aucun des postes n'a été configuré la partie réseau

- vérifiez par calcul binaire que chaque adresse appartient bien à son sous réseau,

- faites un schéma logique (papier/crayon) indiquant : machines, rôle des machines, adresses IP, topologie, méthode d'accès, adresses IP réseau, masques de sous réseaux, passerelles par défaut.

- procédez au câblage des différents éléments

- Configurer la partie réseau de chaque poste.

3) Test de chaque segment avec ping

Nous allons tester chaque segment physique indépendamment les uns des autres à l'aide de la commande ping. Chaque segment comporte au moins 2 postes. Vous allez "pinger" ces 2 postes entre eux, cela nous assurera que notre connexion par segment est bonne avant d'essayer les interconnexions.

- Configurer la partie réseau de chaque poste

Nous allons tester chaque segment physique indépendamment les uns des autres à l'aide de la commande ping. Chaque segment comporte au moins 2 postes. Vous allez "pinger" ces 2 postes entre eux, cela nous assurera que notre connexion par segment est bonne avant d'essayer les interconnexions.

- A partir d'un poste sur un réseau IP faites un ping sur la carte réseau d'un poste R1 ou R2 attaché à ce réseau

Exemple : vous êtes le poste 200.100.40.74 vous pingez le poste 200.100.40.65

- Avant de passer à l'exercice suivant, il faut s'assurer que les segments fonctionnent

Exercices découpage des datagramme IP routeur

Notions abordées :

- Le protocole IP

- Masques, CIDR

- Fragmentation IP

| {sidebar id=6}{sidebar id=1} |

Exercice n°1 : Adressage IP

Comment le protocole IPv4 résout-il le problème de ré-assemblage des datagrammes issus du découpage d'un même datagramme ?

Sur l'exemple de la figure ci-dessous, la machine A va envoyer 1520 octets vers la machine B. Le MTU (Maximum Transfert Unit) est la taille maximale de données que peut véhiculer les trames d'un réseau et chaque liaison du réseau est étiquetée par son MTU.

- Décrivez les fragmentations réalisées pour la transmission d'un datagramme IP émis par A à destination de B, en supposant que le routeur R1 transmet alternativement les trames qu'il reçoit vers R2 puis vers R4 en commençant par R2.

- Comment le protocole IPv4 effectue-t-il le réassemblage des datagrammes issus du découpage d'un même datagramme ?

- Justifiez le fait que la régénération des datagrammes fragmentés n'a lieu que sur la machine destinataire.

- Afin d'éviter la fragmentation, la notion de Path-MTU a été introduite sous IPv6. Elle représente la valeur minimale des MTU des réseaux traversés. Expliquez comment peut être trouvée cette valeur.

Exercice n°2 : prochain saut

Un routeur possède les entrées (CIDR) suivantes dans sa table de routage :

|

Adresse/masque |

Prochain saut |

|

135.46.56.0/22 |

Interface 0 |

|

135.46.60.0/22 |

Interface 1 |

|

192.53.40.0/23 |

Routeur 1

|

|

0.0.0.0 |

Routeur 2 |

Que fait le routeur s'il reçoit un paquet avec les adresses suivantes :

- 135.46.63.10

- 135.46.57.14

- 135.46.52.2

- 192.53.40.7

- 192.53.56.7

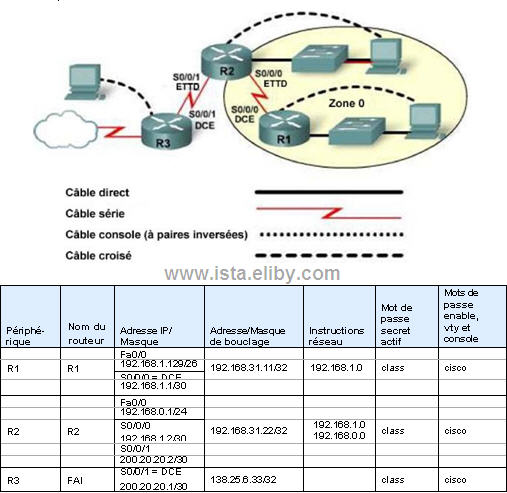

TP : configuration et vérification du protocole OSPF en zone unique sur un réseau d'entreprise

Travaux pratiques : configuration et vérification du protocole OSPF zone unique

Objectifs

- Configurer un système d’adressage IP pour la zone OSPF 0

- Configurer et vérifier le routage OSPF

- Afficher la table de routage

- Vérifier la connectivité

Contexte / Préparation

Dans le cadre de ces travaux pratiques, vous installerez un réseau similaire à celui du schéma. Tout routeur

doté d’une interface spécifiée dans le tableau d’adressage peut être utilisé. Exemple : les routeurs de la gamme 800, 1600, 1700, 1800, 2500, 2600, 2800 ou toute combinaison de ces routeurs sont utilisables.

Les informations présentées dans ces travaux pratiques s’appliquent aux routeurs 1841. Il est possible d’utiliser d’autres routeurs ; cependant la syntaxe des commandes peut varier. Les interfaces peuvent être différentes en fonction du modèle de routeur. Par exemple, sur certains routeurs, Serial 0 peut être Serial 0/0

ou Serial 0/0/0 et Ethernet 0 peut être FastEthernet 0/0. Le commutateur Cisco Catalyst 2960 est fourni préconfiguré : il ne nécessite que l’affectation d’informations de sécurité de base avant la connexion

à un réseau.

Ressources nécessaires :

- Un commutateur Cisco 2960 ou autre commutateur comparable

- Deux routeurs, chacun équipé d’une connexion série et d’une interface Ethernet

- Deux PC Windows, équipés d’un programme d’émulation de terminal et configurés en tant que hôtes

- Au moins un câble console à connecteur RJ-45/DB-9 pour configurer les routeurs et le commutateur

- 2 câbles directs Ethernet

- Un câble Ethernet croisé

- Un câble série en 2 parties (ETTD/DCE)

REMARQUE : vérifiez que la mémoire des routeurs et des commutateurs a été effacée et qu’aucune configuration de démarrage n’est présente. Les instructions d’effacement et de rechargement de la mémoire du commutateur et du routeur figurent dans la section Tools du site Academy Connection.

REMARQUE : Routeurs SDM – Si la configuration initiale (startup-config) est effacée dans un routeur SDM, le gestionnaire SDM ne s’affiche plus par défaut lorsque le routeur est redémarré. Il est alors nécessaire de définir une configuration de routeur de base à l’aide des commandes IOS. La procédure indiquée dans ces travaux pratiques utilise des commandes IOS et ne nécessite pas l’utilisation de SDM. Si vous voulez utiliser SDM, reportez-vous aux instructions du Manuel de travaux pratiques que vous pouvez télécharger depuis

la section Tools du site Academy Connection. Consultez votre formateur si besoin.

Étape 1 : connexion du matériel

- À l’aide d’un câble série, connectez l’interface série Serial 0/0/0 du Routeur1 à l’interface série Serial 0/0/0 du Routeur2.

- À l’aide d’un câble droit, connectez l’interface Fa0/0 du Routeur1 au port Fa0/1 du Commutateur 1.

- Connectez chaque PC à l’aide d’un câble console pour procéder aux configurations sur le routeur et les commutateurs.

- À l’aide d’un câble droit, connectez l’Hôte 1 au port Fa0/2 du Commutateur 1.

- e. Connectez un câble croisé entre l’Hôte 2 et l’interface Fa0/0 du Routeur 2

- . Étape 2 : configuration de base du Routeur 1

- Connectez un PC au port console du routeur pour procéder aux configurations à l’aide d’un programme d’émulation de terminal.

- Selon les spécifications du tableau et du schéma de topologie, utilisez un nom d’hôte, des interfaces, une console, Telnet, des adresses IP et les mots de passe du mode privilégié pour configurer le Routeur1. Enregistrez la configuration.

Étape 3 : configuration de base du Routeur 2

Selon les spécifications du tableau et du schéma de topologie, utilisez un nom d’hôte, des interfaces,

une console, Telnet et les mots de passe du mode privilégié pour procéder à la configuration de base du Routeur1, et le définir comme routeur Passerelle. Enregistrez la configuration.

Étape 4 : configuration de base du Commutateur 1

Sur la base des spécifications du tableau et du schéma de topologie, utilisez un nom d’hôte, une console, Telnet et les mots de passe du mode privilégié pour configurer le Commutateur 1.

Étape 5 : configuration des hôtes avec l’adresse IP, le masque de sous-réseau et la passerelle par défaut corrects

a. Configurez chaque hôte avec l’adresse IP, le masque de sous-réseau et la passerelle par défaut corrects.

- 192.168.1.130/26 est affecté à l’Hôte 1 et 192.168.1.129 à la passerelle par défaut.

- 192.168.0.2/24 est affecté à l’Hôte 2 et 192.168.0.1 à la passerelle par défaut.

b. Chaque station de travail doit pouvoir envoyer un paquet ping au routeur auquel elle est connectée. Si cette requête échoue, procédez au dépannage requis. Vérifiez soigneusement qu’une adresse IP spécifique et une passerelle par défaut ont été attribuées à la station de travail.

Étape 6 : vérification du fonctionnement du réseau

a. À partir des hôtes connectés, envoyez une requête ping à l’interface FastEthernet du routeur de passerelle par défaut.

La requête ping du premier hôte a-t-elle réussi ?

La requête ping du second hôte a-t-elle réussi ?

Si la réponse à l’une ou l’autre des questions est non, vérifiez la configuration des hôtes et du routeur

pour trouver l’erreur. Envoyez de nouvelles requêtes ping jusqu’à ce qu’elles aboutissent.

b. À l’aide de la commande show ip interface brief, vérifiez l’état de chaque interface.

Quel est l’état des interfaces sur chaque routeur ?

R1 :

FastEthernet 0/0 : ___________________

Serial 0/0/0 : _________________________

Serial 0/0/1 :

R2 :

FastEthernet 0/0 : ___________________

Serial 0/0/0 : _________________________

Serial 0/0/1 : _________________________

c. Envoyez une requête ping de l’une des interfaces série du routeur connectées à l’autre interface série.

La requête ping a-t-elle abouti ?____________

Si la réponse est non, vérifiez les configurations des routeurs pour trouver l’erreur. Envoyez de nouvelles requêtes ping jusqu’à ce qu’elles aboutissent.

Étape 7 : configuration du routage OSPF sur R1

- Configurez un processus de routage OSPF sur le routeur R1. Utilisez le processus OSPF numéro 1 et assurez-vous que tous les réseaux se trouvent dans la zone 0.

R1(config)#router ospf 1

R1(config-router)#network 192.168.1.128 0.0.0.63 area 0

R1(config-router)#network 192.168.15.0 0.0.0.3 area 0

R1(config-router)#end

- Examinez la configuration en cours du routeur.

Est-ce que la commande IOS a ajouté automatiquement des lignes sous la commande router ospf 1 ?

Si oui, qu’a-t-elle ajouté ?____________________________________________

- Si aucune modification n’a été apportée à la configuration en cours, tapez les commandes suivantes :

R1(config)#router ospf 1

R1(config-router)#log-adjacency-changes

R1(config-router)#end

- Affichez la table de routage du routeur R1.

R1#show ip route

La table de routage contient-elle des entrées OSPF ?____________

Pourquoi ?__________________________________________________________________________

Étape 8 : configuration du routage OSPF sur R2

- Configurez un processus de routage OSPF sur le routeur R2. Utilisez le processus OSPF numéro 1 et assurez-vous que tous les réseaux se trouvent dans la zone 0.

R2(config)#router ospf 1

R2(config-router)#network 192.168.0.0 0.0.0.255 area 0

R2(config-router)#network 192.168.15.0 0.0.0.3 area 0

R2(config-router)#end

- Examinez la configuration en cours du routeur R2.

Est-ce que la commande IOS a ajouté automatiquement des lignes sous la commande router ospf 1 ?

Si oui, qu’a-t-elle ajouté ?____________________________________________

- Si aucune modification n’a été apportée à la configuration en cours, tapez les commandes suivantes :

R2(config)#router ospf 1

R2(config-router)#log-adjacency-changes

R2(config-router)#end

- Affichez la table de routage du routeur R2.

R2#show ip route

La table de routage contient-elle des entrées OSPF ?____________

Quelle est la valeur métrique de la route OSPF vers le réseau Ethernet 192.168.1.128 du routeur R1 ?

Quelle est l’adresse VIA de la route OSPF ?_________________________

Les routes vers tous les réseaux figurent-elles dans la table de routage ? Que signifie la lettre O de la première colonne de la table de routage?

Étape 9 : test de la connectivité du réseau

Envoyez une requête ping de l’Hôte 2 vers l’Hôte 1. A-t-elle abouti ?_______________________

Si la réponse est non, recherchez l’erreur. Envoyez de nouvelles requêtes ping jusqu’à ce qu’elles aboutissent.

Étape 10 : remarques générales

-

Quel avantage présente l’utilisation du protocole de routage OSPF dans un réseau ?

-

Quel inconvénient présente l’utilisation du protocole de routage OSPF dans un réseau ?

Exercice sur les techniques de commutation routage sur réseau

Contexte de travail

|

A partir du schéma du réseau 142.62.0.0 suivant, dont le numéro de sous réseau est 255.255.255.0. Répondez, le plus précisément possible, aux questions ci-après.

|

Travail à Réaliser

|

1. Pourquoi la passerelle placée au milieu du schéma possède-t-elle deux adresses IP ? 2. Donnez une table de routage possible pour le routeur 142.62.10.91 3. Décrivez toutes les étapes du routage effectuées dans le réseau quand le serveur 142.62.20.10 adresse un paquet à la station 142.62.30.1. On suppose que serveurs comme stations ne connaissent que leur numéro IP, le masque de sous réseau et le numéro IP d’une passerelle par défaut. |

Question 1 :

|

Une adresse IP doit être affectée à chaque carte réseau. Ceci permet à la passerelle d’être connectée physiquement à deux réseaux distincts |

Question 2 :

|

Réseau Masque Passerelle 142.62.10.0 255.255.255.0 142.62.10.91 142.62.20.0 255.255.255.0 142.62.20.91 142.62.30.0 255.255.255.0 142.62.10.92 |

Question 3 :

|

1. Le serveur 142.62.20.10 applique le masque de sous réseau à son adresse et à celle du destinataire, il trouve une différence, donc le destinataire n’est pas sur le même réseau. 2. Le serveur 142.62.20.10 envoie le paquet à sa passerelle par défaut : 142.62.20.91 3. La passerelle (le routeur) 142.62.20.91 applique le masque de sous réseau et trouve le numéro de sous réseau du destinataire : 142.62.30.0. 4. La passerelle trouve dans sa table de routage la correspondance 142.62.10.92 pour ce sous-réseau et lui envoie le paquet. 5. La passerelle 142.62.10.92 adresse finalement le paquet à la station 142.62.30.1 par le biais de son interface 142.62.30.92. |

Éric DESCHAINTRE

Exercice sur les techniques de routage et adressage dans un réseau

Jean Charles LIESS et Éric DESCHAINTRE

Contexte de travail

|

Cinq postes (P1 à P5) sont reliés en réseau de la façon suivante :

|

Travail à Réaliser

|

1. Relevez les adresses MAC ou IP erronées, indiquez pourquoi elles le sont.

|

|||||||||||

|

|

Adresses erronées |

|

|

|

|

|

|||||

|

|

Causes |

|

|

|

|

|

|||||

|

2. Donnez les contenus des tables d’adresses :

|

|||||||||||

|

|

Commutateur Cisco |

Concentrateur |

|

||||||||

|

|

Port n° |

Adresse(s) |

Port n° |

Adresse(s) |

|

||||||

|

|

1

|

1 |

|

|

|||||||

|

|

2

|

|

4 |

|

|

||||||

|

|

3

|

|

8 |

|

|

||||||

|

|

4

|

|

15 |

|

|

||||||

|

3. Tous les ports étant de même nature, caractérisez les 6 câbles présentés sur le schéma :

4. Le poste P1 lance la commande “ Ping 126.0.0.213 ”. Le composant ARP du protocole TCP/IP émet une trame à diffusion générale pour résoudre l’adresse IP.

5. Le dialogue étant établi entre 126.0.0.128 et 126.0.0.213, quels sont les postes dont les cartes reçoivent les trames correspondantes : |

|||||||||||

Question 1 :

|

|

|||||

|

|

Adresses erronées |

0028AFG6CD51 |

0028AF86CD1 |

126.0.0.317 |

|

|

|

Causes |

G n’est pas un chiffre hexadécimal |

L’adresse MAC ne fait pas 6 octets |

317 ne peut-être codé sur un octet |

|

|

|

|||||

Question 2 :

|

|

|||||

|

|

Commutateur Cisco |

Concentrateur |

|

||

|

|

Port n° |

Adresse(s) |

Port n° |

Adresse(s) |

|

|

|

1

|

P1 : 0028AF86CE51 P2 : 0028AF86CF51 P3 : 0028AF?6CD51 |

1 |

Ne veut rien dire pour un concentrateur ! |

|

|

|

2

|

P4 : 0028AF86CFF1 |

4 |

|

|

|

|

3

|

P5 : 0028AF86CD1? |

8 |

|

|

|

|

4

|

|

15 |

|

|

|

|

|||||

Question 3 :

|

UTP ou STP avec connecteurs RJ45 |

Question 4 :

|

Tous les postes P1 à P5 |

Question 5 :

|

Uniquement les postes P1, P2 et P3. Le commutateur joue son rôle de filtre en ne diffusant pas vers P4 et P5 les trames du dialogue entre P1 (126.0.0.128 ) et P2 (126.0.0.213) |

Examen réseaux WAN : protocoles RNIS Frame Relay et routage BGP

Exercice 1 : Questions du cours (10 points)

1. Combien de canaux B dans un accès RNIS de base (S0)?

· 1

· 2

· 30

· 32

2. Quels sont, parmi les protocoles suivants, les protocoles sans connexion?

· LLC type 1

· Frame Relay

· ATM

· TCP

· PPP

3. Dans quels protocoles utilise-t-on le Frame Check Sequence (FCS)?

· HDLC

· HDLC, Frame Relay

· HDLC, Frame Relay, et les protocoles de liaison

· Tous les protocoles

4. Quelle est la fonction qui permet de détecter les bits transportés par le support physique?

· CRCs

· Horloge

· En-tête

· Contrôle de flux

5. Quel est le protocole qui nécessite l'établissement d'une connexion?

· Frame Relay

· IPX

· IP

· TCP

· PPP

6. Quelle est la couche du modèle OSI qui adapte les données envoyées par l'émetteur en les mettant

· Application

· Présentation

· Session

· Transport

· Réseau

7. Les protocoles de routage sont les seuls de la couche réseau

· Vrai

· Faux

8. BGP, OSPF, IGRP, EIGRP et RIP sont des protocles de la couche

· 4

· 3

· 5

· 6

· Aucune des couches précédentes

9. Quelles fonctions et termes de la liste suivante ont trait au contrôle d'erreur d'un réseau Frame Relay ?

· DLCI

· FECN

· FCS

· BECN

· LMI

10. Qu'ajoute-t-on aux données pour les encapsuler avant passage à la couche supérieure ?

· "header" et "trailer" (en-tête et en-queue)

· CRC

· Discriminateur de fin de bloc

· Nom de la destination

· Les données sont modifiées et non

11. Le modèle à 7 couches de l'OSI est utile parce que cela :

· Réduit la complexité

· Permet un développement modulaire

· Permet l'interopérabilité

· Toutes les réponses précédentes

· Aucune des réponses précédentes

12. Quelles sont les fonctions de la couche 3 du modèle OSI?

· Mise en trame des paquets

· Contrôle de l'envoi physique des données

· Routage entre plusieurs réseaux

· Interface avec les applications d'utilisateur

13. Un réseau de type Ethernet implante les protocoles des couches OSI

· 1

· 2

· 3

· 1 et 2

· 2 et 3

· 1,2 et 3

14. Un réseau RNIS comme Numéris est un réseau :

· Commuté

· Permanent

· Analogique

· Numérique

15. Un liaison full duplex permet

· D'émettre des données à des instants choisis

· D'émettre et de recevoir simultanément

· D'inverser le sens de transmission lorsque nécessaire

· Un débit élevé

16. Le minitel utilise une transmission

· Synchrone

· Parallèle

· Asynchrone

17. La numérisation de la voix avec une qualité téléphonique exige un débit de :

· 28 800 bps

· 64 kbps

· 2048 kbps

· Aucune des réponses précédentes

18. Dans un réseau à commutation de paquet en mode datagramme, deux paquets successifs peuvent

emprunter des chemins différents dans le réseau

· Vrai

· Faux

19. 172.16.4.2 est une adresse TCP/IP

· de classe A

· de classe B

· de classe C

20. La taille maximale d'une trame Ethernet est de

· 256 octets

· 1518 octets

· 1 024 000 octets

· Il n'y a pas de maximum

Exercice 2 (10 points)

Un message de 60 octets doit être transmis entre deux équipements A et B. Le réseau qui les transporte a un débit de 4800 bps.

1. Quelle est la durée minimale de transmission pour ce message (sans erreur sur le réseau)

2. On a le choix entre trois technologies de réseau commuté : commutation de circuits, commutation de paquets en mode connecté (circuit virtuel) et commutation de paquet en mode non connecté (datagramme). Lequel choisissez-vous et pourquoi ?

3. Le réseau retenu a une probabilité d'erreur par bit de

10-3. Quelle est la probabilité d'erreur pour le message considéré ?

On rappelle la formule de calcul approché de (1-x)n lorsque n est petit : (1-x)n=1-nx+(n2/2!)x2-(n3/3!)x3+……+(1)q(n q /q!)x q

4. Chaque octet comporte en fait un bit de parité (7bits+1). On utilise un mode de transmission asynchrone. Combien de bits seront effectivement transmis sur le réseau ?

5. A et B sont maintenant connectés sur un réseau Ethernet. Quels sont les opérations nécessaires à la transmission du message sur le support physique. Combien de bits seront effectivement transmis (une réponse approchée suffira).

6. A et B sont en fait situés sur deux réseaux ethernet différents. Comment peut-on les interconnecter dans les cas suivants :

- Cas 1 : les deux réseaux sont situés sur le même site

- Cas 2 : les deux réseaux sont utilisés par deux entités d'une même société, situées aux deux

- Cas 3 : les deux réseaux sont situés dans deux villes différentes

A est la station d'un utilisateur situé à Paris, et B le serveur Web consulté par l'utilisateur situé à Lyon.

7. Citez les protocoles de niveau réseau et transport mis en oeuvre.

8. Une page Web correspond-elle systématiquement à un seul datagramme ?

9. Si la réponse à la question est non, quelle est l'action effectuée pour pouvoir recevoir l'ensemble de

cette page ?

10. Tous les datagrammes empruntent-ils le même chemin à travers le réseau Internet ?

Exercice réseau Adressage IP VLSM - configuration interfaces -Tables de routage

Vous êtes l'administrateur du réseau IP présenté en annexe. Les liaisons entre routeurs sont de type PPP (Point to Point Protocol). Vous venez d'obtenir de votre fournisseur d’accès à internet l’adresse de réseau 194.132.18.0/24. Toutes les machines de votre réseau doivent posséder une adresse IP dans ce réseau. Le routeur 4 (R4) est relié à internet via une liaison SDSL.

Le nombre d’hôtes indiqué par réseau est le nombre maximum d'interfaces que ce réseau aura à supporter.

Exercice : Travail a faire

- Dire si l'on peut partitionner le plan d'adressage en affectant le même masque de sous réseau à chaque sous réseau

- Établir un partitionnement de la plage d'adresses afin de pouvoir attribuer des adresses IP valides à tous les hôtes dans les différents réseaux.

- Pour chaque réseau, donner un exemple de paramètres IP valides pour un hôte du réseau et proposer pour chaque routeur les adresses associées à chacune de leurs interfaces.

- Donner les tables de routage des routeurs R4 et R2.

Annexe 1 : Schéma du réseau

Annexe 2 : Cahier des charges de l'adressage {sidebar id=1}

- Il faut optimiser la répartition des adresses en réservant à chaque sous réseau le nombre d'adresses dont il a besoin. Cette optimisation se fera grâce au masque de sous réseaux

- On affectera à chaque sous réseau la première plage d'adresses disponible correspondant au nombre d'adresses dont il a besoin

- On ne laissera pas de plages d'adresses non utilisés entre chaque sous réseau (ce qui compte tenu des besoins d'adresses est impossible)

- Les réseaux d'interconnexion se verront affecter les dernières plages d'adresses disponibles

- Les routeurs prendront la première adresse disponible dans un sous réseau

- dans les réseaux d'interconnexion les routeurs prendront l'adresse la plus basse ou la plus haute en fonction de leur nom. Exemple dans la liaison R1 R2 , R1 prendra l'adresse basse et R2 l'adresse haute

Proposition de corrigé

1. Masque de sous réseau unique

Il faut obtenir 11 sous réseaux (6 sous réseaux et 5 réseaux d'interconnexion).

Le masque permettant d'obtenir ce partitionnement est 255.255.255.240.

Il reste 4 bits pour affecter des adresses aux hôtes, donc 14 adresses possibles. Un masque de sous réseau unique ne permet donc pas de répartir les adresses en fonction des besoins exprimés.

2. Choix du partitionnement de la plage d'adressage

Pour satisfaire l'exigence d'avoir une adresse IP valide pour chaque hôte, en tenant compte des

adresses de réseau et de diffusion et en allouant les adresses au plus juste, il faut prévoir :

- 128 adresses pour le réseau 4

- 32 adresses pour chacun des réseaux 1 et 2

- 16 adresses pour chacun des réseaux 5 et 6

- 8 adresses pour le réseau 3

- 4 adresses pour cinq réseaux intermédiaires entre les routeurs

Plan de partitionnement de la plage d’adresse :

{sidebar id=1}

Ce plan montre un découpage possible de la plage d'adresses mise à disposition par le FAI.Lesbranches portent les intervalles d'adresses et les feuilles portent le nom du réseau auquel ces adresses sont attribuées. A chaque niveau de l'arbre (colonne de droite) est indiquée le nombre de bits consacrés à la partie réseau (notation CIDR du masque de sous-réseau).

Il respecte parfaitement le cahier des charges. En effet le réseau 1 et le réseau 2 occupent les 64 premières adresses. Si on affecte la plage suivante au réseau 3 on aura un trou de 16 adresses dans le plan d'adressage avant de pouvoir définir des adresses pour le réseau 5 et le réseau 6. Ces 16 adresses manquantes ne nous permettront plus de respecter le nombre d'adresses sauf à définir ici les sous réseaux d'interconnexion, ce qui ne respecte pas le cahier des charges. Quant au réseau 4 il monopolise 128 adresses, on ne peut donc lui affecter que la plage [0,127] ou la plage [0,128]. Ici on a respecté l'ordre des réseaux. On ne peut bien sûr pas affecter 128 adresses à partir de la plage 64 par exemple, en effet aucun masque de sous réseau ne peut associer 128 adresses à partir de la plage 64, 192.132.18.64/26 est impossible.

Le tableau ci-dessous montre le détail de la décomposition. Les colonnes début et fin fournissent les valeurs minimales et maximales admissibles pour les adresses de chaque réseau. On note bien que les masques sont de longueur variable (VLSM).

|

Réseau |

Numéro |

Masque |

Début |

Fin |

|

1 |

194.132.18.0 |

255.255.255.224 |

194.132.18.1 |

194.132.18.30 |

|

2 |

194.132.18.32 |

255.255.255.224 |

194.132.18.33 |

194.132.18.62 |

|

3 |

194.132.18.96 |

255.255.255.248 |

194.132.18.97 |

194.132.18.102 |

|

4 |

194.132.18.128 |

255.255.255.128 |

194.132.18.129 |

194.132.18.254 |

|

5 |

194.132.18.64 |

255.255.255.240 |

194.132.18.65 |

194.132.18.78 |

|

6 |

194.132.18.80 |

255.255.255.240 |

194.132.18.81 |

194.132.18.94 |

|

ppp 1-4 |

194.132.18.104 |

255.255.255.252 |

194.132.18.105 |

194.132.18.106 |

|

ppp 1-2 |

194.132.18.108 |

255.255.255.252 |

194.132.18.109 |

194.132.18.110 |

|

ppp 3-4 |

194.132.18.112 |

255.255.255.252 |

194.132.18.113 |

194.132.18.114 |

|

ppp 4-5 |

194.132.18.116 |

255.255.255.252 |

194.132.18.117 |

194.132.18.118 |

|

ppp 3-6 |

194.132.18.120 |

255.255.255.252 |

194.132.18.121 |

194.132.18.122 |

Tableau 1 : répartition des adresses

3. Affectations d'adresses

Conventions de nommage

Pour chaque routeur on décide de désigner les interfaces de la façon suivante Rn,d, où n désigne le numéro de réseau rattaché directement au routeur et d indique le réseau de destination. Par exemple : R4,1 désigne l'interface qui relie le routeur du réseau 4 au réseau 1. Une valeur de 0 pour d indique l'interface vers le réseau local, une valeur de i (internet) indique l'interface vers le fournisseur d'accès à Internet.

Le tableau 2 ci-dessous fournit une configuration possible pour chaque interface des routeurs en tenant compte du cahier des charges.

Configuration IP des interfaces des routeurs

|

interface |

adresse |

masque |

|

R1,0 |

194.132.18.1 |

255.255.255.224 |

|

R1,2 |

194.132.18.109 |

255.255.255.252 |

|

R1,4 |

194.132.18.105 |

255.255.255.252 |

|

R2,0 |

194.132.18.33 |

255.255.255.224 |

|

R2,1 |

194.132.18.110 |

255.255.255.252 |

|

R3,0 |

194.132.18.97 |

255.255.255.248 |

|

R3,4 |

194.132.18.113 |

255.255.255.252 |

|

R3,6 |

194.132.18.121 |

255.255.255.252 |

|

R4,0 |

194.132.18.129 |

255.255.255.128 |

|

R4,i |

171.127.12.144 |

255.255.255.0 |

|

R4,1 |

194.132.18.106 |

255.255.255.252 |

|

R4,3 |

194.132.18.114 |

255.255.255.252 |

|

R4,5 |

194.132.18.117 |

255.255.255.252 |

|

R5,0 |

194.132.18.65 |

255.255.255.240 |

|

R5,4 |

194.132.18.118 |

255.255.255.128 |

|

R6,0 |

194.132.18.81 |

255.255.255.240 |

|

R6,3 |

194.132.18.122 |

255.255.255.252 |

Tableau 2: Adresses des routeurs

Exemples de configuration des stations

Pour chaque réseau, le tableau 3 ci-dessous donne un exemple de configuration IP (adresse, masque, passerelle par défaut) pour une station normale.

|

Réseau |

Adresse |

Masque |

Passerelle par défaut |

|

1 |

194.132.18.11 |

255.255.255.224 |

194.132.18.1 |

|

2 |

194.132.18.35 |

255.255.255.224 |

194.132.18.33 |

|

3 |

194.132.18.99 |

255.255.255.248 |

194.132.18.97 |

|

4 |

194.132.18.154 |

255.255.255.128 |

194.132.18.129 |

|

5 |

194.132.18.68 |

255.255.255.240 |

194.132.18.65 |

|

6 |

194.132.18.86 |

255.255.255.240 |

194.132.18.81 |

Tableau 3: Exemples de configurations IP

4. Tables de routage

Les tableaux 4 et 5 montrent les tables de routage des routeurs R4 et R5. L'adresse de destination à 0.0.0.0 indique la route par défaut. L'absence d'adresse de passerelle indique que le réseau destination est directement connecté à une interface du routeur. Le routeur en fonction de ces informations détermine l'adresse de l'interface sur laquelle envoyer le datagramme.

|

destination |

masque |

passerelle |

|

127.0.0.0 |

255.0.0.0 |

|

|

194.132.18.128 |

255.255.255.128 |

|

|

194.132.18.104 |

255.255.255.252 |

|

|

194.132.18.112 |

255.255.255.252 |

|

|

194.132.18.116 |

255.255.255.252 |

|

|

171.127.12.0 |

255.255.255.0 |

|

|

194.132.18.0 |

255.255.255.192 |

194.132.18.105 |

|

194.132.18.96 |

255.255.255.248 |

194.132.18.113 |

|

194.132.18.64 |

255.255.255.240 |

194.132.18.118 |

|

194.132.18.80 |

255.255.255.240 |

194.132.18.113 |

|

0.0.0.0 |

0.0.0.0 |

171.127.12.2 |

Tableau 4: Table de routage de R4

La ligne 7 du tableau est une agrégation de routes vers les réseaux 1 et 2 qui ont le même préfixe.

|

destination |

masque |

routeur |

|

127.0.0.0 |

255.0.0.0 |

|

|

194.132.18.32 |

255.255.255.224 |

|

|

194.132.18.109 |

255.255.255.252 |

|

|

0.0.0.0 |

0.0.0.0 |

194.132.18.109 |

Tableau 5: Table de routage de R2

Pour le routeur R2 la situation est plus simple, soit les paquets sont destinés à son réseau local, soit ils sont destinés à internet.

Frédéric Varni, Eric Deschaintre, Roger Sanchez, Apollonie Raffalli

TP : Configuration Réseaux

Travaux Pratiques 1

Configuration Réseaux

Premiers pas

|

Matériel nécessaire pour le TP : – 1 ordinateur sous Windows XP avec une carte réseau (connecteur RJ45) – Des cˆables RJ45 crois´es et droits – Un concentrateur (un hub) |

|