Formation Microsoft Windows Server 2003 pour débutant

FORMATION MICROSOFT WINDOWS 2000 / 2003 SERVER

PLAN

1. WINDOWS 2003 SERVER RESUME

VERSION DISPONIBLE

CONFIGURATION NECESSAIRE

FONCTIONNALITES

Active directory

AD 2003 ET AD 2000 compatible ?

2. INSTALLATION DU SYSTEME D’EXPLOITATION

PARTITIONNEMENT

TYPE DE FICHIER NTFS / FAT /FAT32

TYPE DE LICENCE

RESEAUX

3. PARAMETRAGE

gestion des disques

CONFIGURER ADRESSE IP

INSTALLATION ACTIVE DIRECTORY

STATEGIE DE SECURITE LOCALE (LONGEUR MOT DE PASSE, CLIENT 95)

INSTALLATION ET PARAMETRAGE DU SERVEUR DNS

INSTALLATION ET PARAMETRAGE DU SERVEUR WINS

INSTALLATION ET PARAMETRAGE DU SERVEUR DHCP

INSTALLATION WINDOWS RESSOURCE KIT

INSTALLATION D’Une CONSOLE PERSONNalisé

INSTALLATION DES OUTILS D ADMINISTRATION DISTANT (LA CONSOLE GPMC etc…)

4. gestion des partages et de la securite

5. ORGANISATION DE L’AD

NIVEAU MACHINE

NIVEAU UTILISATEUR (groupe)

SCHEMA

6. CREATION DES UTLISATEURS SERVER ADMINISTRATIF ()

SERVEUR PEDAGOGIQUE (GESTION 5)

7. CREATION D’UNE STRATEGIE de groupe (UTILISATEUR / MACHINE)

installation des imprimantes réseaux suppression du profils local (cache) restriction poste client

8. Poste client xp / 2000 configuration réseau (WINS, DNS, passerelle) faire rentrer un poste xp / 2000 dans un domaine création de profils itinérant, obligatoire, local

Les UTILISATEURS ET LES DROITS

9. Mise à jour des clients shlavik sus sms

10. Sauvegarde client et serveur robocopy cobian xcopy32 ghost / drive image

SYNCHROPARC

L’UTILITAIRE DE SAUVEGARDE MICROSOFT

11. OUTILS DIVERS

WINDOWS 2003 SERVER

De nombreuses entreprises et agences gouvernementales ont trouvé dans Microsoft Windows 2000 Server une réponse à leurs besoins à même de satisfaire le niveau élevé de leurs exigences, comme en témoignent les estimations de International Data Corporation. D'après IDC, en 2001, plus de 60 % de l'ensemble des serveurs livrés dans le monde étaient fournis avec un système de la famille Windows Server, un ratio qui a connu une croissance à deux chiffres au cours des dernières années.1

Cette confiance des organisations induit des attentes auxquels la famille Microsoft Windows Server 2003 doit répondre de manière à améliorer encore fiabilité, performances et connectivité et avec un rapport qualité/prix sans précédent. Les nombreux commentaires et remarques des clients et des partenaires ainsi que les tests indépendants réalisés par des milliers de personnes ont été pris en compte par Microsoft dans la définition des spécifications et le développement de la famille Windows Server 2003.

Ainsi, pour permettre aux entreprises de mettre en relation aisément et en toute transparence informations, personnes, systèmes et périphériques, Windows Server 2003 intègre en mode natif les technologies Microsoft .NET (notamment avec l'intégration du .NET Framework) et des technologies basées sur des standards officiels ou standards de fait de l'industrie informatique. Windows Server 2003 constitue la base d'un niveau d'intégration logicielle encore jamais atteint grâce à l'utilisation de services Web XML.

Création de valeur par la famille Windows Server 2003

Le système d'exploitation Windows Server 2003 constitue une plate-forme d'infrastructure caractérisée par une extrême productivité pour le fonctionnement des applications, réseaux et services Web connectés, depuis le groupe de travail jusqu'au centre de données (ou " Data Center " en Anglais).

Intégré et productif

Windows Server 2003 intègre en standard de nombreux services à l'origine de la polyvalence de ce système d'exploitation serveur. Les scénarios d'utilisation possibles sont très variés : serveur de fichiers et d'impression, serveur de bureautique, serveur de solutions Internet (site Web, services Web, commerce électronique…), serveur d'applications… Windows Server

2003 permet une administration centralisée, avec possibilités de délégation, d'un parc de postes de travail et une infrastructure de services réseaux, de communication et de sécurité à l'échelle de l'entreprise. Il reprend les caractéristiques de Windows 2000 Server dont il étend les possibilités afin de simplifier la mise en œuvre et l'exploitation au quotidien.

Tous ces services sont intégrés et leur fonctionnement conjoint a déjà été testé et validé. Nul besoin, comme sur d'autres plates-formes, de rechercher des briques hétérogènes et de réaliser un fastidieux travail d'intégration spécifique présentant des risques de compatibilité et de support technique global de par l'hétérogénéité des briques assemblées.

Windows Server 2003 améliore sensiblement la productivité, aussi bien pour les administrateurs informatiques que pour les utilisateurs finaux. Des outils de gestion et de déploiement remaniés, en particulier pour la mise en œuvre du service d'annuaire Active Directory®, simplifient le travail des administrateurs. D'autres innovations telles que VSS (Volume ShadowCopy Services) améliorent la productivité des utilisateurs finaux en leur permettant de retrouver des versions antérieures de leurs documents ou de récupérer des fichiers détruits par erreur.

Digne de confiance - Les entreprises découvriront dans le système d'exploitation Windows Server 2003 un environnement informatique fiable, conçu expressément pour l'entreprise et bénéficiant d'améliorations importantes pour aller encore améliorer encore les niveaux de fiabilité, de disponibilité, d'évolutivité et de sécurité déjà atteints avec Windows 2000 Server.

De nombreuses innovations facilitent la montée en charge : support de systèmes multiprocesseurs jusqu'à 64 processeurs, maximum de 512 Go de mémoire vive pour les plus gros besoins applicatifs, support de l'architecture 64 bits Itanium d'Intel

…

Sur le plan de la disponibilité, le travail commun effectué avec certains constructeurs a permis de répondre à des demandes d'engagement sur une disponibilité à 100% des serveurs. La continuité service sera renforcée avec la possibilité de mettre en œuvre des clusters comportant jusqu'à 8 serveurs, serveurs qui pourront être distants d'un maximum de 100 km pour former des clusters distribués ou géo-clusters.

Enfin, la sécurité, préoccupation parmi les plus importantes actuellement, a fait l'objet d'un soin tout particulier : premier produit issu de l'initiative Trustworthy Computing initiée par Microsoft en janvier 2002, Windows Server 2003 a été conçu dans le souci de fournir une plate-forme hautement sécurisée. Ce soucis de la sécurité a été pris en compte par design lors de la définition des spécifications (architecture du serveur Web intégré Internet Information Services 6.0, par exemple), par défaut (certains services et protocoles ne sont plus installés ou activés par défaut afin de réduire les risques d'attaque), par déploiement (meilleur contrôle des conséquences liées aux changements de configuration). Enfin, Microsoft s'engage à fournir une documentation très complète décrivant les méthodes recommandées pour la configuration et l'exploitation au quotidien de Windows Server 2003.

Ouvert - Windows Server 2003 fait partie intégrante de la vision Microsoft .NET. A ce titre, Windows Server 2003 supporte les standards et normes applicables aux services Web, notamment le langage XML et le protocole UDDI. Windows Server 2003 peut s'intégrer dans tout environnement hétérogène au travers de services Web.

Grâce à l'intégration du .NET Framework et de , aux améliorations apportées à IIS (Internet Information Services), et à l'ajout de nombreuses fonctionnalités nouvelles et modifiées, la famille Windows Server 2003 constitue la plate-forme idéale pour développer, déployer et héberger des applications de services Web.

Rentable - Windows Server 2003 repose sur la robustesse de la famille Windows 2000 Server alliée à une évolutivité accrue qui en font un serveur exceptionnel à un prix raisonnable. Cette plate-forme informatique est idéale pour toute entreprise, quelle que soit sa taille.

S'appuyant sur les caractéristiques de Windows 2000 Server, le système d'exploitation Windows Server 2003 permet aux entreprises de préserver et même de valoriser leurs investissements informatiques actuels tout en réduisant les coûts informatiques globaux.

Une mise à niveau depuis Windows NT Server 4.0 vers Windows Server 2003 permet de bénéficier de performances et d'une fiabilité considérablement accrue. Windows Server 2003 peut travailler avec des systèmes et des domaines Windows NT Server 4.0 et Windows 2000 Server ce qui permet une mise à jour progressive.

Présentation de la famille Windows Server 2003

La famille Microsoft Windows Server 2003 s'inscrit dans la lignée des systèmes d'exploitation constituant la plate-forme Windows Server dont la première version a été mise sur le marché il y près de 10 ans. Windows Server 2003 s'inspire de la fiabilité, de l'évolutivité et de la simplicité de gestion reconnues de Windows 2000 Server pour offrir aux utilisateurs la plate-forme d'infrastructure la plus productive pour le fonctionnement des applications, des réseaux et des services Web connectés, depuis le groupe de travail jusqu'au centre de données (" data center ").

Windows Server 2003 offre la souplesse nécessaire pour répondre rapidement et efficacement aux exigences sans cesse renouvelées des environnements informatiques professionnels d'aujourd'hui tout en procurant la qualité que sont en droit d'attendre les utilisateurs d'un système d'exploitation serveur complet en termes de fiabilité, d'évolutivité et de sécurité.

Éditions de la famille de produits

La famille Windows Server 2003 se décline en quatre éditions :

Windows Server 2003 Datacenter Edition

Destiné à la mise en œuvre d'applications critiques et volumineuses, Windows Server 2003 Datacenter Edition répond aux besoins des plus grosses bases de données, systèmes transactionnels et applications métiers spécifiques. Il constitue une plate-forme idéale pour la consolidation de serveur, y compris pour des applications hétérogènes. Afin de répondre aux exigences spécifiques des environnements de production informatique intensifs, l'édition Datacenter est accompagnée d'offres de services spécifiques pouvant aller jusqu'à un engagement de garantie sur la disponibilité. Datacenter est proposée en version 32 bits ou 64 bits.

Windows Server 2003 Enterprise Edition

Conçu pour les moyennes et grandes entreprises, Windows Server 2003 Enterprise Edition permet la mise en œuvre d'une infrastructure d'entreprise (services réseau, communication, sécurité, administration), l'exploitation d'applications métiers, de progiciels ou d'applications tournées vers l'Internet comme les services Web et le commerce électronique. Il répond aux besoins de montée en charge et permet la mise en œuvre de solutions de haute disponibilité. Les applications nécessitant de gros volumes de données et une forte puissance de calcul trouveront une réponse appropriée avec la version 64 bits de Windows Server 2003 Enterprise Edition qui permet la mise en œuvre de serveurs basés sur les processeurs Intel® Itanium™.

Windows Server 2003 Standard Edition

Windows Server 2003 Standard Edition est un système d'exploitation serveur réseau polyvalent. Il répond aux besoins des petites et moyennes organisations et des services départementaux ou groupes de travail. Il permet le partage de fichiers et d'imprimantes, la mise en œuvre d'une connectivité Internet sécurisée, le déploiement d'application bureautique centralisée et la collaboration performante entre les employés, les partenaires et les clients. C'est le système d'exploitation serveur polyvalent par excellence.

Windows Server 2003 Web Edition

Nouveau produit dans la famille des serveurs Windows, Windows Server 2003 Web Edition est optimisé pour la mise en œuvre de solutions Web. Il peut être utilisé aussi bien par les fournisseurs de services Internet que par les organisations qui ont choisi d'héberger elles-mêmes leurs serveurs Web. Cette édition constitue une plate-forme particulièrement adaptée pour le développement et le déploiement rapide de services et d'applications Web.

Éditions à diffusion limitée

Certains constructeurs informatiques (OEMs) ont proposé à partir de juin 2001 des éditions préliminaires spécifiques appelées " éditions limitées " de Windows Server basées sur le code de Windows Server 2003. Ces éditions ont rapidement connu un succès important. Windows Advanced Server Limited Edition fut le premier système d'exploitation serveur

Windows 64 bits de Microsoft à prendre en charge les processeurs Itanium d'Intel. Il est fondé sur le code préliminaire 64 bits de Windows Server 2003 Enterprise Edition, optimisé pour les applications de bases de données, scientifiques ou graphiques nécessitant beaucoup de mémoire ou de calculs.

Configuration de Windows Server 2003

Evolution naturelle des serveurs Windows 2000, Windows Server 2003 reprend les technologies déjà présentes dans Windows 2000 Server en les améliorant afin d'accroître leur fiabilité et leur simplicité d'utilisation.

Par ailleurs, Windows Server 2003 s’enrichit d'un large éventail de nouvelles fonctionnalités et technologies.

Le tableau qui suit récapitule les fonctionnalités et technologies de Windows Server 2003, nouvelles ou améliorées.

Configuration nécessaire au fonctionnement de Windows Server 2003

| Configuration requise | Windows Server 2003 Web Server | Windows Server 2003 Standard Server | Windows Server 2003 Enterprise Server | Windows Server 2003 Datacenter Server |

| Vitesse minimale du processeur | 133 MHz | 133 MHz | 133 MHz pour les ordinateurs x86 733 MHz pour les ordinateurs Itanium | 400 MHz pour les ordinateurs x86 733 MHz pour les ordinateurs Itanium |

| Vitesse recommandée du processeur | 550 MHz | 550 MHz  | 733 MHz | 733 MHz |

| Quantité minimale de RAM | 128 Mo | 128 Mo | 128 Mo | 512 Mo |

| Quantité minimale de RAM recommandée | 256 Mo | 256 Mo | 256 Mo | 1 Go |

| Quantité maximale de RAM supportée | 2 Go | 4 Go | 32 GO pour les ordinateurs x86  64 Go pour les ordinateurs Itanium* | 32 GO pour les ordinateurs x86 512 Go pour les ordinateurs Itanium* |

| Support des systèmes multiprocesseurs** | Jusqu'à 2 processeurs | Jusqu'à 4 processeurs | Jusqu'à 8 processeurs | Système supportant un minimum de 8 processeurs Maximum de 64 processeurs |

| Espace disque pour l’installation | 1,5 Go | 1,5 Go | 1,5 Go pour les ordinateurs x86 2 Go pour les ordinateurs Itanium | 1,5 Go pour les ordinateurs x86 2 Go pour les ordinateurs Itanium  |

Tableau récapitulatif des nouveautés et des améliorations Légende :

= Fonction incluse

= Fonction partiellement prise en charge

= Fonction non supportée

ACTIVE DIRECTORY

Objectifs

Cet article a pour but de présenter au lecteur les éléments techniques d’Active Directory, le service d’annuaire de Microsoft introduit dans Windows 2000.

Il s’agit ici de se concentrer sur le contenu technique immédiatement utile à la mise en œuvre et à la compréhension du système.

Les éléments réseau utilisés par Active Directory sortent du cadre de cet article. Il ne s’agit pas d’un essentiel ; les manipulations purement pratiques, les explications purement théoriques, ou les détails de fonctionnement internes ne sont pas abordés.

Un service d’annuaire

Autrefois, Windows NT4 obligeait à disposer les ressources informatiques de l’entreprise (les objets) dans un grand récipient (le domaine), en grand désordre. Impossible dans ces conditions de s’y retrouver, de mettre en place un contrôle précis sur des catégories d’objets, de suivre l’évolution du système ou même de parvenir à un semblant d’organisation.

Active Directory est le service d’annuaire de Microsoft, conçu afin d’organiser les ressources informatiques de l’entreprise. Active Directory a pour objectif de permettre la gestion des comptes, des ordinateurs, des ressources et de la sécurité de façon centralisée, dans le cadre d’un domaine.

Depuis NT4, un domaine constitue un ensemble d’utilisateurs et de machines dont le contrôle est centralisé. Active Directory lui apporte l’organisation structurée dont il a besoin. Cette structuration permet des contrôles plus fins sur chaque élément sans entraîner une complexification du système.

Les ressources informatiques peuvent ainsi être gérées plus efficacement par les administrateurs du réseau informatique de l’entreprise.

En entreprise

Nombre d’entreprises ont mis en place Novell Netware dans les années 90. Son service d’annuaire NDS (Novell Directory Service) n’avait jusqu’ici pas d’équivalent dans le monde Windows.

Microsoft a conçu Active Directory pour apporter aux domaines NT ce qui leur manquait, tout en éliminant les structures d’annuaire NDS. De plus en plus les entreprises remplacent leurs serveurs vieillissant sous Netware par des architectures Windows 2000 Active Directory, ce qui n’était pas possible avec NT4.

Vous pouvez étudier Active Directory avec une architecture de test très simple : deux ou trois machines en réseau sous Windows 2000 suffisent.

Active Directory et Windows

Si Active Directory prend en compte Windows 95, 98 et NT4, il nécessite des ordinateurs membres du domaine fonctionnant sous Windows 2000 pour offrir la totalité de ses fonctionnalités.

Pour la gestion des domaines, Active Directory nécessite Windows 2000 Server (minimum). Active Directory remplace la gestion de domaines classique de NT4. L’annuaire contient notamment des objets comptes d’ordinateurs, les utilisateurs, les groupes, mais également objets contacts, imprimantes, dossiers partagés…

Certains de ces objets existent uniquement dans l’annuaire : les groupes, comptes d’utilisateurs et comptes d’ordinateurs. D’autres objets ne sont que des références publiées dans l’annuaire : dossiers partagés, imprimantes. Ces objets se trouvent en réalité sur des ordinateurs membres du domaine.

Ces références ont pour but de faciliter la recherche des ressources. En effet, Active Directory permet aux utilisateurs de rechercher rapidement une ressource partagée dans le domaine et publiée dans l’annuaire. Active Directory permet à la fois de centraliser les ressources pour en faciliter l’administration, et d’en faire une exploitation décentralisée puisque l’annuaire est accessible à chaque utilisateur, l’administration elle-même pouvant être déléguée.

Forêts et Domaines

Nommage et hiérarchie des domaines d’une forêt

Active Directory est directement lié au DNS (Domain Name System) notamment pour le nommage des domaines. Active Directory impose une organisation hiérarchique des domaines, qui se retrouve dans le nommage hiérarchique des noms de domaines dans le DNS.

Active Directory est donc une structure hiérarchique. La forêt regroupe des arborescences qui regroupent des domaines. Le premier domaine créé dans la forêt est le domaine racine. De ce domaine dépendent l’administration de la forêt et l’ajout de nouveaux domaines.

=> Une forêt est un ensemble de domaines dont l’espace de nommage est contiguë et qui s’approuvent mutuellement.

Le nom d’un domaine est utilisé directement dans le DNS. Le nommage hiérarchique fait qu’un domaine pourra avoir pour fils . Ces deux domaines forment ici une arborescence.

Une arborescence est composée par un domaine père et sa lignée de domaines enfants, petits-enfants Dans une forêt, tous les domaines ont pour « ancêtre commun » le domaine racine.

NetBios

Pour rester compatible avec les versions précédentes de Windows, le nom FQDN (Fully Qualified Domain Name) du domaine (contenu dans le DNS) est associé à un nom Netbios.

Pour mémoire les noms Netbios sont formés de 15 caractères et ne sont pas hiérarchiques.

Lorsque vous créez un domaine, Windows 2000 vous propose un nom Netbios par défaut, tiré des premiers caractères du nom FQDN que vous avez choisi. Le nom proposé par défaut peut en fait déjà appartenir à un autre domaine, si les deux noms de domaine sont longs et que leurs premiers 15 caractères sont identiques. Vous devez veiller à ce que le nom Netbios soit unique sur votre réseau, sinon cela provoquera une erreur à la création du domaine. Vous devrez alors choisir un autre nom Netbios.

Chaque domaine aura donc un nom FQDN (exemple : ) et un nom Netbios (exemple : DOMAINE55).

Au format Netbios et sur les anciens Windows, un nom complet d’utilisateur sera :

FILS\Utilisateur

1.2. Modifications du schéma

Comme dans une base de données, chaque objet est associé à des propriétés. L’ensemble des propriétés possibles pour n’importe quel objet, et la définition de tous les objets pouvant exister forment le schéma de la forêt.

Seuls les membres du groupe Administrateurs du schéma peuvent modifier celui-ci, par le biais de la console MMC (Microsoft Management Console) d’Administration du Schéma. Cette console n’est pas installée par défaut, vous pouvez l’installer à partir du package situé sur le CD Windows 2000 Server.

Microsoft déconseille très fortement de modifier le schéma par défaut. Vous pouvez détruire la forêt en cas de changement inconsidéré. Cependant certains logiciels modifient néanmoins le schéma, comme par exemple Exchange 2000. L’installation d’Exchange 2000 dans un domaine quelconque de la forêt nécessite donc qu’un administrateur du schéma exécute la partie de l’installation visant à modifier le schéma.

1.3. Gestion des contrôleurs de domaine (DC – Domain Controler)

Un contrôleur de domaine est un Windows 2000 Server ou plus. Vous pouvez transformer un serveur en contrôleur de domaine (le promouvoir) ou de le rétrograder en simple serveur membre du domaine, sans avoir besoin de réinstaller le système d’exploitation (contrairement à NT4) : il suffit de lancer .

Active Directory dépend étroitement du DNS, la procédure d’installation d’Active Directory propose donc l’installation et la configuration automatiques du service approprié, s’il n’existe pas déjà, et si le serveur est le premier contrôleur de domaine de la forêt. Vous devez sinon vous assurer auparavant que le serveur utilise bien le DNS contenant la zone pour le domaine.

Physiquement, Active Directory est stocké dans plusieurs fichiers de base de données du répertoire NTDS, et les stratégies dans le répertoire SYSVOL. Les propriétés du système de fichiers NTFS sont utilisées par Active Directory : journal USN (Unique Serial Number), service de réplication… Aussi, vous devrez formater le système de fichier de la partition d’amorçage (celle qui contient Windows) en NTFS et disposer de 250 Mo libres pour mettre en place Active Directory sur un serveur.

1.4. Authentifications, domaines et approbations

Une approbation entre deux domaines est une relation entre ces domaines qui permet aux objets (utilisateurs, groupes…) d’un domaine d’être visibles et authentifiables sur l’autre domaine.

Pour voir et configurer les approbations, vous utiliserez la console MMC Domaines et approbations Active Directory.

Il existe plusieurs types d’approbations entre domaines.

Active Directory introduit l’approbation bidirectionnelle transitive.

Dans une forêt, les domaines père et fils sont automatiquement et implicitement liés par une approbation mutuelle : une approbation bidirectionnelle transitive implicite.

L’approbation est bidirectionnelle : elle est valable dans les deux sens.

La transitivité signifie ici que cette approbation est également valable et visible par les domaines parents et enfants de ces deux domaines.

Elle est implicite car automatique.

Dans une forêt tous les domaines s’approuvent donc, directement ou indirectement.

Pour raccourcir le chemin entre domaines, parcouru lors des authentifications (appelé chemin d’approbation), vous pouvez créer manuellement une approbation bidirectionnelle transitive explicite entre deux domaines très éloignés. Vous pouvez ainsi accélérer les authentifications entre domaines éloignés dans la forêt.

Entre les forêts, ou vers des domaines NT4, il faut avoir recours aux anciennes approbations : les approbations unidirectionnelles non transitives. Un domaine en approuve un autre. Vous devrez répéter l’opération dans le sens inverse pour obtenir l’équivalent d’une approbation bidirectionnelle.

Mode du domaine

Par défaut, à l’installation ou après une migration depuis NT4, le domaine est en mode mixte. Ce mode vous permet de maintenir dans le domaine vos vieux contrôleurs de domaines secondaires fonctionnant sous NT4 (des BDC – Backup Domain Controller).

Il s’agit donc d’un mode de compatibilité, mais qui limite les possibilités d’Active Directory.

Chaque domaine peut être basculé en mode natif. Il perd alors la possibilité de conserver des BDC NT4, mais acquiert plusieurs possibilités nouvelles :

- Les groupes universels de sécurité deviennent disponibles (voir plus loin).

- L’imbrication des groupes devient possible et leur visibilité est améliorée (voir plus loin).

- Les clients pré-Windows2000 ont accès aux approbations transitives entre les domaines de la forêt.

Le mode natif permet toujours bien entendu aux anciens clients (tels les clients et serveurs NT4 membres) de se connecter au domaine.

Le basculement est irréversible.

Utilisateurs, Groupes et permissions

Utilisateurs et groupes

Les utilisateurs et les groupes existent à la fois dans la base des utilisateurs locale de chaque ordinateur (appelée base SAM) et dans l’annuaire Active Directory.

Avec Active Directory, les groupes les plus importants sont les groupes de sécurité. Ils peuvent être utilisés dans le cadre des DACL (Listes d’accès fixant les permissions – Discretionary Access List). Par exemple vous pouvez donner à un groupe de sécurité l’autorisation de lire le contenu d’un répertoire NTFS.

En revanche, les groupes de distribution n’intéressent que les administrateurs de messageries comme Exchange, et permettent comme leur nom l’indique de sélectionner des groupes d’utilisateurs pour la distribution des messages.

L’administrateur du domaine racine fait partie de plusieurs groupes spécifiques :

- Le groupe Administrateurs de l’Entreprise (unique à la forêt), qui lui permet d’intervenir sur tous les domaines de la forêt etd’ajouter des domaines.

- Le groupe Administrateurs du Schéma (unique à la forêt), qui lui permet d’intervenir sur le schéma de la forêt.- Le groupe Administrateurs du Domaine pour son domaine (il s’agit en l’occurrence du domaine racine). Dans chaque domaine de la forêt, il existe un tel groupe.

Etendue des groupes

Il existe trois types de groupes, chacun pouvant être de sécurité ou de distribution.

En l’absence de BDC NT4, il est possible et conseillé de basculer le domaine en mode natif. Ce basculement irréversible permet d’exploiter totalement les avantages d’Active Directory par rapport aux anciens domaines, en offrant notamment de nouvelles possibilités concernant les groupes dans le domaine.

Contrôleurs de domaine, sites et réplication

Types de contrôleurs

Certains contrôleurs de domaine peuvent être configurés comme « contrôleurs de catalogue global » (ou GC – Global Catalog) par le biais de la console MMC Sites et Services Active Directory. Ces catalogues contiennent non seulement les données de leur propre domaine mais également certaines informations des autres domaines de la forêt. Ils permettent d’accélérer les recherches d’objets dans la forêt.

En mode Natif, il est important de noter qu’un contrôleur de catalogue global doit être disponible dans le site pour que les utilisateurs puissent se connecter dans le domaine : en effet ces contrôleurs permette de vérifier l’appartenance des utilisateurs à des groupes universels.

En cas de panne de ces contrôleurs, seuls les administrateurs du domaine peuvent se loguer. Vous aurez donc besoin de placer suffisamment de GC pour assurer une redondance en cas de panne. Vous devez cependant noter que la réplication de leurs informations est plus volumineuse en données sur le réseau que pour les autres contrôleurs.

Fonctionnement à maître unique?scid=kb;fr;197132

Pour certaines tâches, Active Directory utilise un fonctionnement à maître unique au lieu d’un fonctionnement multi-maître. Il existe 5 types de maîtres, qui sont les seuls à pouvoir remplir leur fonction dans leur forêt ou dans leur domaine

| Maître | Existence | Rôle |

| Contrôleur de schéma | 1 par forêt | Permet de modifier le schéma de la forêt (par les membres du groupe Administrateurs du Schéma). |

| Contrôleur d’attribution de nom de domaine | 1 par forêt | - Permet d’ajouter des domaines à la forêt. - Est également contrôleur de catalogue global. |

| Emulateur de PDC  | 1 par domaine | - Mode Natif : Synchronise les heures des DC ; bénéficie d’une réplicationimmédiate des mots de passe modifiés pour permettre aux autres DC de vérifier qu’il ne vient pas d’être changé avant de rejeter une tentative de login. - Mode Mixte : Gère également la réplication des informations de domainevers les BDC sous NT4. |

| Maître RID (d’identificateur relatif) | 1 par domaine | Distribue des plages de numéros aux DC pour éviter les doublons lors de l’attribution des SID (identificateurs uniques) aux objets. |

| Maître d’infrastructure | 1 par domaine | - Met à jour les références vers les objets d’autres domaines. - Ne doit pas être contrôleur de catalogue global (sauf contrôleur unique). |

En cas de perte du contrôleur de domaine hébergeant un ou plusieurs rôles, ou simplement si le besoin de transférer un rôle apparaît, vous avez la possibilité de transférer ou de saisir ce ou ces rôles sur un autre contrôleur.

Vous pouvez effectuer cette procédure dans deux situations.

• S’il s’agit d’un transfert entre serveurs en activité, vous pourrez utiliser l’interface graphique (Consoles Sites et Servicespour les trois maîtres de domaine, console Schéma d’une part et console Domaines et approbations d’autre part pour les deux maîtres de forêt). Vous pouvez aussi avoir recours à l’outil en mode texte ntdsutil (fonction « transfer »).

• S’il s’agit de saisir un rôle perdu en raison d’un maître définitivement hors-ligne, seul ntdsutil (fonction « seize » pour «saisir » le rôle) est utilisable.

Organisation logique

Active Directory permet d’organiser une forêt en arborescences, domaines, Unités Organisationnelles (OU).

Une OU est un conteneur dans un domaine, permettant d’organiser les différents objets, et qui peut contenir à son tour d’autres OU. Il est donc fréquent de déplacer des comptes de leur emplacement par défaut vers des OU. Les délégations de tâches administratives s’effectuent au niveau de l’OU.

Parallèlement, il existe également un autre type de structure, commun à toute la forêt : les Sites, qui permettent d’optimiser les réplications et les logins. Au départ, il n’existe qu’un site : le Premier-site-par-défaut. Il n’y a ni imbrication de sites ni hiérarchie de sites.

Par défaut, plusieurs conteneurs existent à la création d’un domaine ; l’un est une OU (et contient même une GPO par défaut) mais la plupart sont des conteneurs par défaut qui ne permettent ni de leur appliquer directement des stratégies de groupe, ni de créer des OU filles.

On trouve ainsi :

| Builtin | Contient les utilisateurs et groupes de sécurité existant par défaut. |

| Computers | Reçoit par défaut les comptes d’ordinateur. |

| Domain Controllers (OU) | Reçoit par défaut les comptes d’ordinateurs Contrôleurs de Domaine. Une GPO est appliquée par défaut à ce conteneur. |

| ForeignSecurityPrincipal | Contient les identificateurs de sécurité (SID). |

| Users | Reçoit par défaut les comptes d’utilisateurs. |

| LostAndFound | Accueille les objets orphelins dont le conteneur n’existe plus. |

| System | Contient des paramètres systèmes. |

Sites, serveur et réplication

Le bon fonctionnement d’Active Directory dépend de la réplication des données entre tous les contrôleurs de domaine. En effet Active Directory fonctionne suivant le principe de la réplication multi-maître, et chaque contrôleur de domaine peut être utilisé pour modifier les objets du domaine (création d’utilisateurs, modification de stratégie, etc…). Il importe donc que les données soient bien synchronisées entre les contrôleurs. Cependant, il importe également que le trafic utilisé par la réplication ne devienne pas trop important.

Réplication intra-site

La réplication est automatiquement prise en charge, et dans un site unique les informations mises à jours sont transférées toutes les 5 minutes aux autres contrôleurs. Pour éviter toute désynchronisation, l’ensemble des données est répliqué toutes les 24h.

Certaines données très urgentes sont cependant répliquées immédiatement (modification de mots de passe…). Cette réplication immédiate dépend du bon fonctionnement de l’émulateur de PDC.

Réplication inter-sites

La réplication Active Directory fonctionne différemment lorsqu’il est question de liaisons WAN plus lentes, et donc de sites multiples. Il est important de déclarer des sous-réseaux IP différents pour chaque site, et de déclarer chaque site (et les DC qu’il contient) dans la console MMC Sites et Services. Les clients s’authentifieront sur les DC les plus proches (les DC de leur site) grâce à ces différences de sous-réseaux IP.

Vous devez vous assurer que chaque site contient un ou plusieurs GC.

Un processus appelé KCC (Knowledge Consistency Checker) est lancé à intervalles réguliers sur chaque DC (par défaut toutes les 15 minutes), et prend en charge l’établissement de liaisons virtuelles entre les DC, en vue de la réplication. => Attention, il ne s’agit pas ici des liens inter-sites, mais plutôt du routage virtuel des informations de réplication. Les liens inter-sites doivent exister pour que le KCC fonctionne ; ils sont abordés plus loin.

Pour chaque site, le KCC déclare automatiquement un DC en tant que « serveur tête de pont ». Celui-ci assurera à lui seul pour ce site la communication vers les contrôleurs des autres sites. En cas de modification de la topologie réseau ou en cas de panne, le KCC modifiera en conséquence cette attribution. Vous pouvez cependant forcer un serveur tête de pont dans le cas par exemple où un firewall serait configuré pour ne laisser sortir du site qu’un seul DC bien précis.

Liens inter-sites

Vous créerez les liens dans la console MMC Sites et Services. Après avoir crée des liens, vous devez les utiliser pour relier vos sites. Si les sites ne sont par reliés par ces liens, ils ne pourront pas communiquer.

Deux types de liens existent : les liens IP (le cas général) et les liens SMTP.

Les liens IP nécessite une liaison fiable, ils peuvent relier n’importe quels sites quel que soient le ou les domaines qui y sont présents.

Les liens SMTP (Simple Mail Transfert Protocol) ne doivent être utilisés que dans le cas où la liaison est peu fiable, et uniquement entre domaines différents. Ils font appel à la transmission par e-mail.

Les réplications par lien IP peuvent faire l’objet d’une planification. Les paramètres disponibles sont la fréquence de réplication (par défaut, toutes les 180 minutes), et les horaires durant lesquelles la réplication peut avoir lieu. Ces horaires doivent être assez étendus pour que la fréquence choisie puisse donner lieu à réplication. Les réplications SMTP ne peuvent faire l’objet d’aucune planification.

Coût des liens

A chaque lien inter-site est affecté un coût pour la liaison (par défaut : 100). Ce coût s’apparente à la métrique des routeurs. Ainsi, pour joindre un site distant de plusieurs autres sites, le coût total sera pris en compte pour la détermination des liens à utiliser.

Les liens intra-sites sont cryptés. Les liens inter-sites sont cryptés et compressés.

Un DC ne peut appartenir qu’à un seul site.

Pour les architectures les plus complexes, il est à noter qu’un même domaine peut être réparti (présence de contrôleurs et/ou de clients) sur plusieurs sites de la forêt ; au moins un GC par domaine et par site est à prévoir.

Stratégies de groupes (Group Policies / GPO)

Présentation des stratégies de groupe

Les stratégies de groupe ou les stratégies systèmes permettent de configurer administrativement des restrictions ou des paramètres à appliquer sur tel ou tel ordinateur, sur tel ou tel compte utilisateur.

Sous Windows NT4, les stratégies systèmes étaient implémentées par le biais de l’outil POLEDIT, qui permettait de créer un fichier . Ce fonctionnement reste d’actualité pour les NT4 membres d’un domaine Active Directory (et ce fichier sera placé dans le répertoire partagé NETLOGON).

Les stratégies de groupe (GPO), quant à elles, n’ont un effet que sur les ordinateurs fonctionnant sous Windows 2000 ou ultérieur. Leur fonctionnement est tout à fait différent. Elles sont à la fois détaillées et souples et permettent de configurer les différents paramètres de façon très précise.

Les GPO ne peuvent être appliqués qu’à des conteneurs : un site, un domaine ou une OU. Leur contenu aura effet sur les comptes d’ordinateurs et d’utilisateurs contenus dans le conteneur concerné, et ses enfants par héritage.

L’ordre d’application, du moins prioritaire au plus prioritaire, est globalement du plus éloigné au plus proche, à l’exception de la stratégie locale présente sur chaque ordinateur, qui est la moins prioritaire :

Local –> Site –> Domaine du plus lointain au plus proche–> OU de la plus lointaine à la plus proche

Chacun des multiples paramètre d’une GPO peut être configuré ou pas. Si un paramètre n’est pas configuré, il ne provoque pas de conflit.

Si des paramètres configurés entrent en conflit, l’échelle de priorité précédente détermine le paramètre à appliquer. Si vous appliquez directement plusieurs GPO sur une OU, la GPO la plus élevée (la première) est la plus prioritaire ; la dernière, la moins prioritaire.

Héritage des stratégies de groupe

Les GPO appliquées à des sites ne sont pas concernées puisque les sites ne sont pas organisés hiérarchiquement.

Par défaut :

- Les GPO appliquées à un domaine sont héritées de domaine père en domaines fils.- Les GPO appliquées à une OU sont héritées d’OU mère en OU filles.

Exceptions : Elles sont deux, configurables pour chaque conteneur (Domaine ou OU) :

- Bloquer l’héritage : Si cette case est cochée, aucune GPO supérieure ne sera héritée par ce conteneur.

- Ne pas passer outre : Si une GPO dispose de ce paramètre, elle sera malgré tout obligatoirement héritable par lesconteneurs inférieurs, même si ceux-ci sont configurés pour bloquer l’héritage.

Cas particulier : Certains paramètres font exception à l’ordre d’application et aux possibilités d’héritage. Les paramètres de mots de passe (longueur, complexité) et de verrouillage de compte sont définis une seule fois pour tout le domaine dans la première GPO du domaine. Pour ces paramètres, aucun blocage n’est possible dans le domaine. Si ces paramètres sont définis à un autre emplacement, ils n’ont aucun effet.

Application des stratégies de groupe

Si les GPO peuvent être appliquées uniquement à des conteneurs, elles ont avant tout pour objectif d’être prises en compte par des comptes d’utilisateurs et/ou des comptes d’ordinateur.

C’est pourquoi les GPO peuvent faire l’objet d’un filtrage : chaque GPO est associée à une ACL (Liste d’accès) qui permet de déterminer quels seront les comptes qui seront ou pas concernés, dans le ou les conteneurs.

Note : Il est pratique d’utiliser un groupe pour effectuer un tel filtrage plutôt que d’attribuer des permissions pour chaque objet. Cependant, vous devrez utiliser de préférence des groupes globaux.

Application des GPO selons les objets :

-Pour les comptes utilisateurs : Les comptes sur lesquels la GPO prend effet doivent avoir les permissions Lire et Appliquer la Stratégie, ou faire partie du groupe approprié. Par défaut le groupe « Utilisateurs authentifiés » dispose de ces permissions dans l’ACL d’une GPO, donc par défaut une GPO est valable pour tous les utilisateurs.

- Pour les comptes de machine : La GPO est valable pour tous les comptes de machine par défaut (y compris les contrôleurs de domaine) dans les conteneurs concernés. Les machines qui ne doivent pas être concernées par la GPO (ou leur groupe) doivent faire l’objet d’une permission « Refuser l’application ».

Précision : il semble contradictoire d’indiquer que les GPO ne s’appliquent qu’à des conteneurs alors que la permission « Appliquer la GPO » existe pour les utilisateurs, ordinateurs et groupes. En fait, la GPO s’applique sur un conteneur, et les objets ordinateurs/utilisateurs appliquent la GPO.

GPO par défaut

Chaque domaine dispose d’une GPO vide par défaut, ainsi que d’une GPO sur le conteneur Contrôleurs de Domaine (qui interdit notamment aux simples utilisateurs de se loguer sur les Contrôleurs de Domaine). Contenu des GPO

Une GPO est divisée en deux parties : Ordinateur et Utilisateur.

Les paramètres de chacune des parties permettent de configurer de nombreux éléments de l’environnement utilisateur, de la sécurité, du fonctionnement de l’ordinateur…

Scripts

Les GPO permettent en outre de spécifier des scripts de démarrage (exécutés par l’ordinateur au lancement de Windows, avant tout login), ainsi que des scripts d’ouverture de session (exécutés au login de l’utilisateur). Les scripts d’ouverture de session permettent notamment de créer des lecteurs réseau (lettre de lecteur associée en réalité à un partage réseau) en fonction des utilisateurs et des groupes.

Par défaut les scripts de démarrage s’exécutent en mode synchrone (les uns après les autres, et aucun login n’est possible avant la fin de leur exécution) et de façon invisible.

En revanche, toujours par défaut, les scripts d’ouverture de session s’exécutent en mode asynchrone (tous en même temps au login) mais restent invisibles.

Vous devez placer les scripts sur n’importe quel DC du domaine (grâce à la réplication), dans le sous répertoire du domaine destiné aux scripts, situé dans le partage SYSVOL.

Les deux parties des GPO

Il n’est pas rare que seuls certains paramètres d’une GPO soient configurés.

Si les objets présents dans le conteneur (OU) et ses enfants sont des ordinateurs, la partie Utilisateur de la GPO n’est pas utilisée. Si les objets sont des utilisateurs, c’est la partie Ordinateur qui est inutilisée. Si les deux types d’objet existent, chaque partie de la GPO configure uniquement le type d’objet qui lui correspond.

Ainsi, sur un ordinateur avec un utilisateur logué, se trouvent simultanément appliquées :

- par l’ordinateur, les parties Ordinateur des GPO reçues par le compte ordinateur, en fonction de l’emplacement de cecompte dans Active Directory.

- par l’utilisateur, les parties Utilisateurs des GPO reçues par le compte utilisateur, en fonction de l’emplacement de cecompte dans Active Directory.

Il est clair ici que les paramètres Utilisateur d’une GPO ne sont utilisables que s’ils sont appliqués par un objet utilisateur. Les paramètres Utilisateur ne peuvent pas provenir d’une GPO appliquée uniquement par des comptes d’ordinateurs.

Cependant, vous pouvez vouloir modifier ce fonctionnement, dans le cas où la machine est dans un environnement peu sûr (Kiosque, accès libre, laboratoire…). Le paramètre de GPO « Bouclage » permet à l’ordinateur de prendre lui-même en compte la partie Utilisateur de la GPO qu’il utilise ; ces paramètres supplantent voire éliminent totalement les paramètres de GPO normalement appliquée par le login de l’utilisateur. Ainsi vous pourrez facilement définir pour un ordinateur un environnement utilisateur qui sera par exemple très limité, quel que soit l’utilisateur logué.

Techniquement, il est intéressant de rappeler qu’en réalité ce sont les ordinateurs eux-mêmes qui lisent les GPO reçues depuis les DC, et mettent en oeuvre leurs paramètres en fonction de toutes ces règles, pour eux-mêmes et pour les utilisateurs qui se loguent. Cela explique du reste que NT4 ou les autres anciens systèmes ne puissent en bénéficier.

Délai d’application

Par défaut les ordinateurs vérifient qu’ils utilisent la dernière version des GPO toutes les 90 minutes environ (+/- 0 à 30 minutes aléatoires). Ce paramètre est configurable dans la GPO elle-même.

Vous pouvez forcer le rafraîchissement sur chaque machine en utilisant les commandes suivantes (l’une pour les paramètres d’ordinateur, l’autre pour les paramètres utilisateurs) :

(Secedit /refresh machine_policy ; Secedit /refresh user_policy) pour Windows 2000

(GPUPDATE) pour Windows 2003

Divers

Délégation de contrôle

Un des avantages d’Active Directory est la possibilité de déléguer des tâches d’administration de façon très précise (au niveau des OU) à certains utilisateurs, sans leur remettre l’intégralité des permissions d’administration.

Ainsi dans une entreprise il sera très facile de confier la gestion des utilisateurs d’un département à un certain administrateur désigné à cet effet, de permettre à un autre d’appliquer des GPO, voire d’en créer, etc…

Techniquement il s’agit de modifier les ACL des OU en attribuant une ou plusieurs des nombreuses permissions possibles à des utilisateurs, voire à des groupes.

Les permissions dans les ACL d’Active Directory doivent en principe porter sur des groupes globaux.

Vous utiliserez la console Utilisateurs et ordinateurs Active Directory.

Afin de simplifier toutes ces procédures assez techniques, il existe plusieurs assistants qui permettent de déléguer certaines tâches et procédures prédéfinies de façon très simplifiée. L’entrée des informations est facilitée, l’assistant se chargeant d’affecter les permissions ad hoc.

Exemples :

- Un utilisateur peut créer une GPO s’il est dans le groupe « Propriétaires Créateurs de la Stratégie de Groupe ». Il pourraappliquer une GPO à un conteneur s’il dispose des permissions Lire et Ecrire sur le conteneur.

- Un utilisateur pourra ajouter des machines sur le domaine s’il dispose de la permission Créer des objets Ordinateur dans leconteneur Ordinateurs (par défaut tout utilisateur a le droit d’insérer 10 ordinateurs dans le domaine ; cette délégation est nécessaire au delà).

Note :

l’onglet Sécurité des conteneurs n’apparaît que lorsque l’affichage de la console MMC Active Directory appropriée est en mode Fonctionnalités avancées. Publication de ressources

Active Directory permet de publier des ressources dans l’annuaire : des imprimantes, des contacts, des répertoires partagés. L’intérêt est de permettre à toute personne dans l’entreprise de rechercher des ressources par le biais de la fenêtre de recherche Active Directory disponible sur son poste client. La localisation des ressources est donc facilitée. Les fonctions de recherche ne sont plus limitées aux comptes d’utilisateurs et ordinateurs.

Les imprimantes partagées peuvent par exemple être publiées automatiquement à leur installation sur un ordinateur.

Les objets publiés, sortes de « pointeurs », ont une vie indépendante de l’entité réelle dont ils proviennent. Par exemple, pour un répertoire partagé, les permissions du partage sont toujours fixées au niveau du partage lui-même ; des permissions posées sur l’objet dans Active Directory n’auront aucun effet sur les accès réseau au partage.

Scripts et outils

Active Directory peut être modifié par le biais de scripts qui permettent d’insérer, de modifier ou de déplacer de façon plus simple de grandes quantités d’objets.

Certains outils en mode texte existent à cet effet.

Le déplacement d’objets entre domaines de la forêt s’effectue avec movetree.

L’insertion ou l’exportation de comptes s’effectuent avec csvde.

Les insertion, exportation, modification et effacement de comptes s’effectuent avec ldifde.

L’outil en mode texte ntdsutil permet de régler certains problèmes, en permettant l’accès à des fonctions avancées non disponibles par l’interface graphique. Ainsi vous avez vu qu’il permettait de récupérer un rôle de maître unique en cas d’urgence. Il peut également, entre autres, vous permettre d’effacer d’Active Directory un contrôleur détruit : si vous n’avez pas pu faire un DCPROMO pour le rétrograder avant sa disparition, vous ne pouvez pas l’effacer directement de l’annuaire. Vous utiliserez alors la fonction metadata cleanup de ntdsutil.

Ntdsutil permet aussi de défragmenter les fichiers de la base Active Directory (la base doit être hors ligne, vous devez donc redémarrer le DC en mode Restauration Active Directory).

Sauvegarde et restauration

En matière de sauvegarde des contrôleurs de domaine, l’utilitaire de sauvegarde intégré à Windows 2000 sauvegarde les données Active Directory lorsque les données « Etat du système » sont sauvegardées.

La restauration d’Active Directory sur une machine peut être non autoritaire (restauration normale : après la restauration le DC récupérera les dernières informations disponibles auprès des autres DC), ou en mode autoritaire avec ntdsutil, qui permet d’indiquer que certains des objets récupérés sont prioritaires et doivent être insérés sur les autres DC. Vous utiliserez cette dernière fonction pour récupérer un objet effacé ou modifié alors que la réplication a déjà eu lieu.

Enfin, il existe un conteneur LostAndFound à la racine de chaque domaine.

Lorsque deux administrateurs font des modifications sur deux DC différents, il peut arriver par exemple qu’un utilisateur soit déplacé vers une OU qui vient d’être effacée sur l’autre DC, alors que la réplication n’a pas encore eu lieu. Dans ce cas, à la réplication, les objets déplacés (qui deviennent alors orphelins) sont mis dans LostAndFound en attente de suppression ou de nouveau déplacement par l’administrateur (qui peut par exemple choisir de recréer l’OU).

Compatibilité avec les anciennes versions de Windows

NT4, Windows 95 et 98 ne sont pas prévus pour Active Directory ; ils s’y connectent comme à un domaine NT.

Cependant, il est possible de leur ajouter les fonctions de recherche et de parcours des partages DFS de domaine (Distributed File System) en leur installant le client Active Directory, disponible sur le CD Windows2000 Server pour Win9x, et sur le site web Microsoft pour NT4.

DFS permet d’accéder par un nom de partage unique à des répertoires partagés et répliqués sur plusieurs serveurs du domaine afin d’avoir une tolérance de panne.

Présentation des arborescences de domaine et des forêts

Chaque domaine de l'annuaire est identifié par un nom de domaine DNS et nécessite un ou plusieurs contrôleurs de domaine. Si votre réseau requiert plusieurs domaines, vous pouvez facilement les créer.

Un ou plusieurs domaines qui partagent un schéma commun et un catalogue global sont appelés forêt Si plusieurs domaines à l'intérieur d'une forêt ont des noms de domaine DNS contigus, tel qu'il apparaît dans la première illustration, la structure est appelée arborescence de domaine

Si, tel qu'il apparaît dans la seconde illustration, plusieurs domaines ont des noms de domaine DNS non contigus, ils forment des arborescences de domaine différentes à l'intérieur de la forêt. Une forêt peut contenir une ou plusieurs arborescences de domaine. Le premier domaine d'une forêt est appelé domaine racine de la forêt.

Vous créez un domaine en installant le premier contrôleur de domaine pour un domaine. Au cours de l'installation du premier contrôleur de domaine, l'Assistant Installation de Active Directory utilise les informations que vous fournissez pour installer le contrôleur de domaine et créer le domaine à l'intérieur du contexte (s'il en existe un) existant de relations avec d'autres domaines et contrôleurs de domaine. Ce contexte peut être le premier domaine dans une nouvelle forêt, le premier domaine dans une nouvelle arborescence de domaine ou un domaine enfant d'une arborescence de domaine existante.

Après avoir installé le premier contrôleur de domaine pour un domaine, vous pouvez en installer d'autres dans un domaine existant afin de garantir la tolérance de panne et une haute disponibilité de l'annuaire.

Attribution de noms de domaine

Les domaines qui forment une arborescence de domaine unique partagent un espace de noms contigu (hiérarchie de nommage). Selon les normes DNS, le nom de domaine complet d'un domaine qui fait partie d'un espace de noms contigu est le nom de ce domaine ajouté aux noms du domaine parent et du domaine racine séparés par un point (.). Par exemple, un domaine qui porte le nom NetBIOS « petitenfant » et qui a un domaine parent nommé , a comme nom de domaine DNS complet .

Les arborescences de domaine associées dans une forêt partagent le même schéma Active Directory, ainsi que la même configuration d'annuaire et les mêmes informations de réplication, mais elles ne partagent pas un espace de noms de domaine DNS contigu.

La combinaison des arborescences de domaine et des forêts vous offre des options d'attribution de noms de domaine flexibles. Vous pouvez inclure des espaces de noms DNS à la fois contigus et non contigus dans votre annuaire.

Pour plus d'informations sur Active Directory et DNS, consultez DNS (Domain Name System) Relations d'approbation

Pour les ordinateurs Windows 2000, l'authentification de compte entre les domaines est activée par des approbations transitives à deux sens, basées sur le protocole de sécurité Kerberos V5.

Les relations d'approbation sont créées automatiquement entre domaines adjacents (domaine parent et domaine enfant) lorsque vous créez un domaine dans une arborescence de domaine. Dans une forêt, une relation d'approbation est créée automatiquement entre le domaine racine de la forêt et le domaine racine de chaque arborescence de domaine ajoutée à la forêt. Ces relations d'approbation étant transitives, les utilisateurs et les ordinateurs peuvent être authentifiés entre tous les domaines de l'arborescence de domaine ou de la forêt.

Lors de la mise à niveau d'un domaine Windows vers Windows 2000, les relations à sens unique existant entre ce domaine et d'autres domaines sont maintenues. Ceci inclut toutes les approbations avec des domaines antérieurs à Windows 2000. Si vous installez un nouveau domaine Windows 2000, et vous souhaitez établir des relations d'approbation avec des domaines antérieurs à Windows 2000, vous devez créer des approbations externes avec ces domaines.

AD 2003 ET AD 2000 compatible ?

Malheureusement pas entièrement, il faut migrer l’ad en version 2003 avant de pouvoir insérer un serveur 2003 dans un AD 2000

La clé des relations 2000/2003 c'est adprep : prépare Windows 2000 pour une mise à jour ou accueille de Windows 2000 server.

Vue d'ensemble : Mise à niveau de contrôleurs de domaine Windows 2000 vers Windows Server 2003

La commande adprep de Windows Server 2003 que vous exécutez à partir du dossier \I386 du support de Windows Server 2003 prépare une forêt Windows 2000 et ses domaines à l'ajout de contrôleurs de domaine Windows Server 2003. La commande adprep /forestprep de Windows Server 2003 ajoute les fonctionnalités suivantes :

• Descripteurs de sécurité par défaut améliorés pour les classes d'objet

• Nouveaux attributs d'utilisateur et de groupe

• Nouveaux objets et attributs de schéma tels que inetOrgPerson

L'utilitaire adprep prend en charge deux arguments de ligne de commande :

adprep /forestprep : exécute les opérations de mise à niveau de la forêt. adprep /domainprep : exécute les opérations de mise à niveau du domaine.

La commande adprep /forestprep est une opération unique effectuée sur le maître de l'opération du schéma (FSMO) de la forêt. L'opération forestprep doit s'achever et se répliquer vers le maître d'infrastructure de chaque domaine pour que vous puissiez exécuter adprep /domainprep dans ce domaine.

La commande adprep /domainprep est une opération unique que vous exécutez sur le contrôleur de domaine du maître des opérations d'infrastructure de chaque domaine dans la forêt qui hébergera des contrôleurs de domaine Windows Server 2003 nouveaux ou mis à niveau. La commande d'adprep /domainprep vérifie que les modifications de forestprep ont été répliquées dans la partition du domaine, puis opère ses propres modifications dans la partition du domaine et les stratégies de groupe dans le partage Sysvol.

Vous ne pouvez pas exécuter l'une ou l'autre des actions suivantes si les opérations /forestprep et /domainprep ne se sont pas terminées et répliquées sur tous les contrôleurs de domaine dans ce domaine :

• Mettre à niveau des contrôleurs de domaine Windows 2000 vers Windows Server 2003 en utilisant .

Remarque : Vous pouvez à tout moment mettre à niveau les serveurs et les ordinateurs membres Windows 2000 vers Windows Server 2003.

• Promouvoir de nouveaux contrôleurs de domaine Windows Server 2003 dans le domaine en utilisant .

Le domaine qui héberge le maître d'opérations du schéma est le seul domaine où vous devez exécuter adprep /forestprep et adprep /domainprep. Dans tous les autres domaines, il vous suffit d'exécuter adprep /domainprep.

Les commandes adprep /forestprep et adprep /domainprep n'ajoutent pas d'attributs à l'ensemble partiel d'attributs du catalogue global n'entraînent pas de synchronisation complète du catalogue global. La version RTM de adprep /domainprep provoque une synchronisation complète du dossier \Policies dans l'arborescence Sysvol. Même si vous exécutez forestprep et domainprep plusieurs fois, les opérations effectuées ne sont exécutées qu'une seule fois.

Une fois les modifications de adprep /forestprep et de adprep /domainprep répliquées, vous pouvez mettre à niveau les contrôleurs de domaine Windows 2000 vers Windows Server 2003 en exécutant à partir du dossier \I386 du support de Windows Server 2003. De plus, vous pouvez ajouter de nouveaux contrôleurs de domaine Windows Server 2003 au domaine en utilisant .

Mise à niveau de la forêt à l'aide de la commande adprep /forestprep

Pour préparer une forêt et des domaines Windows 2000 de manière à accepter des contrôleurs de domaine Windows Server 2003, effectuez ces étapes dans un premier temps dans un environnement de laboratoire, puis dans un environnement de production :

1. Assurez-vous que vous avez effectué toutes les opérations de la phase "Inventaire de la forêt" en faisant particulièrement attention aux éléments suivants :

2. Ouvrez une session sur la console du maître d'opérations de schéma à l'aide d'un compte qui est membre du groupe de sécurité Administrateurs de schéma.

3. Vérifiez que le schéma FSMO a exécuté la réplication entrante de la partition du schéma en tapant le code suivant à une invite de commandes Windows NT :

repadmin /showreps

(repadmin est installé à partir du dossier Support\Tools de Active Directory.)

4. La documentation précédente de Microsoft vous recommande d'isoler le maître d'opérations du schéma sur un réseau privé avant d'exécuter adprep /forestprep. Néanmoins, la pratique indique que cette étape n'est pas nécessaire et peut provoquer le rejet des modifications du schéma par un maître d'opérations du schéma lorsqu'il est redémarré sur un réseau privé. Si vous souhaitez isoler les ajouts du schéma opérés par adprep, Microsoft vous recommande de désactiver temporairement la réplication sortante d'Active Directory avec l'utilitaire de ligne de commande repadmin. Pour cela, procédez comme suit :

5. Exécutez adprep sur le maître d'opérations du schéma. Pour ce faire, cliquez sur Démarrer, sur Exécuter, tapez cmd, puis cliquez sur OK. Sur le maître d'opérations du schéma, tapez la commande suivante :

X:\I386\adprep /forestprep

, où X:\I386\ est le chemin d'accès du support d'installation de Windows Server 2003. Cette commande exécute la mise à niveau du schéma à l'échelle de la forêt.

Remarque Vous pouvez ignorer les événements portant l'ID 1153 enregistrés dans le journal des événements Service d'annuaire, tel que l'exemple qui suit :Type d'événement : Erreur

Source de l'événement : NTDS Général

Catégorie de l'événement : Traitement interne

ID de l'événement : 1153

Date : JJ/MM/AAAA

Heure : HH:MM:SS

Utilisateur : Ordinateur Tout le monde : <des contrôleurs de domaine>

Description : L'identificateur de classe 655562 (nom de classe msWMI-MergeablePolicyTemplate) a une superclasse 655560 non valide. Héritage ignoré.

6. Vérifiez que la commande adprep /forestprep s'est exécutée avec succès sur le maître d'opérations du schéma. Pour ce faire, vérifiez les éléments suivants à partir de la console du maître d'opérations du schéma :

Si adprep /forestprep ne s'exécute pas, vérifiez les éléments suivants :

7. Si vous avez désactivé la réplication sortante sur le maître d'opérations du schéma à l'étape 4, activez la réplication afin que les modifications du schéma effectuées par adprep /forestprep puissent être propagées. Pour cela, procédez comme suit :

8. Vérifiez que les modifications de adprep /forestprep se sont répliquées sur tous les contrôleurs de domaine de la forêt. Ceci est utile pour surveiller les attributs suivants :

9. Recherchez les noms complets LDAP décomposés.

Si Exchange 2000 a été installé avant que vous ayez exécuté la commande adprep /forestprep de

Windows Server 2003, consultez la section "Identification des attributs de nom décomposés" de l'article suivant de la base de connaissance Microsoft.

314649 La commande ADPREP de Windows Server 2003 provoque une déformation d'attributs dans les forêts Windows 2000 qui contiennent des serveurs Exchange 2000

Si vous trouvez des noms décomposés, passez au Scénario 3 de la section "Exchange 2000 dans les forêts Windows 2000" de cet article.

10. Connectez-vous à la console du maître d'opérations du schéma avec un compte appartenant au groupe de sécurité deAdministrateurs du schéma de la forêt qui héberge le maître d'opérations du schéma.

Mise à niveau du domaine avec la commande adprep /domainprep

Exécutez adprep /domainprep après la réplication complète des modifications de /forestprep vers le contrôleur de domaine du maître d'infrastructure dans chaque domaine qui hébergera des contrôleurs de domaine Windows Server 2003. Pour cela, procédez comme suit :

1. Identifiez le contrôleur de domaine du maître d'infrastructure dans le domaine que vous mettez à niveau, puisconnectez-vous avec un compte qui est membre du groupe de sécurité Administrateurs de domaine dans le domaine que vous mettez à niveau.

Remarque : L'administrateur de l'entreprise peut ne pas être un membre du groupe de sécurité Administrateurs du domaine dans les domaines enfants de la forêt.

2. Exécutez adprep /domainprep sur le maître d'infrastructure. Pour ce faire, cliquez sur Démarrer, cliquez sur Exécuter,tapez cmd, puis sur le maître d'infrastructure tapez la commande suivante : X:\I386\adprep /domainprep

où X:\I386\ est le chemin d'accès du support d'installation de Windows Server 2003. Cette commande exécute des modifications à l'échelle du domaine dans le domaine cible.

Remarque : la commande adprep /domainprep modifie les autorisations de fichiers dans le partage Sysvol. Ces modifications provoquent une synchronisation complète des fichiers dans cette arborescence.

3. Vérifiez que la commande domainprep s'est exécutée avec succès. Pour cela, vérifiez les éléments suivants :

Si adprep /domainprep ne s'exécute pas, vérifiez les éléments suivants :

4. Vérifiez que les modifications de adprep /domainprep se sont répliquées. Pour ce faire, vérifiez les éléments suivantspour les autres contrôleurs de domaine :

INSTALLATION SERVEUR 2003 STANDARD

Mise en oeuvre : A ma disposition, un CD-ROM d'installation bootable de Windows 2003.Démarrage de l'ordinateur avec option de boot par le lecteur CD-ROM, Appuyer sur une touche pour lancer la procédure d'installation.

Chargement des pilotes RAID et SCSI comme sous Windows 2000, appuyer sur F6 si vous avez besoins d'installer un pilote très spécifique à votre configuration.

Appuyer sur la touche ENTRER

Appuyer sur la touche ENTRER

Puis appuyer sur la touche F8 du clavier pour accepter la licence

Ensuite, choissiez le format de disque NTFS, adoptez le NTFS. Appuyer sur la touche ENTER du clavier pour formater le disque dur.

Le formatage commence et peut durer quelques minutes

Appuyer sur SUIVANT

Entrer le numéro de série (sur la boite)

Sélectionnez le type de licence que vous possédez

Entrez un nom de serveur et un mot de passe

Les consignes de sécurité pour votre mot de passe du compte administrateur

Configuration du réseau, nous verrons plus tard comme faire, faire Suivant

Nous laissons par défaut le serveur dans le WORKGROUP, faire Suivant.

Le serveur redémarre et voila, Windows 2003 Serveur est installé !

CONFIGURER ADRESSE IP

Allez dans les propriétés du protocole TCP/IP de la carte réseau.

Fixez une adresse IP et mettez la même adresse IP pour le DNS ainsi qu'une adresse de passerelle pour un routeur internet.

Voilà notre carte réseau est maintenant configurée.

INSTALLATION ACTIVE DIRECTORY

DEMARRER > EXECUTER > DCPROMO

Vous serez informé que les stations 95 ne fonctionneront pas avec votre serveur. Les stations NT4 ayant un service pack inférieur au 4 devront être mises à jour pour être utilisées. Si vous possédez des stations 95 il sera tout de même possible de les utiliser mais pour cela il faudra réduire la sécurité du serveur 2003 (décrit plus loin).

Choisissez "Contrôleur de domaine pour un nouveau domaine".

Les domaines locaux ont l’extension PRIV ou LOCAL

STATEGIE DE SECURITE LOCALE (LONGEUR MOT DE PASSE, CLIENT 95)

Afin de pouvoir utiliser des postes sous NT4 et Windows 95 il faut modifier certaines sécurités natives de WINDOWS 2003

Menu Démarrer > Programmes > Outils d'administration > Paramètres de sécurité du domaine

(Paramètres de sécurité > Stratégie de mot de passe > Longueur minimale du mot de passe)

Menu Démarrer > Programmes > Outils d'administration > Paramètres de sécurité du contrôleur de domaine

(Paramètres de sécurité > Stratégies locales > Options de sécurité >Serveur réseau Microsoft : communication signé numériquement)

GPUPDATE permet de rafraîchir !!! (Stratégie sécurité, GPO)

PARAMETRAGE DU SERVEUR DNS

Définition de DNS

DNS (Domain Name System, système de noms de domaine) est un système de noms pour les ordinateurs et les services réseau organisé selon une hiérarchie de domaines. Le système DNS est utilisé dans les réseaux TCP/IP tels qu'Internet pour localiser des ordinateurs et des services à l'aide de noms conviviaux. Lorsqu'un utilisateur entre un nom DNS dans une application, les services DNS peuvent résoudre ce nom en une autre information qui lui est associée, par exemple une adresse IP.

La plupart des utilisateurs préfèrent en effet un nom convivial comme pour accéder à un ordinateur tel qu'un serveur de messagerie ou un serveur Web dans un réseau. Un nom convivial est plus facile à retenir. Cependant, les ordinateurs utilisent des adresses numériques pour communiquer sur un réseau. Pour faciliter l'utilisation des ressources réseau, des services de noms comme DNS fournissent une méthode qui établit la correspondance entre le nom convivial d'un ordinateur ou d'un service et son adresse numérique. Si vous avez déjà utilisé un navigateur Web, vous avez utilisé DNS.

L'illustration suivante représente une utilisation élémentaire de DNS qui consiste à trouver l'adresse IP d'un ordinateur à partir de son nom.

Dans cet exemple, un ordinateur client interroge un serveur pour lui demander l'adresse IP d'un troisième ordinateur configuré pour utiliser le nom de domaine DNS . Le serveur étant en mesure de répondre à cette requête en interrogeant sa base de données locale, il renvoie une réponse qui fournit l'information demandée, c'est-à-dire un enregistrement de ressource A (adresse d'hôte) contenant l'adresse IP correspondant à .

Création d’une zone de recherche inversée

INSTALLATION ET PARAMETRAGE DU SERVEUR WINS

Les serveurs WINS (Windows Internet Name Service) mappent dynamiquement les adresses IP aux noms d'ordinateurs (noms

NetBIOS). De cette manière, les utilisateurs peuvent accéder aux ressources au moyen du nom d'ordinateur et non de son adresse IP. Si vous souhaitez que l'ordinateur en question assure le suivi des noms et des adresses IP des autres ordinateurs du réseau, configurez-le comme un serveur WINS.

WINS est constitué de deux composants principaux : le serveur WINS et les clients WINS

Le serveur WINS gère les requêtes d'inscription de noms à partir des clients WINS, enregistre leur nom et adresse IP et répond aux requêtes de noms NetBIOS soumises par les clients, en retournant l'adresse IP d'un nom de requête s'il est listé dans la base de données du serveur.

De plus, comme l'indique le graphisme suivant, les serveurs WINS peuvent répliquer le contenu de leur base de données (contenant des mappages de nom d'ordinateur NetBIOS vers des adresses IP) vers les autres serveurs WINS. Lorsqu'un ordinateur client WINS (tel qu'un ordinateur de station de travail sur le sous-réseau 1 ou 2) est démarré sur le réseau, son nom et son adresse IP sont envoyés dans une requête d'inscription directement vers son principal serveur WINS configuré, WINS A. WINS A étant le serveur qui enregistre ces clients, il est considéré comme étant le propriétaire des enregistrements de clients dans WINS.

Dans cet exemple, le serveur WINS A possède des clients enregistrés avec lui qui sont à la fois locaux (c'est-à-dire des clients sur le sous-réseau 2 où il se trouve) et distants (clients situés dans un routeur du sous-réseau 1). Un deuxième serveur WINS, WINS B, est situé sur le sous-réseau 3 et ne contient que des mappages pour les clients locaux faisant un enregistrement du même sous-réseau. WINS A et WINS B peuvent ensuite effectuer une réplication de leur base de données afin que les enregistrements des clients des 3 sous-réseaux se trouvent dans la base de données WINS sur les deux serveurs. Pour plus d'informations, consultez Réplication WINS

Serveurs WINS principaux/secondaires

Les serveurs WINS sont utilisés par les clients de l'une des deux manières suivantes : soit sous forme de serveur WINS principal, soit sous forme de serveur WINS secondaire.

La différence entre le serveur WINS principal et secondaire ne réside en aucun cas dans les serveurs (qui sont, d'un point de vue fonctionnel, identiques dans WINS). La différence réside dans le client qui diffère et ordonne la liste des serveurs WINS lorsque plusieurs serveurs WINS sont utilisés.

Dans la plupart des cas, le client contacte le serveur WINS principal pour toutes ses fonctions de service de noms NetBIOS (inscription de noms, changement de noms, libération de noms ainsi que requête et résolution de noms). Le seul cas dans lequel les serveurs WINS secondaires sont toujours utilisés est celui où le serveur WINS principal est :

soit non disponible sur le réseau lors de la requête de service ; soit incapable de résoudre un nom pour le client (dans le cas d'une requête de nom).

Dans le cas d'une défaillance du serveur WINS principal, le client demande la même fonction de service à ses serveurs WINS secondaires. Si plus de deux serveurs WINS sont configurés pour le client, les serveurs WINS supplémentaires sont testés jusqu'à ce que la liste soit exhaustive ou qu'un des serveurs WINS secondaires parvienne à traiter et à répondre avec succès à la requête. Une fois qu'un serveur WINS secondaire est utilisé, un client tente régulièrement de rebasculer sur son serveur WINS principal pour de futures requêtes de service.

Pour les clients WINS les plus récents (Windows 2000 et Windows 98), une liste de 12 serveurs WINS secondaires maximum peut être configurée (manuellement via des propriétés TCP/IP ou dynamiquement par un serveur DHCP fournissant une liste utilisant une option DHCP de type 44). Cette fonctionnalité est utile dans un environnement contenant un grand nombre de clients mobiles et de ressources NetBIOS et si les services sont souvent utilisés. Étant donné que dans ce type d'environnements, la base de données WINS n'est peut-être pas cohérente à travers le réseau des serveurs WINS, à cause de problèmes de convergence, il peut être utile pour les clients de pouvoir interroger plusieurs serveurs WINS.

Cependant, cette option ne doit pas être utilisée de manière excessive car elle représente un compromis en termes d'avantages réels pour l'ajout de tolérances aux défauts en listant les serveurs WINS supplémentaires. L'avantage de cette fonctionnalité doit être pondéré par le fait que pour chaque serveur WINS supplémentaire listé, le temps nécessaire pour traiter entièrement une requête dans WINS augmente de manière incrémentielle. Par exemple, si un client WINS teste au moins trois serveurs WINS avant de connaître une défaillance, il peut retarder de manière substantielle le traitement de la requête de nom avant que d'autres méthodes de résolution soient testées, telles que la recherche d'un fichier local Hosts ou la requête d'un serveur

DNS.

Le principal outil que vous utilisez pour gérer les serveurs WINS est la console WINS, qui est ajoutée aux Outils d'administration lorsque vous installez WINS. Dans Windows 2000 Server, la console WINS fonctionne à l'intérieur de la console MMC (Microsoft Management Console), afin d'intégrer complètement l'administration WINS dans la gestion totale de votre réseau.

Après avoir installé un serveur WINS, vous pouvez utiliser la console WINS pour accomplir les tâches de base d'administration du serveur suivantes :

Afficher et filtrer les inscriptions de nom NetBIOS stockées sur le serveur WINS pour les noms de client utilisés sur votre réseau.

Ajouter des partenaires de réplication à un serveur WINS et les configurer.

Exécuter des tâches relatives à la maintenance, y compris la sauvegarde, la restauration, le compactage et le nettoyage de la base de données du serveur WINS.

De plus, vous pouvez utiliser la console WINS pour effectuer les tâches de configuration facultatives ou avancées suivantes :

Afficher et modifier les propriétés WINS, telles que l'Intervalle de renouvellement, ainsi que d'autres intervalles utilisés lors de l'inscription, du renouvellement et de la vérification des enregistrements de noms stockés dans la base de données du serveur.

Ajouter et configurer des mappages WINS statiques, si leur utilisation est indispensable sur votre réseau.

Supprimer ou désactiver des enregistrements WINS qui s'affichent dans les données du serveur WINS utilisées sur votre réseau.

Le service WINS est actif quand la petite flèche sur le conteneur est verte

INSTALLATION ET PARAMETRAGE DU SERVEUR DHCP

Serveur DHCP Ouvrir la console MMC DHCP par les outils d'administration.

Création de l'étendue du serveur DHCP, allez dans le menu Action, choisissez Nouvelle étendue et faite Suivant. Donnez un nom à votre étendue et faite Suivant.

Mettez les adresses de début et de fin réservées à votre étendue et faite Suivant.

Mettez les adresses à exclure, dans mon cas j'en ai aucune et faite Suivant.

Mettez la durée du bail de renouvellement des adresses IP via le serveur DNS et faite Suivant.

Voila nous avons fini de configurer l'étendue et faite Terminer.

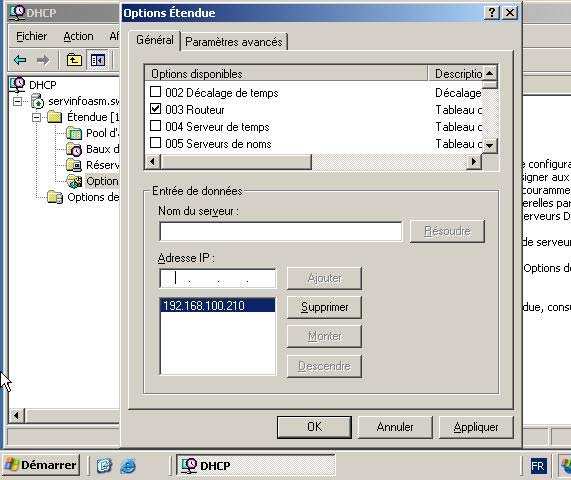

Configuration des options de l'étendue, on sélectionne Options d'étendue et par le menu Action on choisit Configurer les options , dans mon cas j'aurais une connexion Internet via un modem ou un routeur.

Sélection de l'option 003 Routeur, elle vous permet d'attribuer une adresse IP via une passerelle.

Sélection de l'option 006 Serveur DNS, elle est obligatoire pour correspondre avec le serveur DNS.

Sélection de l'option 015 Non de domaine, elle vous permet d'avoir les noms DNS des clients.

Voila les principales options pour votre étendue, rien ne vous empêche d'en mettre d'autre pour vos besoins.

Il nous reste à activer l'étendue et à autoriser pour cela sélectionnez Étendue [192.168.100.0] puis par le menu Action choisissez Autoriser.

INSTALLATION WINDOWS RESSOURCE KIT

Ce kit gratuit comporte énormément d’utilitaires qui rendent de nombreux services !

Ressource kit 2003 Windows Server 2003 Resource Kit Tools ?familyid=9d467a69-57ff-4ae7-96ee-b18c4790cffd&displaylang=en L’adresse des dernières versions disponible

Liste des UTILITAIRES

(documented in )

: Active Directory Load Balancing Tool

: ADM File Parser

: Windows ATM ARP Server Information Tool

: Windows ATM LAN Emulation Client Information

: AutoExNT Service

: ISO CD-ROM Burner Tool

: Check Replication

: Link Check Wizard

: Network Interface Card Compliance Tool for Network Load Balancing

: Spooler Cleaner

: Clear Memory

: Cluster Diagnostics and Verification Tool

: Cluster Print File Port

: Server Cluster Recovery Utility

: Command Here

: Connection Manager Certificate Deployment Tool

: Compress Files

: Disk Configuration Tool

: Memory Consumers Tool

: Create File

: Client-Side Caching Command-Line Options

: Custom Reason Editor (documented in )

: User Profile Deletion Utility

: Display Heap

: RAID Configuration Tool

: User Disk Usage Tool

: SMTP DNS Diagnostic Tool (documented in )

: Dump FSMO Roles

: ISO DVD Burner Tool

: Free Working Set Tool

: Check Replication

: File Copy Utility for Message Queuing

: Connection Manager Profile Update

: Group Policy Monitor

: Group Policy Objects

: Hard Link Display Tool

: IFilter Test Suite

: User Membership Tool

: Internet Explorer Enhanced Security Configuration

: Initialization Files Manipulation Tool

: Install Connection Manager Profile

: Service Installer

: Interrupt Affinity Tool

: Kerberos Tray

: Kernel Profiling Tool

: Kerberos List

: Certification Authority Key Recovery

: L-Bridge

: Link Speed

: List Text File Tool

: Account Lockout Status (documented in )

: Terminal Services Licensing Reporter